Nouvelle vulnérabilité CPU : contournement des privilèges pour lire la mémoire

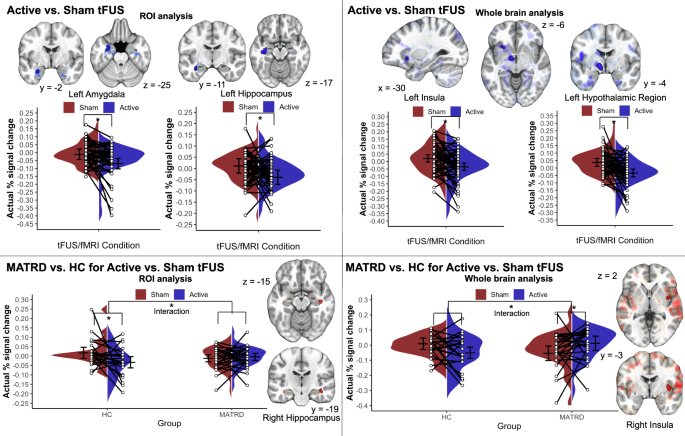

Des chercheurs de l'ETH Zurich ont découvert une nouvelle vulnérabilité de CPU permettant aux attaquants de contourner les protections de privilèges utilisateur et de lire le contenu de la mémoire à plus de 5 000 octets par seconde en exploitant les ambiguïtés dans l'ordre d'exécution des instructions du CPU. Il ne s'agit pas d'un incident isolé, mais d'une série de vulnérabilités exploitant les technologies d'exécution spéculative, similaires aux vulnérabilités Spectre et Meltdown de 2017. Bien qu'Intel ait mis en place des mesures d'atténuation, cela souligne des failles fondamentales dans l'architecture, nécessitant des efforts continus de correction.

Lire plus