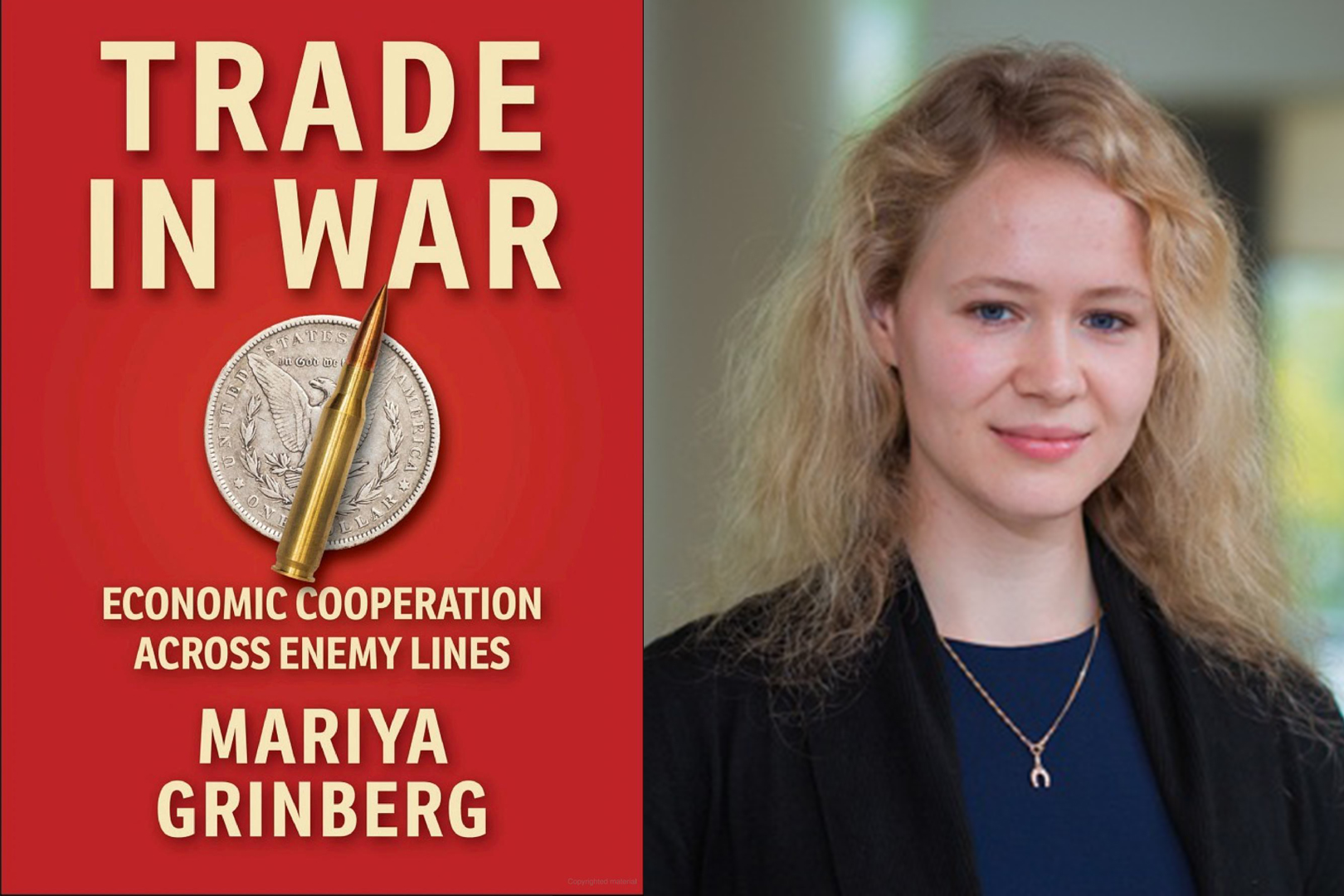

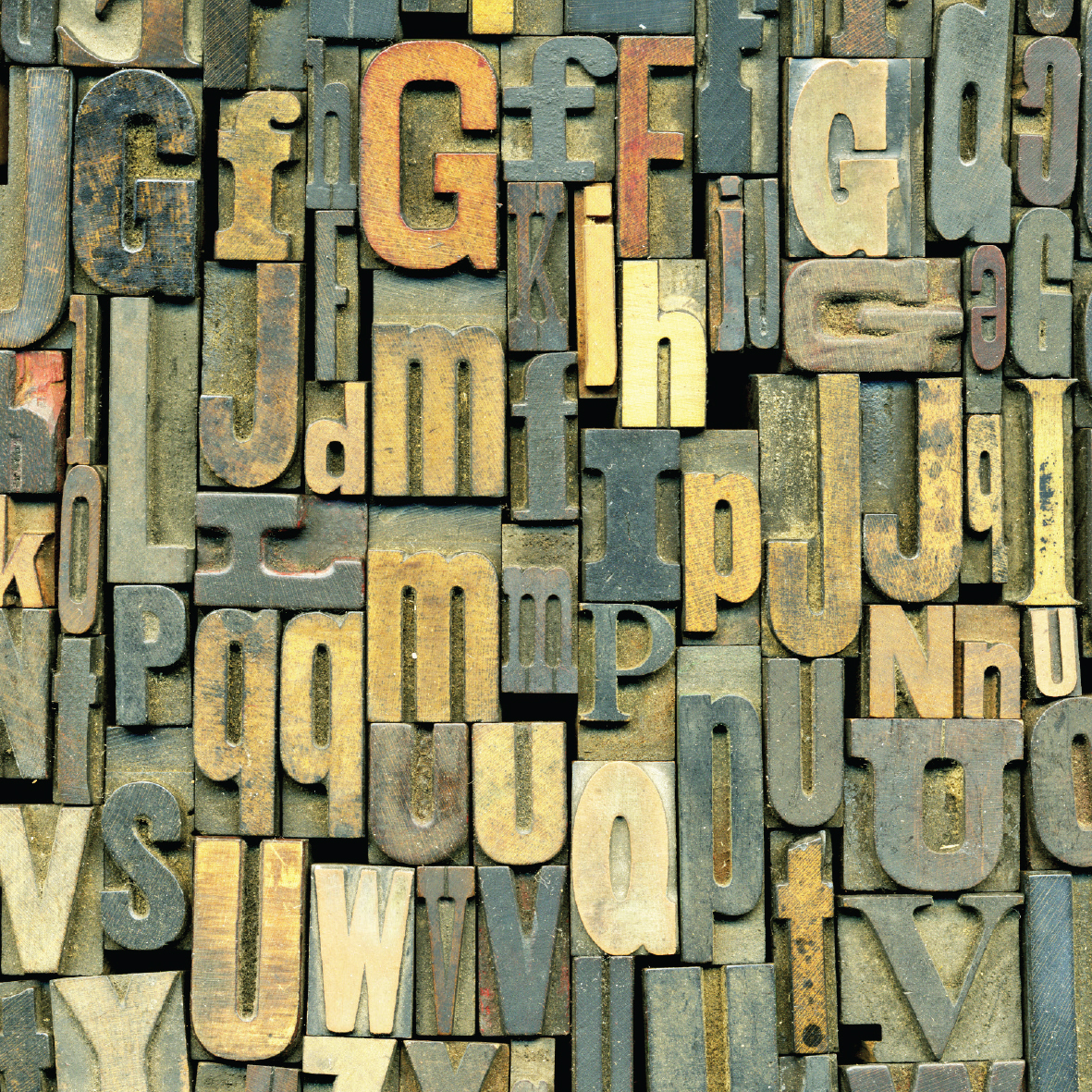

A Guerra Secular dos Teclados: QWERTY vs. Dvorak

Este ensaio mergulha na história centenária dos layouts de teclado QWERTY e Dvorak. O QWERTY, longe de ser aleatório, foi engenhosamente projetado para resolver limitações mecânicas em máquinas de escrever antigas. O Dvorak, por outro lado, visava eficiência e ergonomia. Apesar das vantagens demonstradas do Dvorak em testes, fatores históricos como inércia do mercado, custos de mudança e falta de marketing sustentado impediram sua adoção generalizada. O artigo revela a intrincada interação entre o progresso tecnológico, as forças de mercado e os vieses humanos na formação dos layouts de teclado, levando à reflexão sobre a seleção de padrões tecnológicos e a concorrência de mercado.