Google Reforça a Segurança do Android: Verificação de Desenvolvedores Chegando

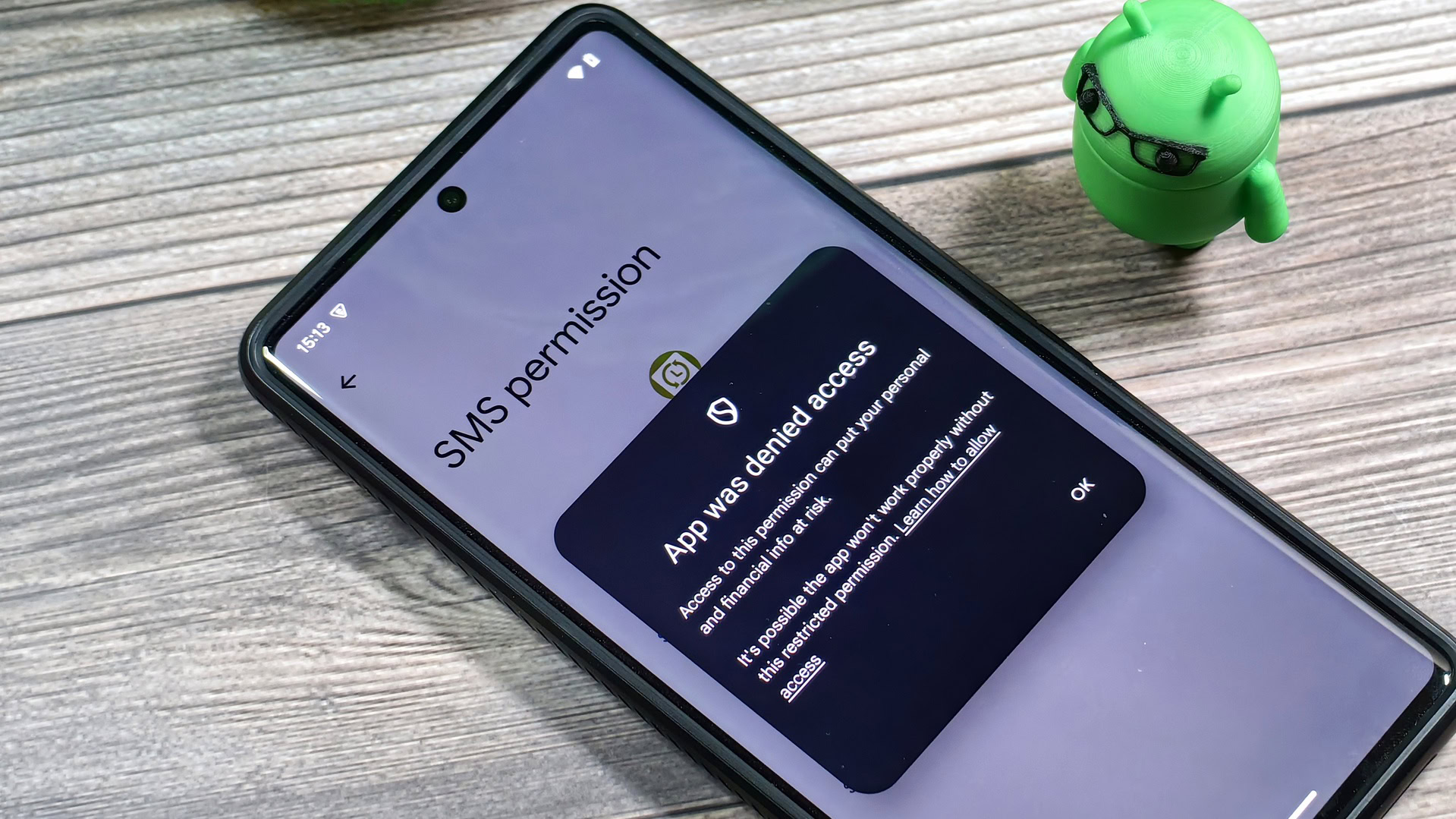

O Google está reforçando a segurança do Android, exigindo a verificação de desenvolvedores para aplicativos instalados fora da Play Store, a partir de setembro de 2026. Esse lançamento em fases requer que os desenvolvedores enviem informações de identidade por meio de um novo Console de Desenvolvedores do Android, aumentando a responsabilização e visando conter malwares. Embora o conteúdo do aplicativo não seja verificado, a medida dificulta para atores maliciosos permanecerem anônimos, semelhante aos controles de identidade em aeroportos. O lançamento inicial visa o Brasil, Indonésia, Singapura e Tailândia, regiões fortemente afetadas por golpes de aplicativos fraudulentos, com expansão global planejada para 2027. Isso reflete a abordagem da Apple no macOS e pode reduzir significativamente o malware, embora a compensação do anonimato do desenvolvedor permaneça um ponto de discórdia.

Leia mais