Da Prisão à Programação: Uma História de Redenção

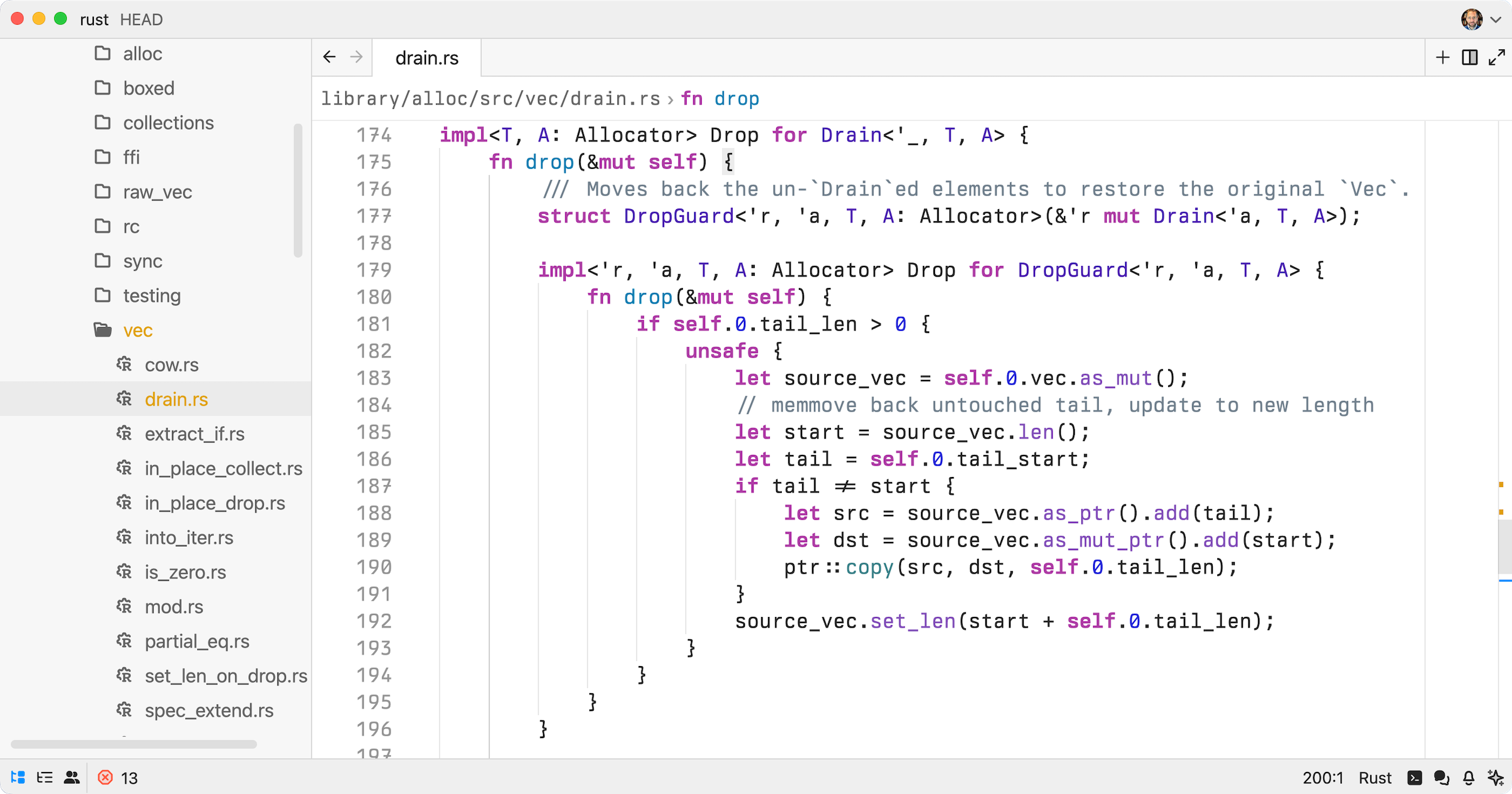

h5law compartilha sua incrível jornada, lutando contra vícios, problemas de saúde mental e prisão, para encontrar a redenção através da programação. Enquanto estava preso, ele descobriu uma paixão pelo aprendizado, ensinando a si mesmo ciência da computação, Bitcoin e Solidity. Agora livre, ele continua seus estudos em programação, filosofia e teologia, com a intenção de documentar seu aprendizado e projetos neste blog. Esta é uma história inspiradora de autorredenção e busca incansável pelo conhecimento.

Leia mais