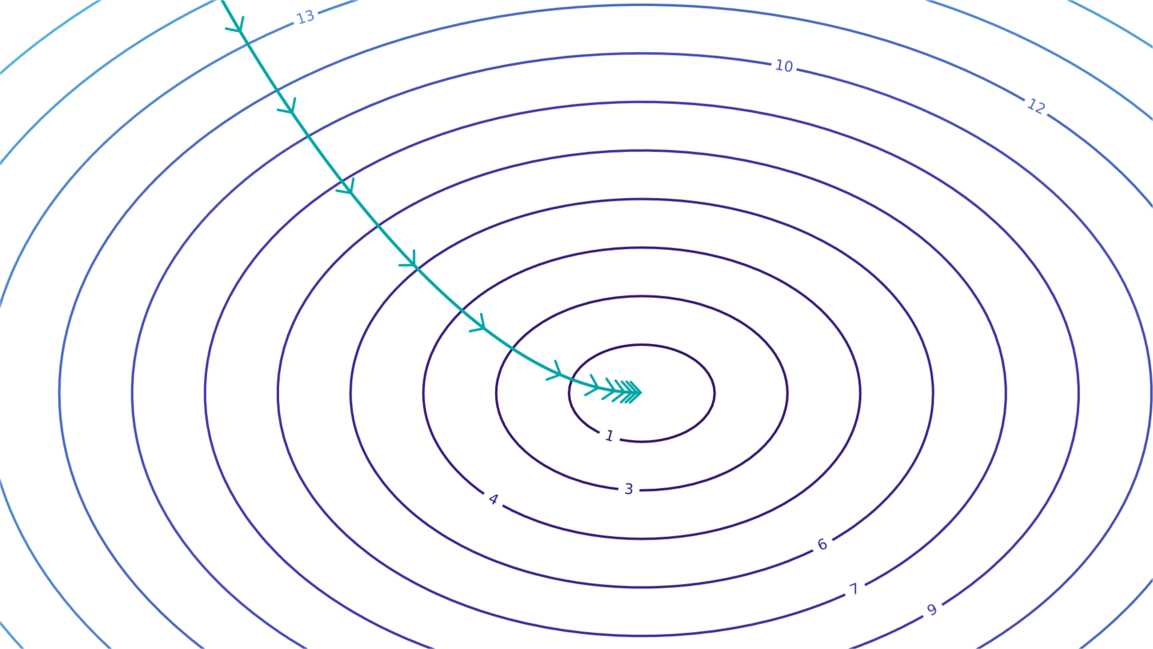

Mapa de Talentos em Tecnologia Global: Tecnologias e Locais de Trabalho em Alta

O último relatório de tendências de emprego da HNHIRING descreve o cenário global de talentos em tecnologia. Ele lista as linguagens de programação, pilhas de tecnologia e locais de trabalho mais procurados. O relatório revela uma alta demanda por talentos em computação em nuvem, IA e big data, com a América do Norte, Europa e partes da Ásia surgindo como centros de talentos em tecnologia. Este relatório é um recurso valioso para quem procura emprego e para empresas, oferecendo insights sobre a demanda do mercado e a distribuição de talentos.

Leia mais