الثقوب في الفراغات الطوبولوجية: تكافؤ الهوموتوبي وتكافؤ الهوموتوبي الضعيف

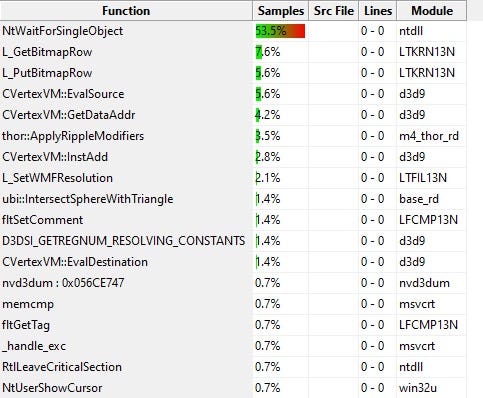

تتناول هذه المقالة مفهوم "الثقوب" في الفراغات الطوبولوجية، وتُعرّف علاقتي التكافؤ: تكافؤ الهوموتوبي وتكافؤ الهوموتوبي الضعيف. يسمح تكافؤ الهوموتوبي بتشويه الفراغات مع الحفاظ على عدد "الثقوب". فعلى سبيل المثال، فنجان القهوة والطورس متكافئان في الهوموتوبي. أما تكافؤ الهوموتوبي الضعيف فهو أكثر مرونة، إذ يتطلب فقط أن يكون للفضاءات نفس مجموعات الهوموتوبي، حتى لو اختلفت في البنية المحلية. تتعمق المقالة في مفهوم مجموعات الهوموتوبي، وتوضح كيفية تحديد "الثقوب" في الفراغات باستخدام مجموعات الهوموتوبي مع مثال الطورس. وأخيراً، تُشير المقالة إلى تخمين غروتينديك بأن المجموعة اللانهائية تُجسد كل المعلومات حول فراغ طوبولوجي حتى تكافؤ الهوموتوبي الضعيف، وهو ما يرتبط ارتباطاً وثيقاً بنظم التحليل الضعيفة وفئات النموذج في كويلن.

اقرأ المزيد