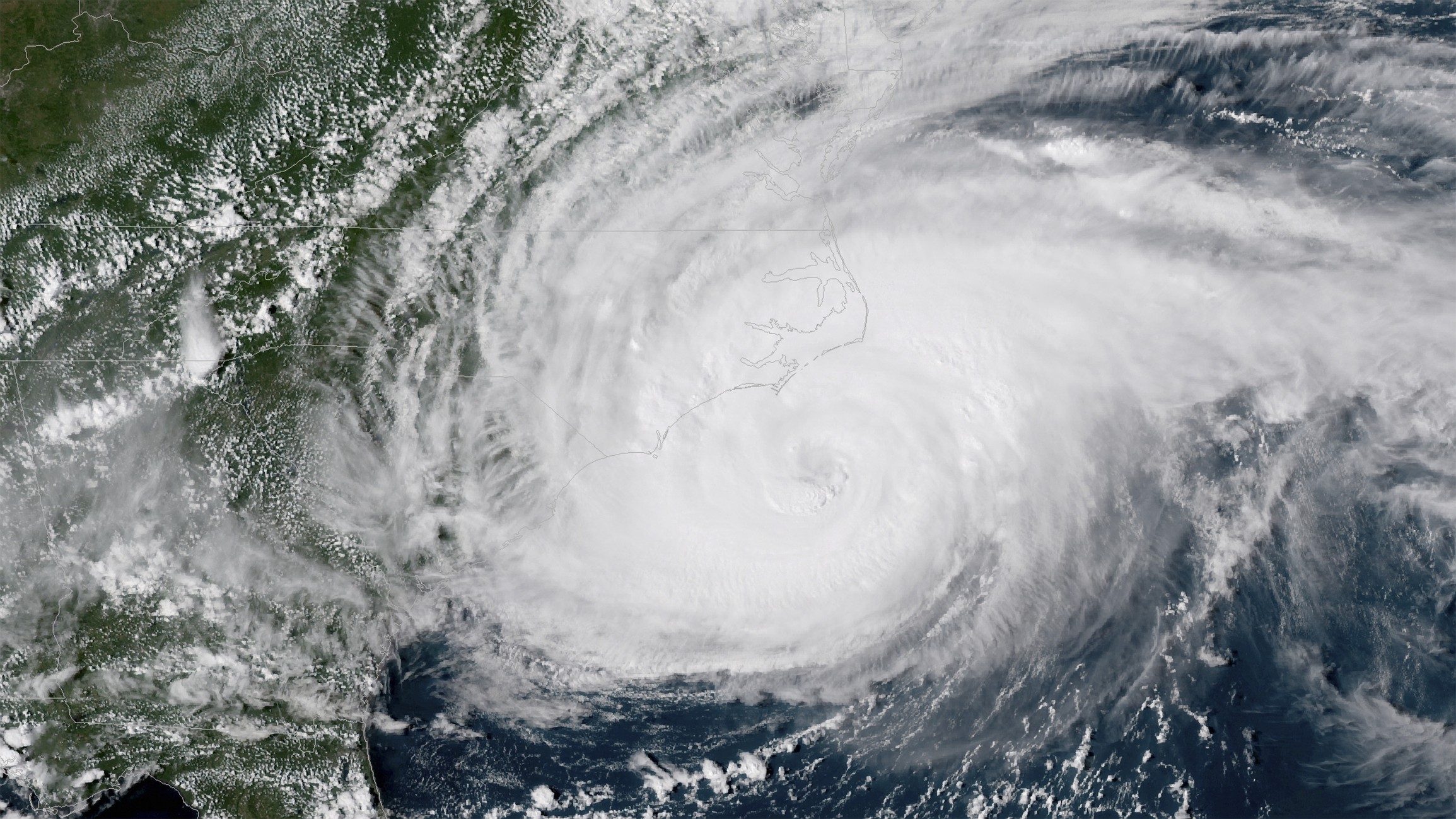

Un nouveau système de catégorisation des ouragans améliore la préparation du public

L'échelle de vent des ouragans Saffir-Simpson (SSHWS) actuellement utilisée se concentre uniquement sur la vitesse du vent, ignorant les menaces significatives posées par les ondes de tempête et les précipitations, qui représentent près de 80 % des décès dus aux ouragans. Cela a entraîné des conséquences dévastatrices lors d'événements tels que les ouragans Katrina et Florence, où des ouragans de faible catégorie ont causé des pertes massives et des dégâts. Un nouveau système, l'échelle de sévérité des cyclones tropicaux (TCSS), intègre la vitesse du vent, la montée des eaux et les précipitations pour fournir une évaluation plus complète du risque d'ouragan. Une étude montre que le TCSS améliore considérablement la compréhension du public des dangers des ouragans et conduit à des actions de préparation plus efficaces.

Lire plus