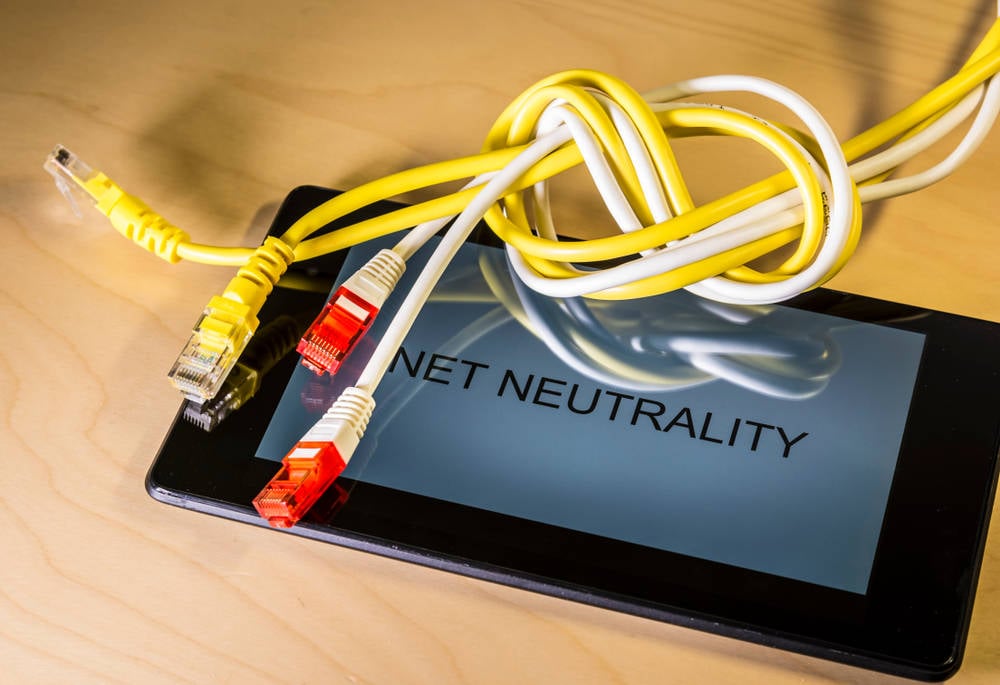

Les règles de neutralité du net aux États-Unis annulées à nouveau

Une cour d'appel américaine a porté un nouveau coup à la neutralité du net, en annulant la dernière tentative de la FCC pour rétablir les règles. La 6e Cour d'appel du circuit a cité la décision Loper Bright de la Cour suprême, arguant que la FCC n'avait pas le pouvoir de reclasser les fournisseurs de services internet en tant que transporteurs communs. Cette décision, basée sur un arrêt de la Cour suprême limitant le pouvoir des agences à interpréter les lois, annule de fait l'ordonnance d'avril de la FCC. La longue bataille autour de la neutralité du net se poursuit, la présidente de la FCC, Jessica Rosenworcel, appelant le Congrès à agir pour codifier les principes d'une internet ouverte dans la loi fédérale.

Lire plus