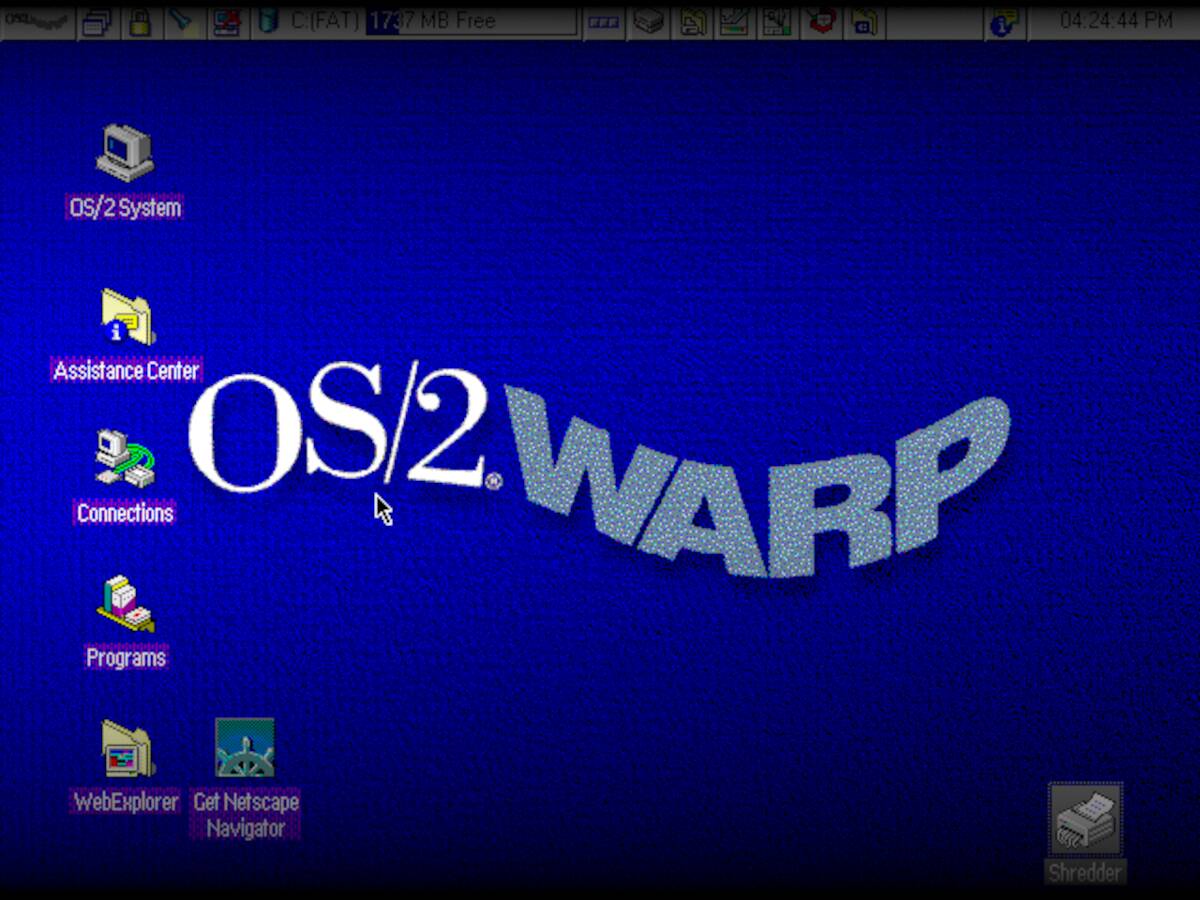

L'échec d'OS/2 : comment l'engagement d'IBM a façonné le logiciel moderne

Une rétrospective d'un post Usenet de 1995 de Gordon Letwin, architecte principal de Microsoft sur le projet OS/2, révèle la véritable raison de l'échec d'OS/2. Ce n'était pas le manque d'applications natives, mais l'engagement d'IBM à concevoir OS/2 pour des machines 286 déjà vendues, manquant ainsi l'opportunité d'adopter le processeur 386 et son potentiel. Cela a permis à Windows 3.0 de s'imposer et de dominer le marché. L'article soutient que le respect par IBM de ses promesses aux clients, bien que semblant responsable, a finalement conduit à la chute d'OS/2 et a profondément influencé l'orientation du logiciel moderne, comme la taille toujours croissante des programmes.

Lire plus