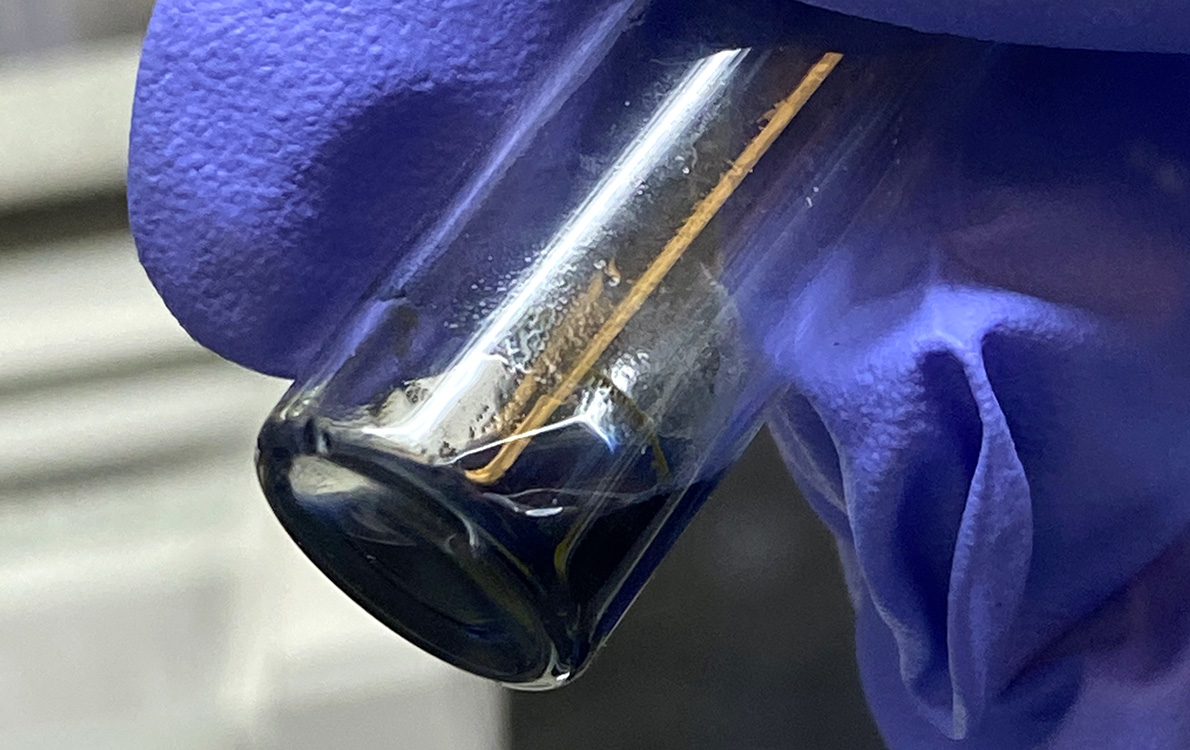

Azul Maia: Desvendando os Mistérios de um Pigmento Antigo

Este artigo desvenda o mistério do Azul Maia, um pigmento azul notavelmente durável usado pela antiga civilização Maia. Ele revela que o Azul Maia não é um pigmento simplesmente orgânico ou inorgânico, mas um híbrido nanoestruturado único, feito pelo homem, do mineral de argila paligorsquita e do corante índigo. Por meio da análise de cerâmica antiga e oferendas sacrificiais, o autor revela dois métodos usados pelos Maias para criá-lo: um envolvendo a queima de paligorsquita, índigo e incenso de copal; o outro, moendo paligorsquita úmida com folhas de índigo e depois aquecendo a mistura. Essa descoberta destaca a sofisticada habilidade artesanal dos Maias e oferece insights para a ciência moderna de materiais.

Leia mais

:quality(70)/cloudfront-us-east-1.images.arcpublishing.com/adn/35TQDPQPYNGNPFBNNKRRKJSAU4.jpg)