cURL ertrinkt in von KI generierten Sicherheitsberichten

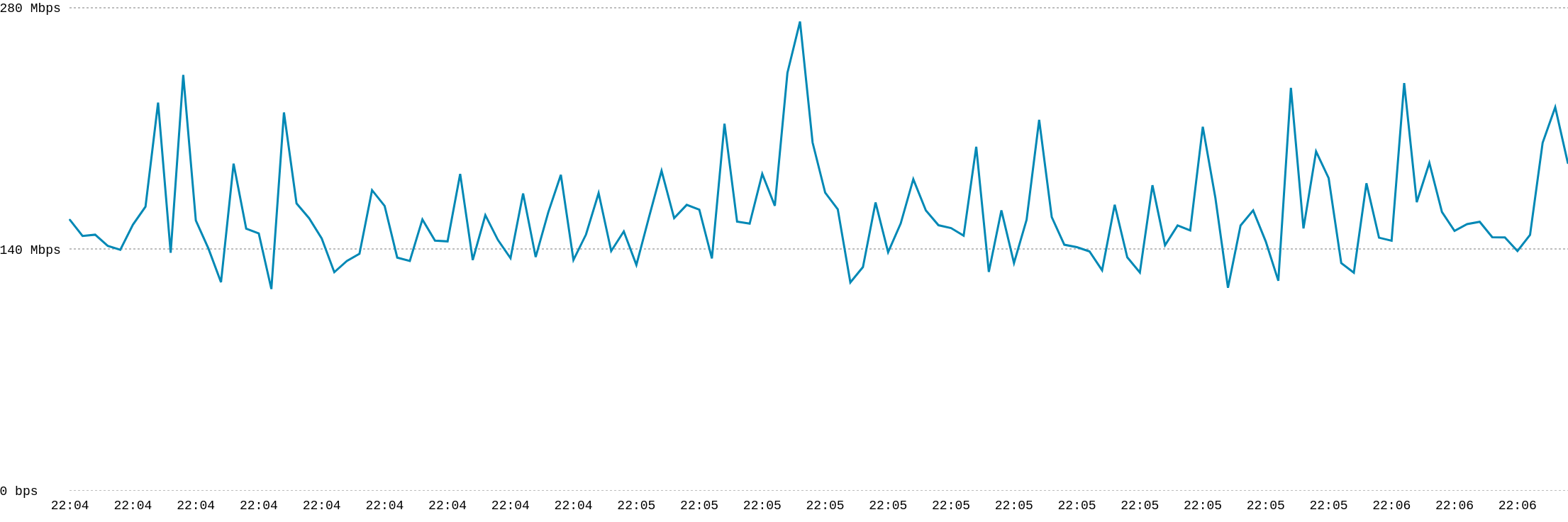

Das cURL-Sicherheitsteam ist von einer Flut minderwertiger Sicherheitsberichte überfordert, von denen viele von KI generiert wurden. Diese Berichte verschwenden erhebliche Zeit und Ressourcen (3-4 Personen, 30 Minuten bis 3 Stunden pro Bericht) und reduzieren die Effizienz bei der Suche nach echten Schwachstellen drastisch. Im Jahr 2025 waren etwa 20 % der Einreichungen KI-generierter Müll, was zu einem starken Rückgang der Rate gültiger Berichte führte. Das Team erwägt, die monetären Belohnungen zu streichen oder andere Maßnahmen zu ergreifen, um minderwertige Einreichungen zu reduzieren, um die geistige Gesundheit des Teams und die Sicherheit des Projekts zu gewährleisten.

Mehr lesen