Häufige Anmeldungen: Sicherheitstheater oder echter Schutz?

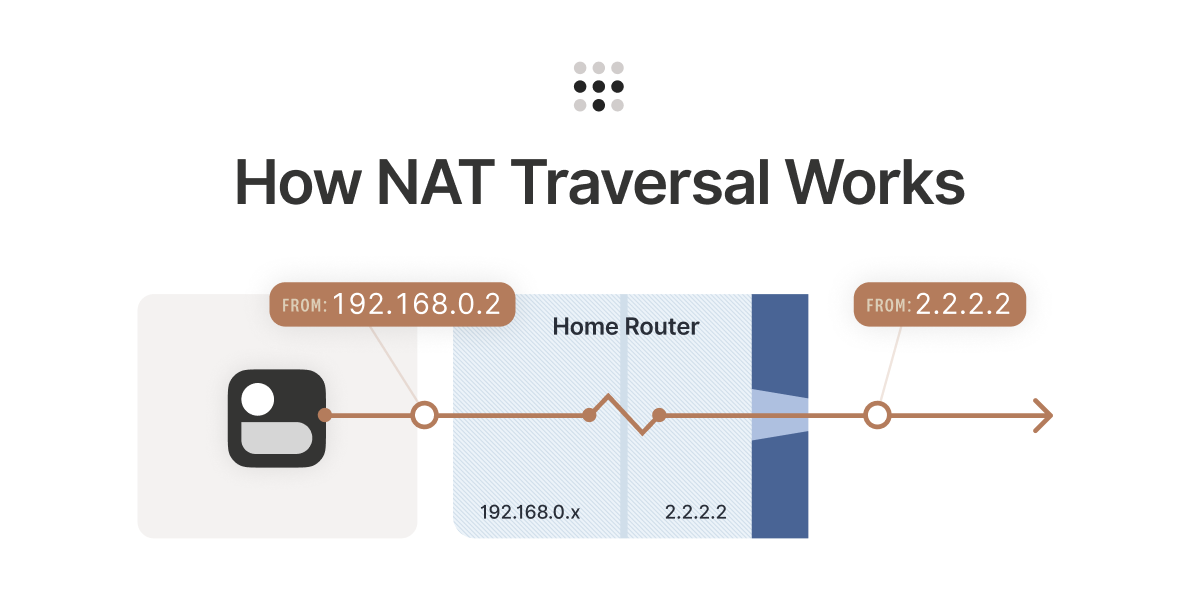

Dieser Artikel hinterfragt den weit verbreiteten Glauben, dass häufige Anmeldungen die Sicherheit erhöhen. Der Autor argumentiert, dass ständige Reauthentifizierung nicht nur frustrierend ist, sondern auch zu schlechten Sicherheitsgewohnheiten wie Passwort-Wiederverwendung führt. Wahre Sicherheit, so der Artikel, liegt in der Echtzeitüberwachung und Zugriffskontrolle, indem Techniken wie Geräte-Postur-Checks und SCIM-basierte Zugriffskontrolle verwendet werden, um Sicherheitsattribute und -richtlinien ohne ständige Benutzerinteraktion zu aktualisieren. Der Autor verwendet Tailscale als Beispiel dafür, wie man bessere Sicherheit mit minimaler Benutzerreibung erreicht.

Mehr lesen