利用AVX-512指令集加速字符串小写转换

本文介绍了如何使用AVX-512-BW指令集中的掩码加载和存储指令来加速字符串的小写转换操作,并与其他方法进行了性能比较。结果表明,AVX-512-BW指令集在处理短字符串时性能出色,并且代码实现相对简单。

阅读更多数百万辆汽车因网站漏洞面临被黑客入侵和追踪的风险

安全研究人员发现,起亚汽车网站存在一个安全漏洞,黑客可以利用该漏洞重新分配对大多数现代起亚汽车联网功能的控制权,从而追踪车辆位置、解锁车门、鸣笛或启动点火装置。该漏洞影响了数百万辆汽车,突显了汽车行业网络安全防护的薄弱性。虽然起亚已采取措施修复该漏洞,但这起事件凸显了汽车制造商在网络安全方面需要更加重视,尤其是在智能功能和联网汽车日益普及的今天。

阅读更多透明电视:LG和三星如何让电视屏幕消失

文章介绍了LG和三星展示的透明电视技术。LG采用OLED技术,通过使用透明导电线路和更小的IGZO晶体管来实现透明效果。三星则使用MicroLED技术,通过微小的LED芯片和无封装设计来减少光线阻挡。文章还讨论了透明电视的成本、挑战和潜在应用,指出其高昂的价格和实际应用场景的局限性,认为透明电视更有可能先应用于公共场所、车载显示器等领域。

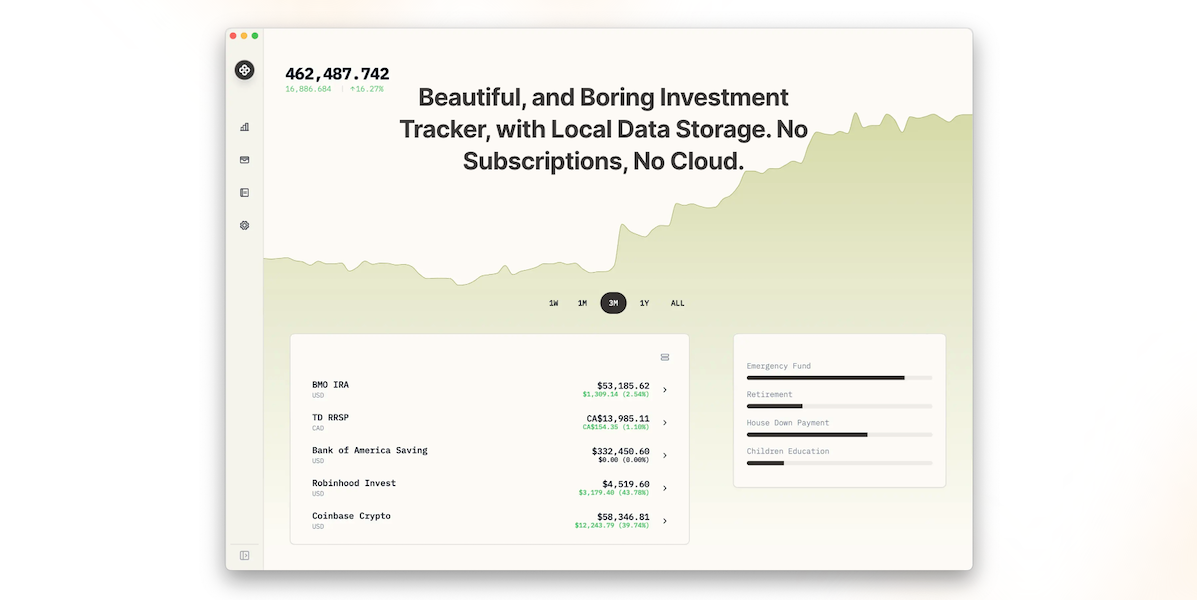

阅读更多Wealthfolio:一款安全、无订阅的本地桌面投资追踪工具

Wealthfolio 是一款简单易用的桌面投资追踪软件,可以安全地将您的财务数据存储在您的电脑上,无需电子表格,无需订阅费,也无需担心 SaaS 服务会盗用您的数据。它提供账户聚合、账户绩效追踪、持仓概览、收入追踪以及目标追踪等功能,帮助您全面管理您的投资。

阅读更多Flow Computing:利用伴侣芯片将CPU性能提升100倍

芬兰初创公司Flow Computing声称,通过添加其专有的伴侣芯片,任何CPU都可以立即获得高达100倍的性能提升。该芯片被称为并行处理单元(PPU),它可以在不改变CPU架构或代码的情况下,通过纳秒级的任务调度管理,更有效地利用CPU周期,从而提高性能。

阅读更多IntelliJ平台JetBrains GitHub插件安全更新

JetBrains修复了一个影响IntelliJ平台JetBrains GitHub插件的安全漏洞,该漏洞可能导致第三方网站的访问令牌泄露。此问题影响从2023.1版本开始启用了JetBrains GitHub插件并进行了配置/正在使用的所有基于IntelliJ的IDE。官方强烈建议用户更新到IDE的最新版本,并撤销任何由该插件使用的GitHub令牌。

阅读更多法官驳回 GitHub Copilot 案中有关 DMCA 版权的诉讼请求

美国加州地区法官乔恩·蒂加(Jon Tigar)驳回了开发者对 GitHub Copilot 提出的多项诉讼请求,其中包括一项关键的 DMCA 版权主张。开发者声称 Copilot 非法复制其代码,但法官认为 Copilot 建议的代码与开发者受版权保护的作品“不够一致”,因此 DMCA 1202(b) 条款不适用。目前该案中只剩下两项指控:一项是违反开源许可证的指控,另一项是违反合同的指控。

阅读更多Zoraxy: 一体化家庭实验室网络路由解决方案

Zoraxy 是一款简单易用的反向代理服务器,具有直观的重定向规则和区域服务黑名单功能。它集成了 ZeroTier 控制器,可轻松管理网络节点,并提供实时流量数据分析工具。Zoraxy 是一个开源项目,用户可以通过插件自定义路由规则。

阅读更多ARC Prize 挑战赛:百万美元奖金,寻求通用人工智能新突破

由于人工智能,特别是大型语言模型(LLM)的进展局限于记忆和应用模式,真正的通用人工智能(AGI)需要具备像人类一样高效学习新技能的能力。ARC-AGI 评估测试表明,当前 AI 系统远未达到人类水平。ARC Prize 挑战赛应运而生,旨在鼓励开源研究,推动 AGI 发展。该竞赛由 Mike Knoop 和 François Chollet 主办,Infinite Monkey 和 Lab42 支持,提供超过 100 万美元的奖金,鼓励参赛者解决 ARC-AGI 评估,并开源其解决方案。

阅读更多PublicDev:面向开发者的 AI 驱动型社交分享工具

PublicDev 是一款 VS Code 插件,借助 AI 的力量,开发者可以轻松地在社交媒体上分享代码提交和项目更新。它可以根据提交信息生成创意帖子,并为 Twitter、LinkedIn、Mastodon 等平台定制内容。

阅读更多Simeon_c的简短思考

本文讨论了Daniel Kokotajlo因未在离开OpenAI之前签署保密协议而损失了大量资金,以及是否应该奖励这种行为以鼓励未来的安全人员不签署保密协议。文章还讨论了西方民主国家是否应该采取行动阻止俄罗斯和中国的战争准备,以及如何对AI风险相关概念进行分类以降低AI威胁建模的维数。

阅读更多欧盟机场将恢复100毫升液体登机限制

从2024年9月1日起,欧盟机场将恢复对乘客携带液体登机的限制,每位乘客最多只能携带100毫升的液体、喷雾和凝胶类物品。这一新规引起了欧洲机场理事会(ACI)的批评,他们认为这将对乘客体验和机场运营造成负面影响,特别是那些已经投资了更先进的C3扫描仪的机场。

阅读更多恋爱关系是共同演化的循环

本文讲述了作者与伴侣Johanna共同建立第一个家的经历,并将其比喻为一个共同演化的循环。他们从购买作者祖父母的旧房子开始,逐步调整和适应彼此的需求,并通过不断的对话、实验和反思来优化他们的生活方式。作者认为,一段成功的感情需要双方像房子和居住者一样相互影响、共同成长,并通过持续的沟通和调整来保持活力。

阅读更多iOS 18 邮件应用无法接受自签名证书

自iOS 18 beta 1开始,邮件应用无法接受来自用户邮件服务器的自签名证书,导致无法建立安全连接。这个问题在后续的beta版本和正式版iOS 18.0中依然存在,用户无法在iPhone上使用邮件应用。

阅读更多维也纳分离派:一段历史

本文讲述了维也纳分离派的起源、发展和分裂。分离派艺术家反对学院派保守的艺术风格,追求“总体艺术”,主张将设计融入日常生活。他们建造了分离派展览馆,举办展览,推广新艺术风格。但最终,由于内部成员在艺术理念上的分歧,分离派于1905年分裂。

阅读更多Valve确认将为ROG Ally提供Steam Deck操作系统支持

/cdn.vox-cdn.com/uploads/chorus_asset/file/25543000/247200_Asus_ROG_Ally_X_ReviewDSC02361.jpg)

Valve公司确认将为竞争对手华硕ROG Ally掌上游戏机提供Steam Deck操作系统SteamOS的支持。Valve设计师Lawrence Yang表示,公司正在努力为SteamOS添加对更多掌上游戏机的支持,但目前尚未准备好发布。此外,Valve还在准备为Steam Deck OLED提供剩余的Windows驱动程序,但尚未确定双系统启动支持的时间表。

阅读更多在 macOS 虚拟机中使用 iCloud | Apple 开发者文档

本文介绍了如何在 macOS 虚拟机中使用 iCloud。用户需要在虚拟机中登录 iCloud 帐户,并根据需要启用或禁用特定功能,例如 iCloud 云盘、照片和 Safari 数据同步。

阅读更多使用CO2.js,五分钟内开始计算数字碳排放

CO2.js是一个开源 JavaScript 库,它汇集了优秀的碳排放估算模型,帮助开发者快速估算数据传输、网站运营等产生的碳排放。它提供了简单易用的API,可以获取不同国家和地区的电网碳强度数据,并支持开发者自定义模型和方法。CO2.js 还提供网站绿色托管检查功能,帮助用户识别环保的网站服务提供商。

阅读更多东京政府进军婚介市场,旨在提高结婚率

为了应对日本结婚率和出生率持续下降的问题,东京政府推出名为“东京两人故事”的婚介项目,包括提供咨询服务的网站和正在开发中的约会应用程序。该应用程序计划于今年晚些时候推出,用户可以通过手机或网络访问,并可能要求提供驾照、税务记录等身份证明文件。此外,东京市政府还赞助单身人士见面会、夫妻婚姻咨询等活动,鼓励人们结婚生子。

阅读更多Linux 的睡前程序

本文深入探讨了 Linux 操作系统中的休眠机制,详细介绍了从用户触发休眠到系统完成文件同步准备休眠的整个过程。文章首先介绍了如何通过 /sys/power/state 和 /sys/power/disk 文件控制休眠模式,然后详细分析了休眠过程中的各个步骤,包括检查休眠可用性、压缩支持、获取系统锁、准备控制台、同步文件系统等。作者还解释了每个步骤涉及到的内核配置、函数调用、数据结构以及相关驱动程序。

阅读更多被指控使用算法操控租金,RealPage公司展开反击

房地产管理软件公司RealPage因被指控使用算法操纵租金价格而面临多起反垄断诉讼和联邦刑事调查。该公司发布了一份名为“真实故事”的数字手册,否认这些指控,并声称其软件有利于租户和房东,并能促进市场竞争。RealPage表示,房东接受其新租约价格建议的比例不到50%,而且该软件会推荐具有竞争力的价格以帮助出租房屋。然而,美国最大的房东协会——美国公寓业主协会表示,房东们正在对该软件的合法性提出质疑,并暂停使用该技术。

阅读更多不要预渲染 Suspense 组件的兄弟组件

这篇 React Pull Request 提议停止预渲染 Suspense 组件的兄弟组件。其论点是,预渲染兄弟组件的主要理由是为了启动它们可能包含的延迟加载,而延迟加载几乎总是一个坏主意。预渲染兄弟组件发生在显示加载状态之前,这会导致加载状态延迟。为了解决这个问题,应该在某些内容挂起时立即解开堆栈,以解除对加载状态的阻塞。

阅读更多美国时隔21年再夺国际奥数冠军

美国队在泰国清迈举行的国际数学奥林匹克竞赛中,击败来自100多个国家的选手,时隔21年再次夺冠。卡内基梅隆大学教授、美国队主教练罗博深表示,比赛持续两天,选手每天需要解答三道数学题,即使只能解决一道题,也称得上是天才。他还强调了数学教育的重要性,认为数学不仅仅是记忆公式,更需要创造力。

阅读更多乔利伍德实验:探索面包的工业化生产之路

本文讲述了二战后英国为满足民众需求,研发可以快速大量生产面包的方法的故事。1961年,130位食品科学家在乔利伍德进行实验,通过添加酵母、水、脂肪、维生素C等成分,并使用高速搅拌机对面团进行剧烈加工,最终成功研发出可在3.5小时内将一袋小麦变成切片面包的“乔利伍德面包工艺”(CBP)。

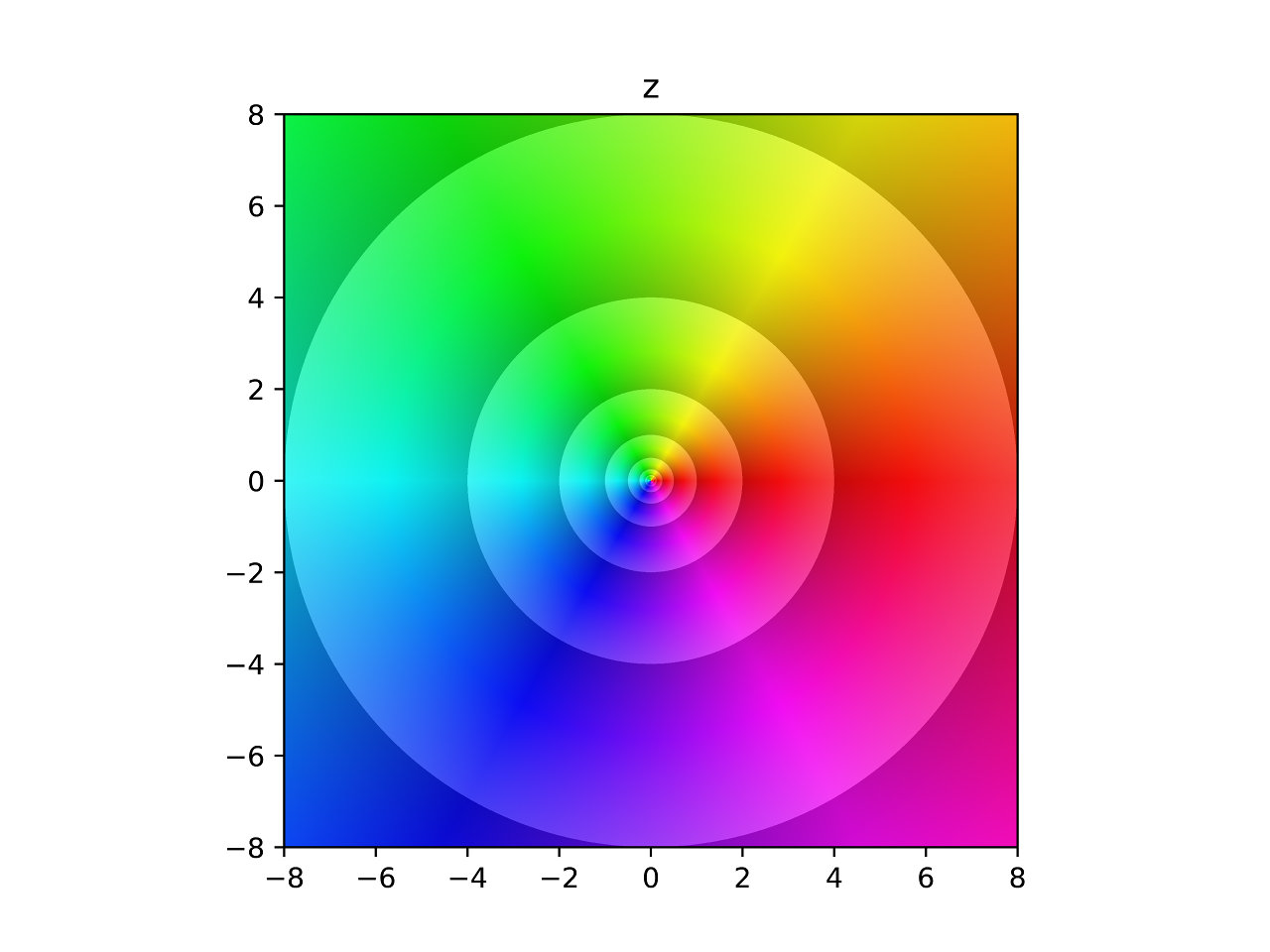

阅读更多Jupyter Notebook 查看器

本文介绍了IRuby,一个基于Jupyter/IPython消息协议的Ruby内核,它可以与不同的Rubygems集成,为Ruby提供了一个非常棒的Web笔记本界面,是编程演示的绝佳工具。文章展示了IRuby如何与Pry、Gnuplot、Rubyvis、Matrix、GSL和Nyaplot等Rubygems集成,并通过代码示例演示了如何使用这些库创建交互式图表、绘图和数据可视化。

阅读更多独立电影制作传奇人物罗杰·科曼逝世,享年98岁

罗杰·科曼,被称为“B级片之王”的传奇制片人和导演,于周四在他位于圣莫尼卡的家中去世,享年98岁。科曼以其低成本的类型片和对年轻人才的扶持而闻名,他帮助过杰克·尼科尔森、朗·霍华德、彼得·博格丹诺维奇、马丁·斯科塞斯、弗朗西斯·福特·科波拉、乔纳森·戴米、盖尔·安妮·赫德和詹姆斯·卡梅隆等人的职业生涯。他以惊人的速度制作电影,并以其对性、裸露、暴力和社会主题的融合而闻名,这在许多方面,尤其是在欧洲和电影学院教授中受到重视。

阅读更多即使是苹果公司也无法解释我们为什么需要人工智能

这篇文章批评了苹果公司在人工智能领域缺乏明确的解释,指出尽管该公司大力推广人工智能,但并未清晰阐述人工智能的必要性以及它将如何改善人们的生活。

阅读更多未来已来:ModRetro发布终极致敬Game Boy®掌机——Chromatic

ModRetro创始人Palmer Luckey宣布推出Chromatic,这是一款致敬Game Boy®掌机的终极设备。Chromatic拥有蓝宝石屏幕、定制LCD、镁铝合金外壳等配置,并完美兼容所有Game Boy®游戏。Luckey强调Chromatic不仅是玩游戏的设备,更是艺术品。他还宣布ModRetro回归,将专注于高质量游戏,并计划推出全新游戏和经典游戏复刻。

阅读更多