Guix 全源码构建之探秘:真的名副其实吗?

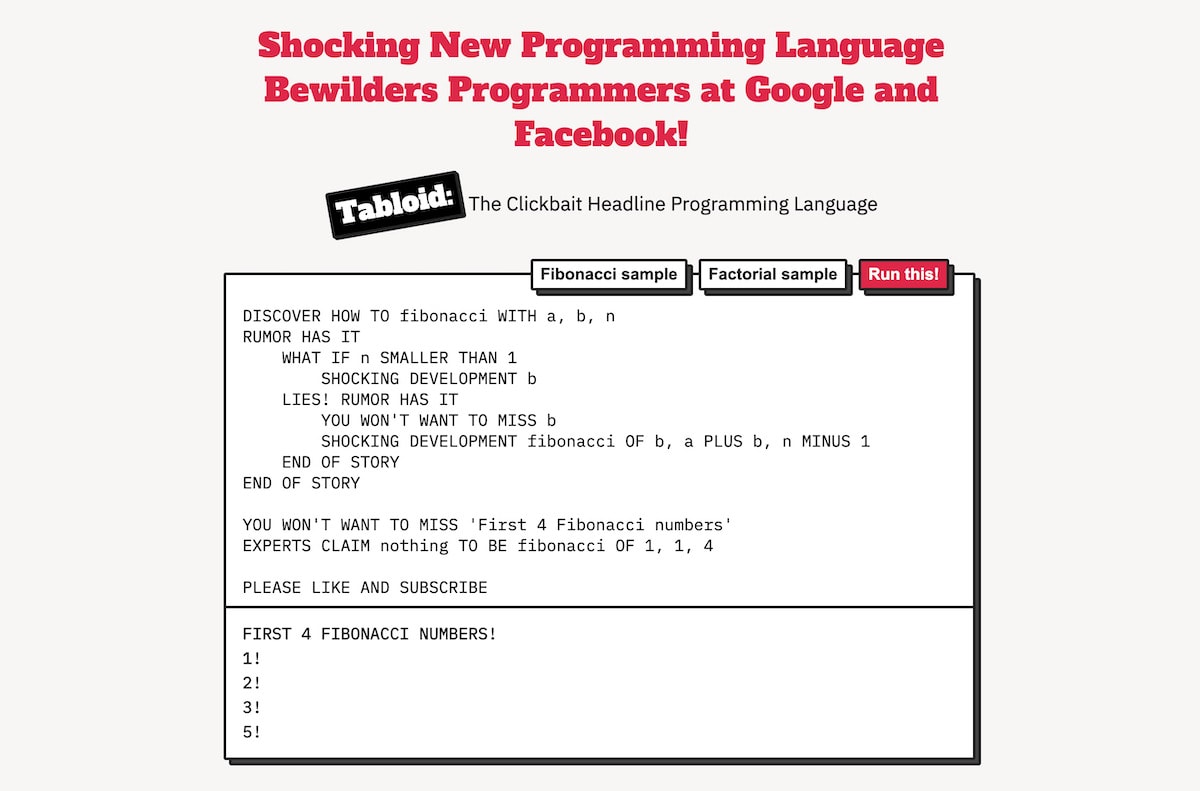

这篇文章深入探讨了 Guix 操作系统声称的“全源码构建”是否属实。作者以机器学习框架 PyTorch 为例,分析了其依赖链,并解释了 Guix 如何通过构建所有依赖项来确保软件的可信度。文章详细介绍了 Guix 的引导过程,从最初的二进制种子 bootstrap-seeds 到构建 stage0-posix 软件包,再到最终构建出 PyTorch。作者还指出了当前引导过程中需要信任的二进制文件,并探讨了如何进一步减少对这些二进制文件的依赖,以及解决 Haskell 和 OCaml 等语言引导问题的方案。

阅读更多

/cdn.vox-cdn.com/uploads/chorus_asset/file/25493869/2153924477.jpg)