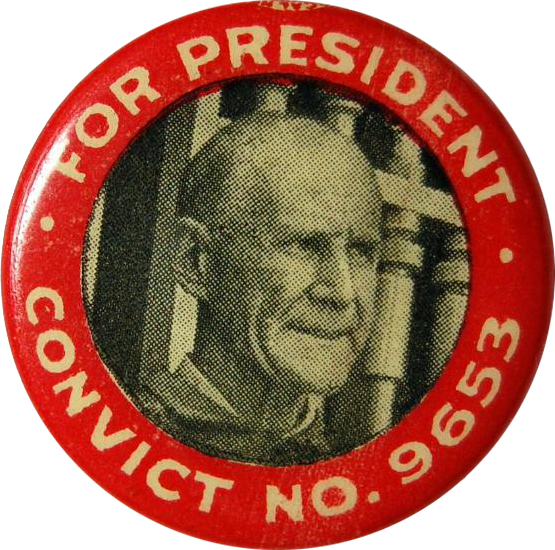

1920年11月2日:身陷囹圄的尤金·V·德布斯获得百万张美国总统选票

1920年11月2日,社会主义党候选人尤金·V·德布斯在狱中获得了100万张美国总统选举的选票。他因在俄亥俄州坎顿发表反对第一次世界大战的演讲而被判处10年监禁。德布斯在法庭上的辩护词和判决前的陈述被认为是法庭上有史以来最伟大的经典陈述之一。

阅读更多

1920年11月2日,社会主义党候选人尤金·V·德布斯在狱中获得了100万张美国总统选举的选票。他因在俄亥俄州坎顿发表反对第一次世界大战的演讲而被判处10年监禁。德布斯在法庭上的辩护词和判决前的陈述被认为是法庭上有史以来最伟大的经典陈述之一。

阅读更多

本文讲述了 PingPod 公司如何利用自动化技术,在五年内将乒乓球场馆业务发展至 5000 万美元估值的故事。PingPod 通过自主开发的 PodPlay 系统,实现场馆预订、门禁、支付、安全监控等环节的自动化,降低了运营成本,提高了运营效率。目前,PodPlay 系统已推广至台球、棒球、 Pickleball 等多个运动娱乐场所,未来市场潜力巨大。

阅读更多

Vmail 是一款开源的临时邮箱工具,使用 Cloudflare email worker 实现。其特点包括隐私友好、无需注册、支持邮件收发和多域名后缀,以及快速部署。用户可以使用 Cloudflare 帐户、域名、Turso sqlite 数据库、Vercel 或 fly.io 帐户以及 Nodejs 环境进行自部署。

阅读更多

本文以图表形式展示了常见水果的进化史,探讨了它们的分化时间和亲缘关系。作者使用平方根比例尺绘制了水果的进化树,并解释了其中一些有趣的发现,例如哈密瓜和香瓜与黄瓜的亲缘关系比与西瓜更近,蓝莓和猕猴桃是近亲。此外,文章还讨论了水果的基因相似性与营养相似性的相关性,以及一些水果的杂交起源,例如柠檬是酸橙和香橼的杂交品种。作者还提到了可视化过程中遇到的挑战,并列出了数据来源和参考文献。

阅读更多

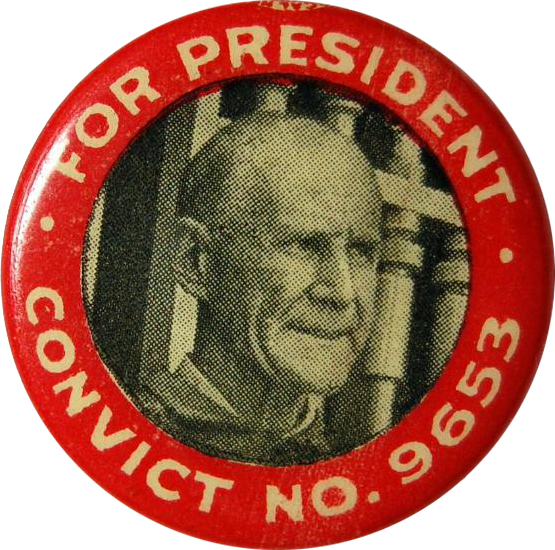

LinkyCal是一款专为教练和咨询师打造的简单、现代化的日程安排和客户管理软件,内置销售自动化功能。它提供预约排程、客户管理、页面搭建、表单创建、支付集成等功能,帮助用户简化业务流程、提高效率。LinkyCal价格实惠,并提供免费试用,适合希望摆脱繁琐行政工作、专注于客户服务的小型企业主。

阅读更多

美国联邦贸易委员会主席莉娜·汗在 TechCrunch 的 Strictly VC 活动上表示,该机构正集中精力打击大型科技公司。她强调,FTC 的目标是那些造成最大危害的企业,而不是简单地增加案件数量。FTC 将优先考虑对微软与 Inflection AI 的合作关系展开反垄断调查,并已与司法部达成协议,将对微软、Open AI 和英伟达展开调查。此外,FTC 过去几年还调查了 Meta、亚马逊、谷歌和苹果等公司。

阅读更多

本文讲述了Mozilla公司突然解雇员工的事件。前微软Azure首席技术官史蒂夫·泰谢拉在Mastodon上发帖称,Mozilla仅提前几天通知就解雇了大量员工。

阅读更多

这篇来自IEEE的文章评估了ChatGPT的代码生成能力。研究发现,ChatGPT能够生成各种编程语言的代码,成功率取决于任务难度、编程语言等因素。虽然在某些情况下,ChatGPT生成的代码比人类程序员更好,但也存在一些安全隐患。研究指出,ChatGPT在解决2021年之前的算法问题上表现出色,但在处理新问题时存在局限性,因为它缺乏人类的批判性思维能力。此外,ChatGPT生成的代码在运行时间和内存开销方面优于至少50%的人类解决方案,但在修复自身错误方面表现不佳。研究人员建议开发者在使用ChatGPT时提供更多信息,以帮助其更好地理解问题并避免漏洞。

阅读更多

文章探讨了美国著名房地产开发商莱维特父子公司(Levitt and Sons)及其创始人威廉·莱维特试图以大规模生产方式建造住宅的历程。莱维特以建造“莱维敦”而闻名,这些住宅区在20世纪40年代至60年代迅速建成,采用标准化产品和逆装配线技术等方法,每天能建成数十栋房屋。然而,随着住房市场供需关系变化、土地使用管制日益严格以及公司管理问题,莱维特的成功模式逐渐失效,最终走向衰落。文章总结了莱维特父子公司兴衰的原因,并指出大规模生产方式在住宅建筑领域的局限性。

阅读更多

苏黎世联邦理工学院的研究人员开发出一种以蛋白质为基础的凝胶,可以在不伤害身体的情况下分解胃肠道中的酒精。这种凝胶使用单个铁原子作为主要催化剂,将酒精转化为无害的乙酸。在老鼠实验中,该凝胶可将血液酒精含量降低多达 50%,并保护身体免受损害。虽然在人类使用之前还需要进一步测试,但研究人员相信凝胶的应用前景,并已申请专利。

阅读更多

文章介绍了摄影师爱德华·伯汀斯基的拆船照片项目。伯汀斯基受到埃克森瓦尔迪兹号漏油事件的启发,对废弃船只的拆解产生了兴趣,并将拆船视为终极的回收方式。他的照片展现了拆船过程的宏大规模和人类的技艺,同时也揭示了工业进步背后的破坏残留。伯汀斯基认为,随着时间的推移,自然可以修复人类对土地的入侵,而景观也会随着人类需求和欲望的变化而改变。

阅读更多

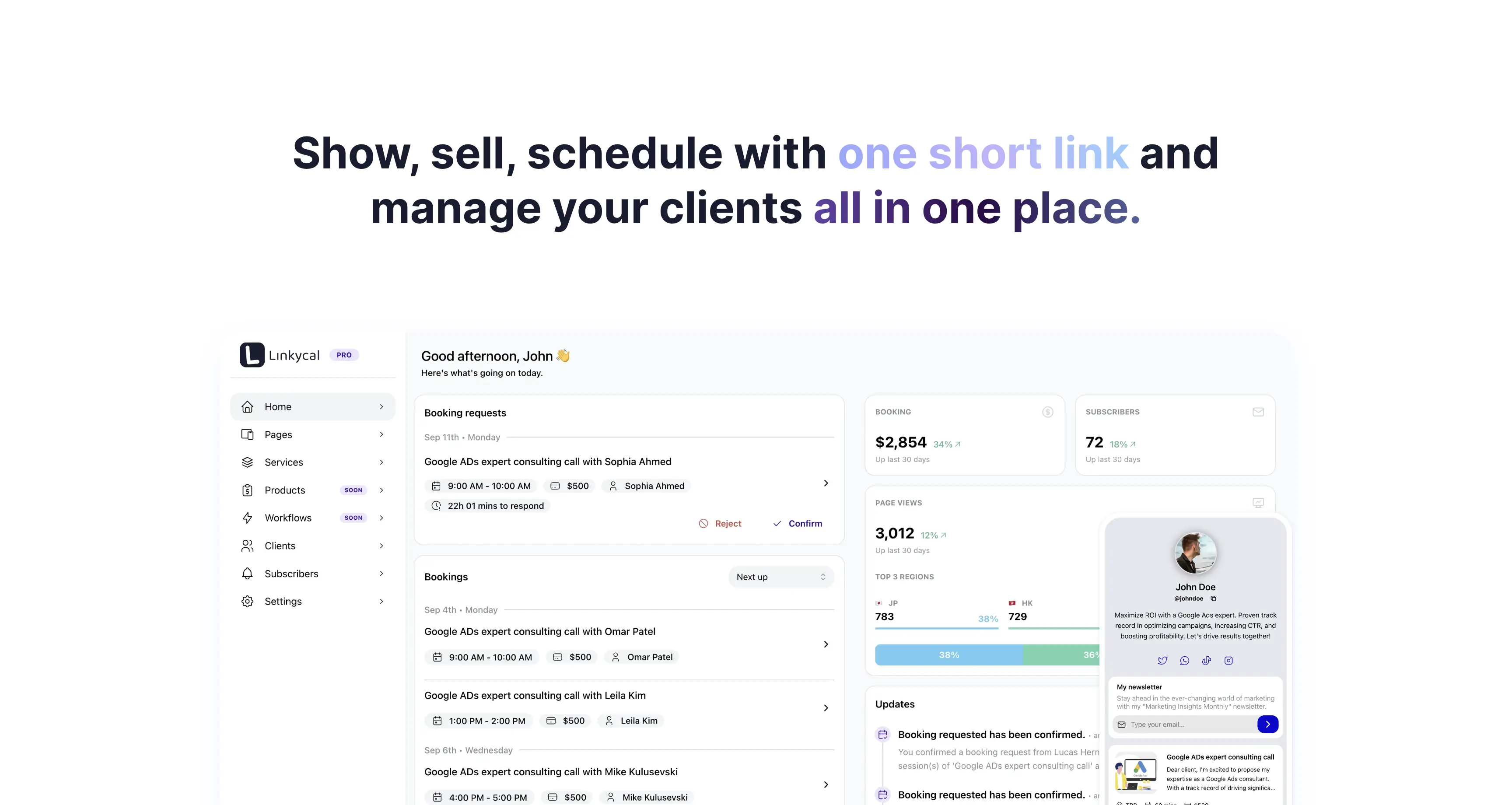

在2024年光纤通信大会(OFC)上,英特尔推出了其首款完全集成的光输入/输出(I/O)芯片,称为光计算互连(OCI)芯片。该芯片可连接到CPU和GPU,通过光纤在最远100米的距离上支持64个PCIe 5.0通道,每个通道双向传输速率为32 GT/s,总计4 Tbps,功耗仅为每比特5微微焦耳。该芯片旨在解决下一代数据中心和AI/HPC应用中对高带宽、低功耗和远距离I/O连接的需求,并有望彻底改变高性能AI基础设施。

阅读更多

泰国玛希隆大学的研究人员开发了一种利用菠萝叶纤维和天然橡胶制成的植物基皮革替代品。这种环保材料比其他植物基皮革甚至蘑菇皮革更坚固、更具可持续性。研究发现,菠萝叶纤维/天然橡胶比例为50/50的皮革替代品效果最好,特别是用氢氧化钠处理过的菠萝叶纤维制成的变体更柔软,断裂伸长率更高。这种新型皮革替代品具有生物基、无塑料和碳足迹低的特点,是寻求可持续材料的行业的有吸引力的选择。

阅读更多

这篇文章探讨了一种名为“二进制搜索”的博弈游戏的最优策略,其中一方选择一个秘密数字,另一方通过猜测数字并根据对方的回应(高于、低于或等于)来找出该数字。作者利用数学方法分析了在不同大小的数字范围内的最优策略,并发现对于选择秘密数字的一方,最佳策略是“几乎均匀”地随机选择数字,但在边缘数字的选择概率上略高。对于猜测数字的一方,最佳策略较为复杂,作者通过一个具体例子说明了最优混合策略。文章最后指出,在更大的数字范围内,博弈结果难以预测,需要更复杂的分析方法。

阅读更多

据报道,独立游戏发行商 Humble Games 裁掉了其所有 36 名员工。该公司表示,Humble Games 并非关闭,而是“重组业务”。该公司确认,裁员不会影响 Humble Bundle 的运营。此外,Humble Games 正在进行和即将推出的游戏仍将继续推进,并将由该公司发行。Humble Games 此前曾在 2022 年 4 月和 2023 年 11 月进行过两轮裁员。

阅读更多

在2024年慕尼黑艾滋病大会上,一种名为Lenacapavir的HIV预防注射药物因其在临床试验中100%的有效性引发了关注和争议。该药物每半年注射一次,为现有的每日服药预防方式提供了替代方案,尤其对难以坚持每日服药的人群是一大福音。然而,该药物的高昂价格引发了担忧,活动人士呼吁药物制造商Gilead Sciences将其授权给药品专利池,以降低成本,提高药物可及性。

阅读更多

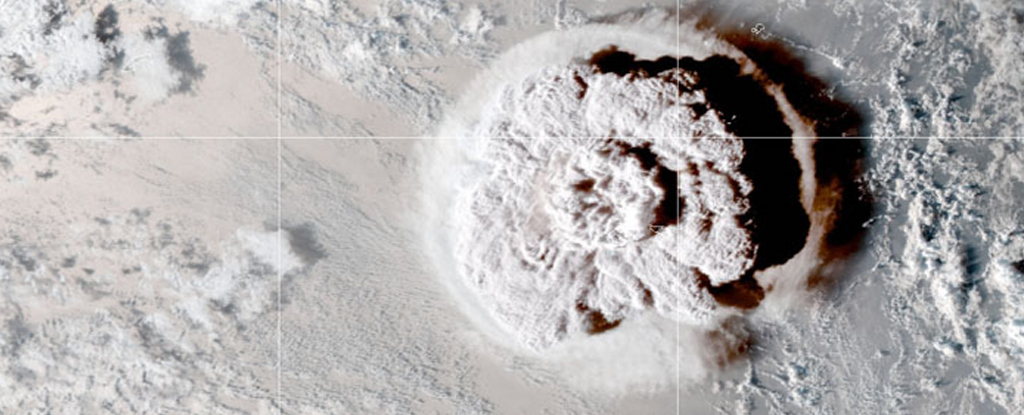

2022年汤加火山喷发将大量水蒸气送入平流层,可能导致未来数年出现异常天气。研究表明,火山喷发对臭氧层造成了破坏,并导致2024年夏季异常潮湿。模型预测,到2029年,澳大利亚北部冬季可能会更加寒冷潮湿,北美冬季气温可能高于往年,而斯堪的纳维亚半岛冬季气温则可能低于往年。

阅读更多

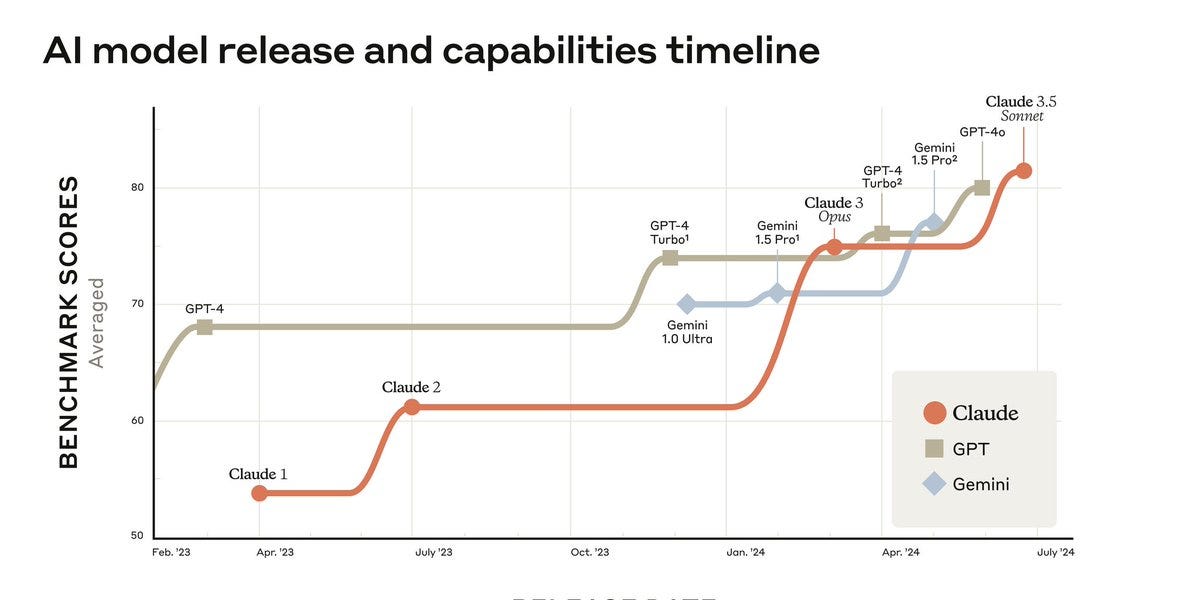

文章测评了最新发布的Claude 3.5 Sonnet大型语言模型,认为其在速度、成本和性能方面均优于之前的模型,尤其在编码、文档处理、创意写作和图像理解方面有显著提升。文章还介绍了Sonnet的新功能,如Artifacts,可以让Claude在独立窗口中执行代码、创建文档等操作。作者对Sonnet的安全性、递归自我提升能力以及未来发展进行了分析,认为Sonnet是目前最好的大型语言模型,但仍存在逻辑错误等问题。

阅读更多

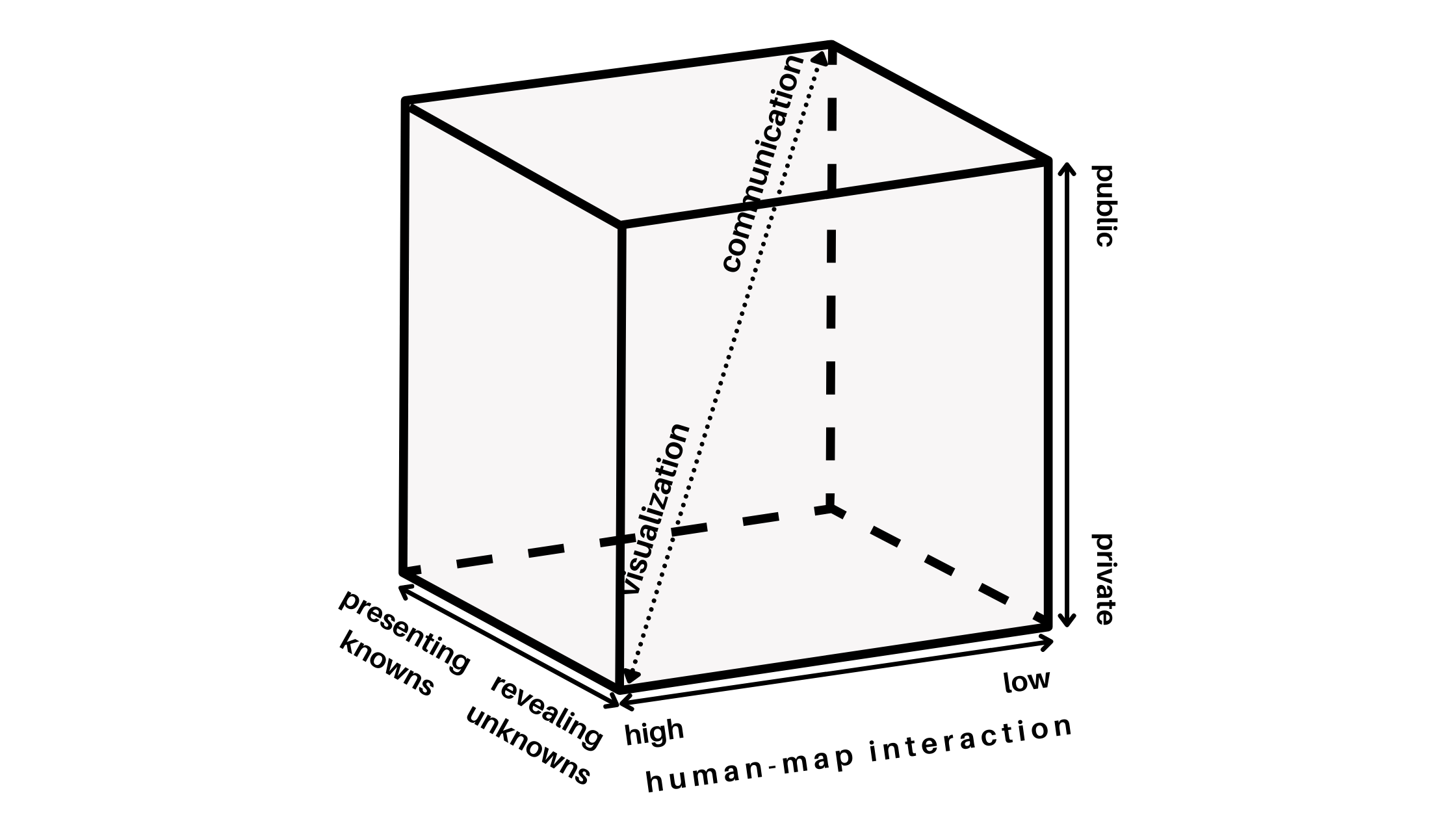

本文探讨了“回避地图”的概念,即绘制人们在城市空间中刻意避开的路线、人物和地点的地图。作者将其与“制图立方体”理论联系起来,分析了回避地图在私人/公共用途、揭示未知/呈现已知以及人图交互程度等方面的特点。文章认为,回避地图有助于理解人们如何体验城市空间、揭示潜在的社会问题,但也引发了关于地图对现实建构影响的思考。

阅读更多

一位名叫Blaine Raddon的盐湖城男子在预订特斯拉Cybertruck后,因生活变动,从带车库的房子搬进了停车位狭小的公寓。由于新车尺寸过大无法停放,Raddon试图退回车辆,但特斯拉经销商告知他这种情况不符合公司回购条件,并提醒他根据特斯拉车辆订购协议,如果在第一年内出售车辆,将面临5万美元的罚款,并被禁止购买未来的特斯拉车型。

阅读更多

弗朗西斯·格莱斯纳·李是一位富有的女继承人,她致力于彻底改变谋杀案的调查方式。她在60多岁时成为了一名法医学先驱,并为哈佛大学建立了美国第一个法医学系。她利用自己的财富、政治智慧和艺术才能,确保所有受害者都能得到全面、公正的调查。她最著名的作品是她创作的18个犯罪现场微缩模型,被称为“无法解释的死亡的坚果壳研究”,这些模型被用来训练侦探如何仔细观察证据。她还致力于在美国各地推广法医制度,并与执法部门密切合作,以提高他们的调查技能。

阅读更多

因巴西国家数据保护局(ANPD)禁止Meta使用巴西人的个人数据训练其人工智能模型,Meta已暂停在其人工智能助手中使用生成式人工智能功能。ANPD认为Meta的做法存在“严重损害和难以或无法弥补的对监护人基本权利的损害的迫在眉睫的风险”,并设置了每日5万雷亚尔的罚款。此前,Meta已暂停了在欧洲和英国训练人工智能模型的计划。

阅读更多

Openpanel 是一款开源的数据分析工具,可以记录网页、应用程序和后端的事件。它结合了 Mixpanel 和 Plausible 的优点,提供可视化图表、漏斗分析、用户历史记录等功能。Openpanel 符合 GDPR 标准,支持云端或自托管,具有实时事件跟踪、无 cookie 和隐私友好等特点。

阅读更多

Transfer Thought是一个基于Web的平台,用于轻松创建和部署虚拟现实体验。该平台开源,采用MIT许可证,并提供详细的设置指南,包括克隆存储库、设置本地环境、配置AWS账户和Amplify等步骤。

阅读更多

本文介绍了使用LimeSDR记录DME(测距设备)信号的实验。作者详细解释了DME的工作原理,并选择了西班牙的Colmenar (CNR) VOR-DME台作为记录目标。作者搭建了包括天线、低噪声放大器、分离器和LimeSDR在内的硬件系统,并使用GNU Radio软件进行数据采集和分析。作者还对记录信号进行了初步分析,包括信号强度、频谱和脉冲形状等,并发现了一些有趣的现象,例如DME应答器的squitte模式和莫尔斯电码识别信号等。

阅读更多

Emigre杂志是一本极具影响力的平面设计出版物,以其在字体和图形设计方面的创新和实验性方法而闻名,突破了传统设计规范的界限。该杂志于1984年创刊,2005年停刊,在其发行期间,它在塑造围绕数字设计和排版的讨论方面发挥了关键作用。文章回顾了杂志的历史,并推荐了一些值得关注的内容,包括早期的位图字体、像素艺术、知名设计师的作品以及关于字体设计和唱片公司的文章。

阅读更多