Microservices: Kein Allheilmittel für Startups

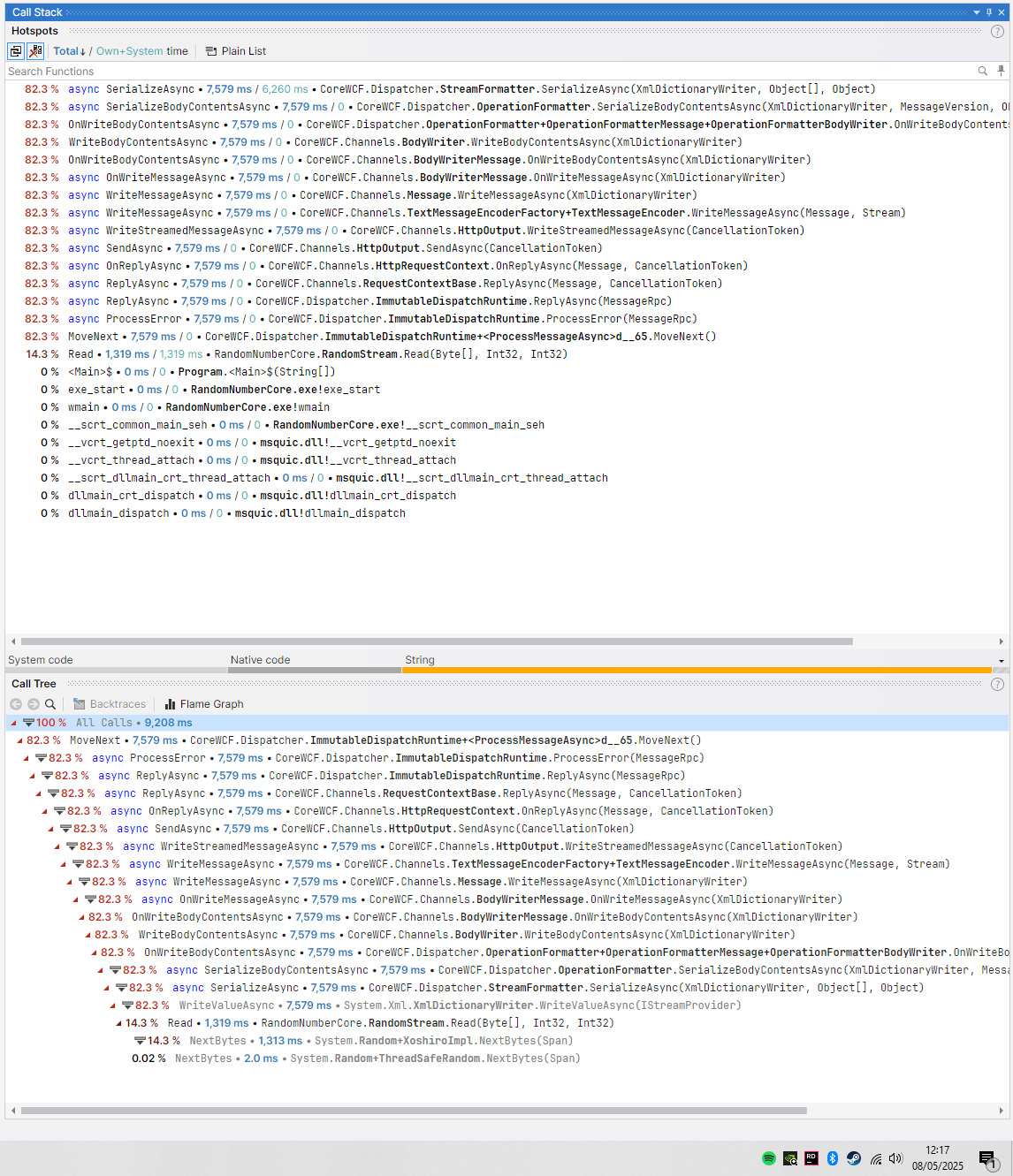

Dieser Artikel untersucht die Nachteile einer zu frühen Einführung von Microservices in Startups. Der Autor argumentiert, dass vorzeitige Microservices zu erhöhten Entwicklungskosten, komplexeren Deployments, fragilen lokalen Entwicklungsumgebungen, duplizierten CI/CD-Pipelines und erhöhtem Überwachungsaufwand führen, was letztendlich die Teamgeschwindigkeit verlangsamt und die Produkt-Iteration behindert. Der Autor empfiehlt Startups, eine monolithische Architektur zu priorisieren und Microservices erst dann in Betracht zu ziehen, wenn echte Skalierungsprobleme auftreten. Microservices sind nur in bestimmten Szenarien gerechtfertigt, wie z. B. Workload-Isolation, divergierende Skalierungsanforderungen oder unterschiedliche Laufzeitumgebungen.