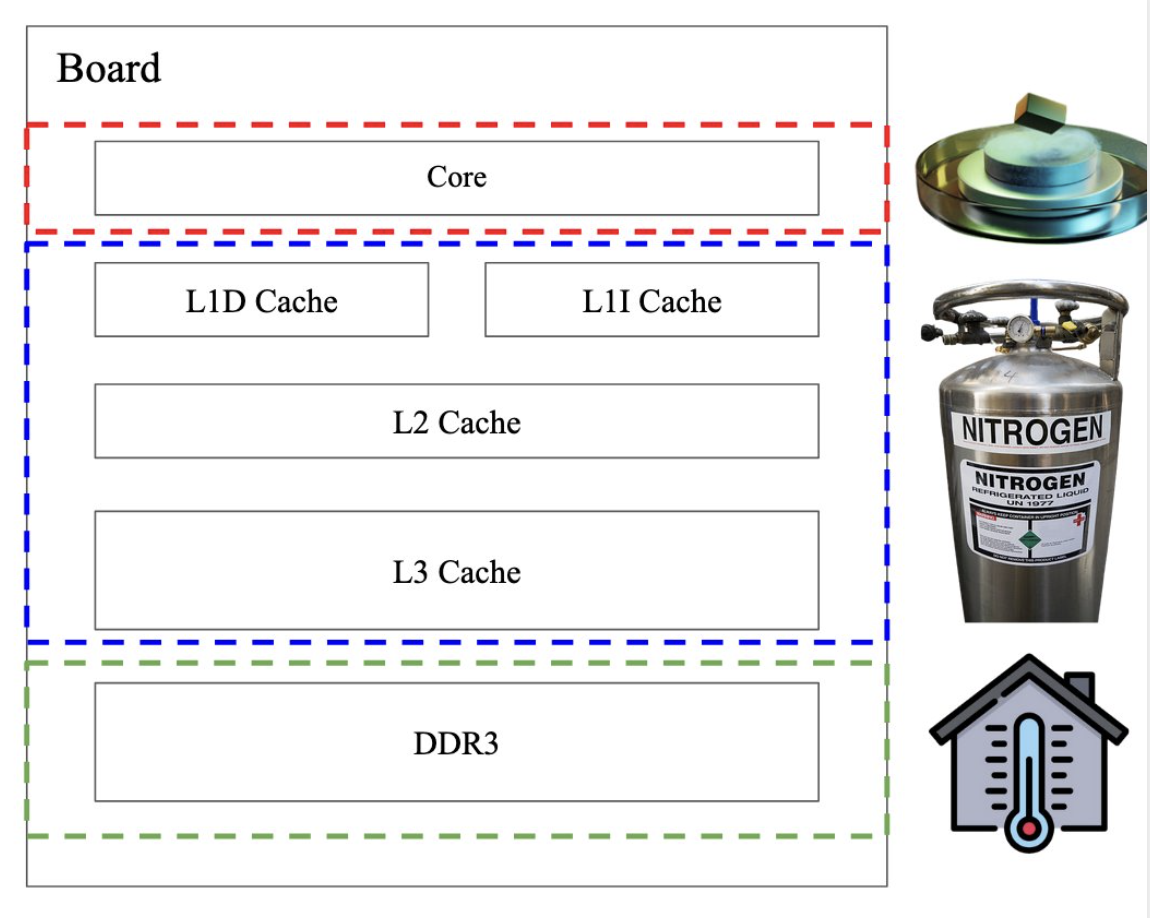

Dieser Artikel untersucht die Grenzen einer superintelligenten KI mit einem IQ von 300 und einer Denkgeschwindigkeit, die 10.000 Mal höher ist als die eines normalen Menschen. Obwohl diese KI mathematische, programmiertechnische und philosophische Probleme schnell lösen könnte, argumentiert der Autor, dass ihre Fähigkeiten in Bereichen wie Wettervorhersage, Vorhersage geopolitischer Ereignisse (z. B. die Vorhersage von Trumps Sieg) und die Niederlage der besten Schachprogramme möglicherweise weniger beeindruckend wären als erwartet. Dies liegt daran, dass diese Bereiche nicht nur Intelligenz, sondern auch enorme Rechenressourcen, Daten und physikalische Experimente erfordern. Die Biologie insbesondere hängt stark von angesammeltem experimentellem Wissen und Werkzeugen ab, was bedeutet, dass die KI Krebs möglicherweise nicht sofort heilen könnte. Der Artikel kommt zu dem Schluss, dass sich die anfängliche Auswirkung von Super-KI hauptsächlich als beschleunigtes Wirtschaftswachstum zeigen könnte, anstatt als sofortige Lösung für alle Probleme, da ihre Entwicklung durch physikalische Einschränkungen und Rückkopplungsschleifen begrenzt bleibt.

Mehr lesen