基于图数据库的陶瓷釉料管理应用

本文介绍了作者开发一款陶瓷釉料管理应用程序的经历。作者详细比较了Firebase、Supabase和Instant三种数据库的优缺点,最终选择了基于图数据库的Instant来构建应用。作者认为Instant不仅速度快、灵活性高,而且对关系数据的支持也很好,非常适合快速构建应用程序。

阅读更多

本文介绍了作者开发一款陶瓷釉料管理应用程序的经历。作者详细比较了Firebase、Supabase和Instant三种数据库的优缺点,最终选择了基于图数据库的Instant来构建应用。作者认为Instant不仅速度快、灵活性高,而且对关系数据的支持也很好,非常适合快速构建应用程序。

阅读更多

长期以来,主观性失眠一直困扰着患者和科学家们。最新研究发现,主观性失眠患者在快速眼动睡眠阶段会出现与正常睡眠者不同的脑电波活动。这种被称为“中断性快速眼动睡眠”的现象会导致患者无法体验到深度睡眠,并在醒来后感到疲惫不堪,更容易患上创伤后应激障碍和焦虑症等疾病。研究人员正在探索新的治疗方法,例如睡眠限制和药物干预,以期帮助患者改善睡眠质量。

阅读更多

这篇论文研究了在固定推理预算下,使用更强大但更昂贵的语言模型(SE)与更弱但更便宜的语言模型(WC)生成合成数据之间的权衡。研究发现,WC模型生成的数据可能具有更高的覆盖率和多样性,但也表现出更高的假阳性率。然而,在知识蒸馏、自我改进和弱到强改进设置等不同情况下,使用WC模型生成的数据微调的语言模型在多个基准测试和多个WC和SE模型选择中始终优于使用SE模型生成的数据训练的模型。

阅读更多

makext是一组用于Makefiles的实用扩展,旨在简化和增强基于Make的项目的函数。这些扩展提供了额外的功能和便利功能,以改进GNU Make作为任务运行器的整体用法。所有扩展都用GNU Make编写,因此没有使用其他语言,这使得它非常容易嵌入,并且除了GNU Make之外没有其他依赖项。

阅读更多

GoodWatch 是一款用于卡西欧现代计算器手表的替代电路板,增加了对 70 厘米和 33 厘米业余频段的支持,同时保留了三年的电池寿命和手表的大部分功能。它使用德州仪器公司的 CC430F6147 芯片,表带形成一个未调谐的随机线天线。对火腿爱好者来说,POCSAG 接收器小程序很有趣,它可以接收来自 DAPNET 项目的 2FSK 1200baud 数据包。还有一个频率计数器,无需额外设备即可帮助快速识别附近发射器的频率。

阅读更多

TimesFM 是 Google 研究开发的面向时间的深度生成模型。它使用分形时间序列模型 (FTSM) 来学习时间序列数据背后的长期依赖关系,并使用自回归循环神经网络 (RNN) 预测未来时间步长。TimesFM 适用于各种应用,包括时间序列预测、异常检测和生成建模。

阅读更多

加拿大多伦多大学的物理学家进行了一项新的量子物理学实验,该实验表明,光子在进入一种材料之前似乎就已经离开了该材料,这揭示了负时间的观测证据。研究人员发现,光子在穿过冷原子云时,有时会表现出负时间延迟,这意味着它们似乎在被原子吸收之前就被发射出来了。这种现象可以用量子力学的叠加原理来解释,即光子可以同时处于被吸收和未被吸收的状态。

阅读更多

这篇来自Vox的文章探讨了泛心论,一种认为意识存在于所有物质中的哲学观点。文章回顾了泛心论的历史,并探讨了其在现代科学中的复兴,特别是在生物学家发现单细胞生物、植物甚至没有大脑的生物体中存在认知能力的证据之后。文章还探讨了泛心论面临的挑战,比如组合问题,以及其伦理含义。

阅读更多

美国电信运营商 T-Mobile 因违背“永不涨价”的承诺,对其 55 岁以上用户的手机套餐涨价 5 美元,引发用户强烈不满。用户指责 T-Mobile 虚假宣传,误导消费者,并向联邦通信委员会和州检察长办公室投诉。T-Mobile 曾于 2017 年承诺 T-Mobile One 套餐价格不变,但实际执行中却留有余地,最终导致此次涨价风波。

阅读更多

该GitHub仓库包含阿波罗11号任务中指令舱(Comanche055)和登月舱(Luminary099)的原始制导计算机源代码。这些代码由虚拟 AGC 和麻省理工学院博物馆的团队进行数字化,旨在保存和分享阿波罗11号任务的关键历史资料。

阅读更多

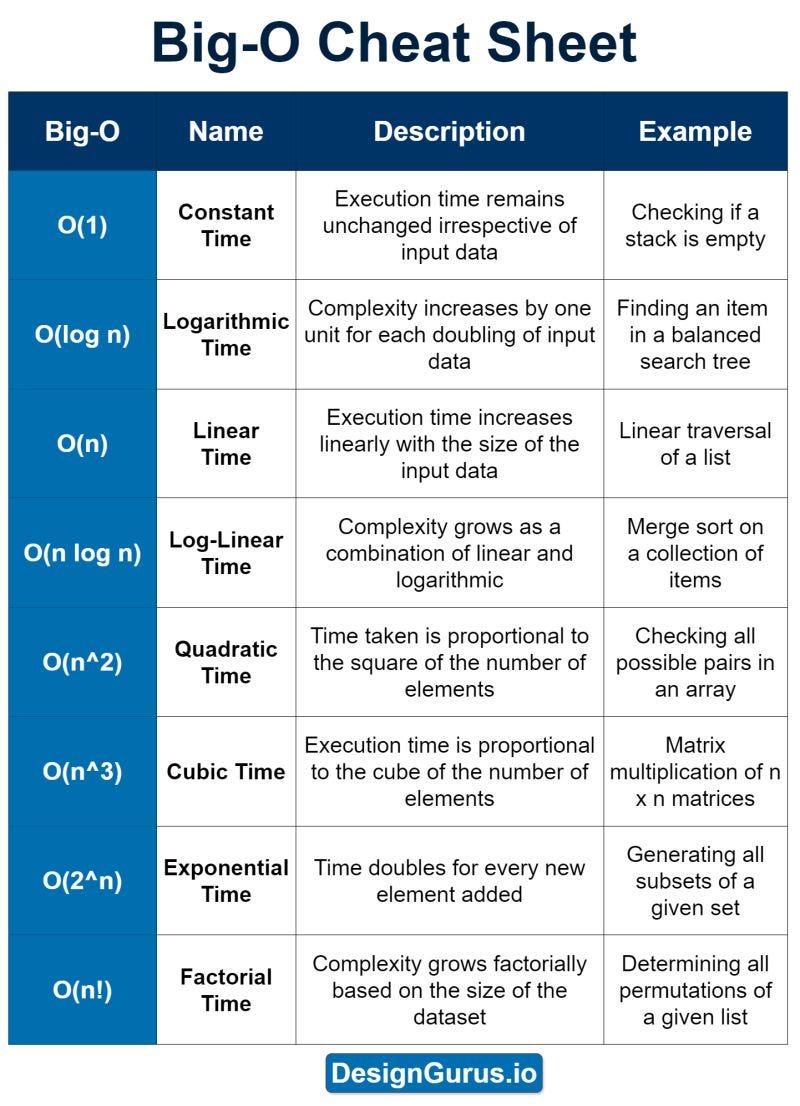

这篇文章讲解了8个软件工程师和开发者必须了解的大O表示法,强调了效率在计算机科学和软件开发领域的重要性。作者Soma是Java和React开发者,也是Javarevisited的编辑,他在文中解释了这些表示法,帮助开发者理解算法效率。

阅读更多

中国人工智能初创公司DeepSeek发布了开源代码语言模型DeepSeek Coder V2,该模型基于混合专家 (MoE) 架构,在编码和数学任务方面表现出色。DeepSeek Coder V2支持超过300种编程语言,并在多个基准测试中超越了GPT-4 Turbo、Claude 3 Opus和Gemini 1.5 Pro等最先进的闭源模型,成为首个达到这一成就的开源模型。DeepSeek Coder V2基于DeepSeek V2模型构建,并在包含代码和数学相关数据的6万亿token数据集上进行了预训练,具备处理复杂编码任务的能力,同时在通用推理和语言理解任务中也表现出色。

阅读更多

Hurricane Electric 的域名被 Network Solutions 列入“客户暂挂”名单,原因是收到了一起关于网络钓鱼的投诉。该投诉针对的是一个网页,该网页恰好是来自 bgp.he.net 的关于另一个域名的信息页面。Hurricane Electric 已联系 Network Solutions 数小时,但对方拒绝以任何 expedited 方式处理此问题。

阅读更多

20世纪60年代初,随着冷战加剧,美国掀起了一股购买防空洞的热潮。商人大肆宣传核威胁,将防空洞包装成“生存保险”,推动了私人防空洞市场的繁荣。然而,高昂的价格将许多人拒之门外,引发了社会公平问题的讨论。随着国际局势缓和以及政府转向社区避难所计划,这场短暂的泡沫最终破裂。

阅读更多

1955年8月的一个早晨,一架无人驾驶的奥斯特飞机在悉尼上空盘旋了三个多小时,引发了全城关注。这架飞机从班克斯镇机场起飞后不久发动机出现故障,飞行员被迫跳伞逃生,但飞机却奇迹般地继续飞行。在接下来的几个小时里,这架失控的飞机在悉尼上空盘旋,引发了人们对地面安全的担忧。澳大利亚皇家空军和皇家澳大利亚海军出动了多架飞机试图拦截,但由于各种原因,直到两架海怒式战斗机赶到才最终将其击落。

阅读更多

这篇文章介绍了一幅名为《愚人帽世界地图》的铜版画,创作于1585年左右,其基础是1570年制作的木刻版画。地图将世界描绘在愚人帽上,表达了对世界虚无和制图局限性的思考。文章探讨了地图上的符号、文字以及它们所传达的寓意,并将地图置于当时制图学发展和社会文化背景下进行解读。

阅读更多

本文是关于解析和使用DWARF调试信息的系列文章的第一篇,旨在为学习Linux上的调试信息和调试器工作原理提供一个用户友好的起点。文章从调试器作者的角度出发,而非编译器作者的角度,内容涵盖ELF文件解析、调试信息条目、行号信息、地址范围、帧表等,并介绍了在运行时使用调试信息的方法,包括检查子进程堆栈展开、查找变量值等。

阅读更多

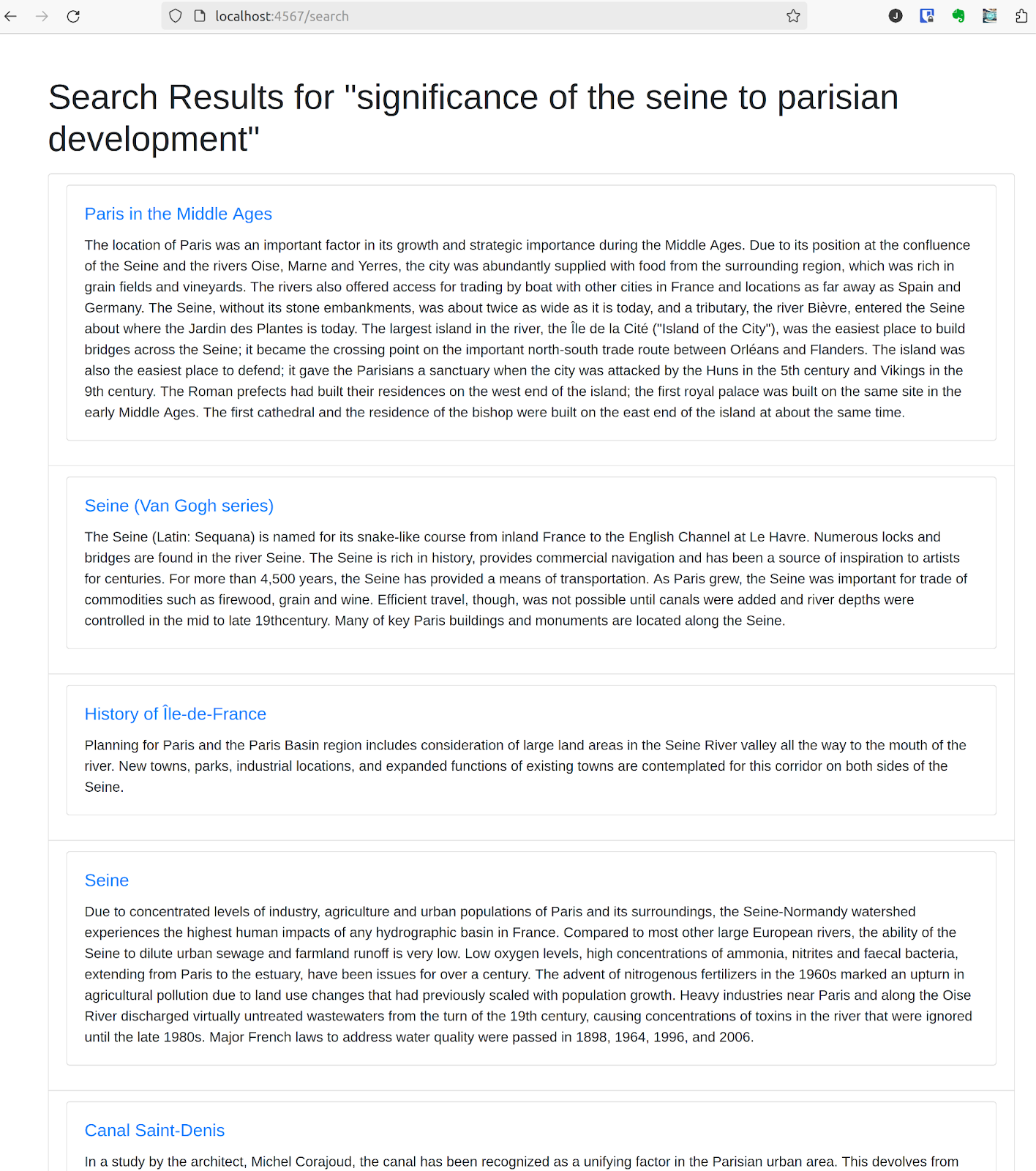

这篇文章介绍了如何使用JVector库在一台笔记本电脑上索引整个英文维基百科。由于JVector最新版本支持使用压缩向量进行构建相关的搜索,使得索引比内存大的数据集成为可能。文章详细介绍了索引构建过程,包括压缩参数设置、数据摄取和索引加载等步骤,并展示了如何使用Chronicle Map存储文章数据。最后,文章展示了如何构建一个简单的搜索服务器来查询索引,并总结了使用JVector和Chronicle Map进行维基百科索引的优势。

阅读更多

根据2023年的最新统计,伊比利亚猞猁的数量在过去三年中翻了一番,达到2021只,其中包括1299只成年或亚成年猞猁和722只幼崽。尽管数据喜人,但仍需要750只繁殖期雌性猞猁才能将该物种列为保护状况良好,而最近一次统计中仅发现了406只。尽管如此,西班牙生态转型部认为,他们正在“逐渐”接近所需的数量。该物种的增长趋势自2015年以来一直呈上升趋势,当时国际自然保护联盟(IUCN)将其受威胁等级从“极度濒危”降至“濒危”。

阅读更多

目前美国所有州都允许警方在审讯成年人时使用欺骗手段,例如谎称掌握证据或谎报认罪后果,以获取口供。然而,这种做法可能导致错误定罪,无辜者蒙冤入狱。倡导者们正在推动立法禁止警方在审讯中对任何人使用欺骗手段,目前已有十个州禁止对未成年人使用该策略。华盛顿州议员曾两次提出法案,试图禁止在审讯中使用欺骗手段获取的供词作为证据,但遭到执法部门反对,他们认为这种策略可以帮助破案,并且法官会评估供词是否自愿。倡导者则认为,存在其他更可靠的审讯方法,例如建立融洽关系并提出开放式问题,以获取信息而非口供为主要目标。

阅读更多

本文探讨了科技行业中普遍存在的道德困境,特别是程序员在面对为可能带来负面社会影响的公司工作时所面临的挣扎。作者分析了个人主义、资本集中和责任链过长等因素如何导致科技工作者在道德责任和个人利益之间难以抉择。文章还批评了科技行业中将个人英雄化的倾向,以及这种倾向如何掩盖了科技进步背后的复杂性和集体努力。最后,作者呼吁程序员更清醒地认识到自己的影响力,并通过支持致力于系统性解决方案的团体和行动,为更美好的未来做出贡献。

阅读更多

美国证券交易委员会(SEC)修订了S-P法规,要求某些金融机构在发现数据泄露事件后30天内向受影响的个人披露事件。新修正案要求受影响的金融机构在敏感信息被未经授权访问或使用时,在30天内通知受影响的个人,详细说明事件、泄露的数据和采取的保护措施。该修正案还要求金融机构制定、实施和维护事件响应计划的书面政策和程序,以检测、响应和恢复未经授权访问或使用客户信息的行为。

阅读更多