pgRouting: Über GeoSpatial hinaus, Graph-Algorithmen in PostgreSQL

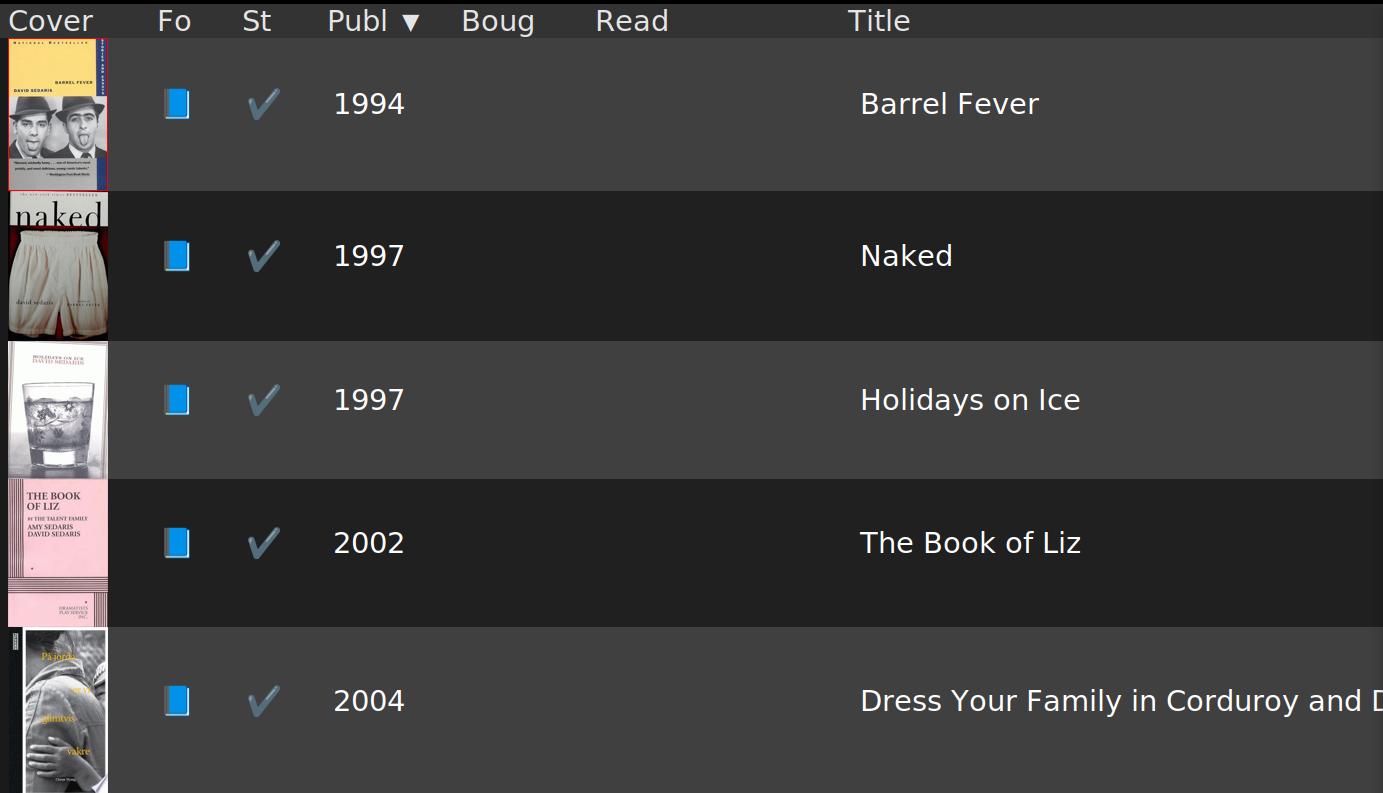

pgRouting ist eine PostgreSQL-Erweiterung, die typischerweise verwendet wird, um den kürzesten Weg zwischen zwei Orten zu finden. Dieser Artikel erforscht jedoch seine breiteren Graph-Funktionen. Er zeigt die Anwendungen von pgRouting in Projektmanagement, verteilten Systemen und Empfehlungssystemen. Durch die Modellierung von Aufgabenabhängigkeiten, Servernetzwerken und Videoempfehlungen als Graphen nutzt pgRouting die Algorithmen von Dijkstra und A*, um kritische Pfade, optimale Routen für die Ressourcenzuweisung und relevante Videovorschläge zu finden. Dies zeigt pgRouting als eine leistungsstarke, leichtgewichtige Alternative über traditionelle georäumliche Anwendungen hinaus.

Mehr lesen