Interview mit dem Chefarchitekten von AMD Zen: Die Geheimnisse des energiesparenden x86-Designs gelüftet

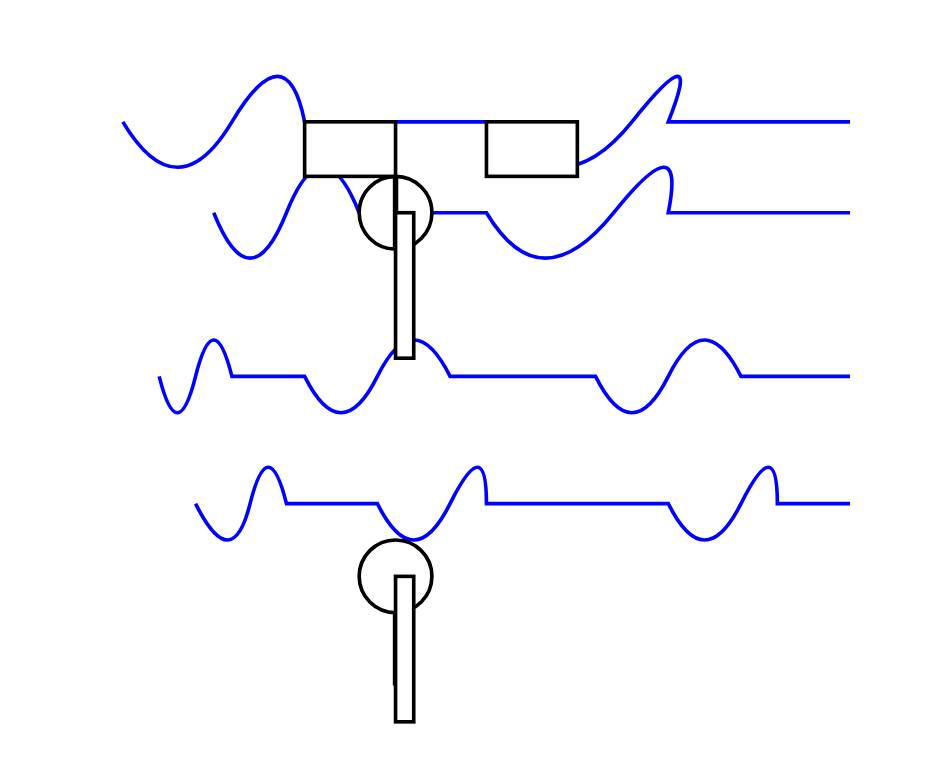

Dieser Artikel enthält die Transkription eines Interviews zwischen Casey und Mike Clark, dem Chefarchitekten von AMD Zen. Die Diskussion dreht sich um energiesparendes Design in x86-Architekturen. Clark widerlegt den Mythos, dass die x86-ISA das energiesparende Design von Natur aus behindert, und betont die Rolle der Marktstrategie und der Designprioritäten. Er erklärt, wie AMD die Energieeffizienz durch Mikroarchitektur-Optimierungen (wie TLBs und uop-Caches) verbessert, indem es Bandbreite und Energieverbrauch ausgleicht. Das Interview geht tiefer auf die Größe des Befehlssatzes, die Größe der Cache-Zeilen, Scatter/Gather-Operationen, nicht-temporäre Speicher, CPU-Pipeline-Diagramme und wie Softwareentwickler die Hardware-Funktionen besser nutzen können ein, und bietet wertvolle Einblicke in das moderne CPU-Design.

Mehr lesen