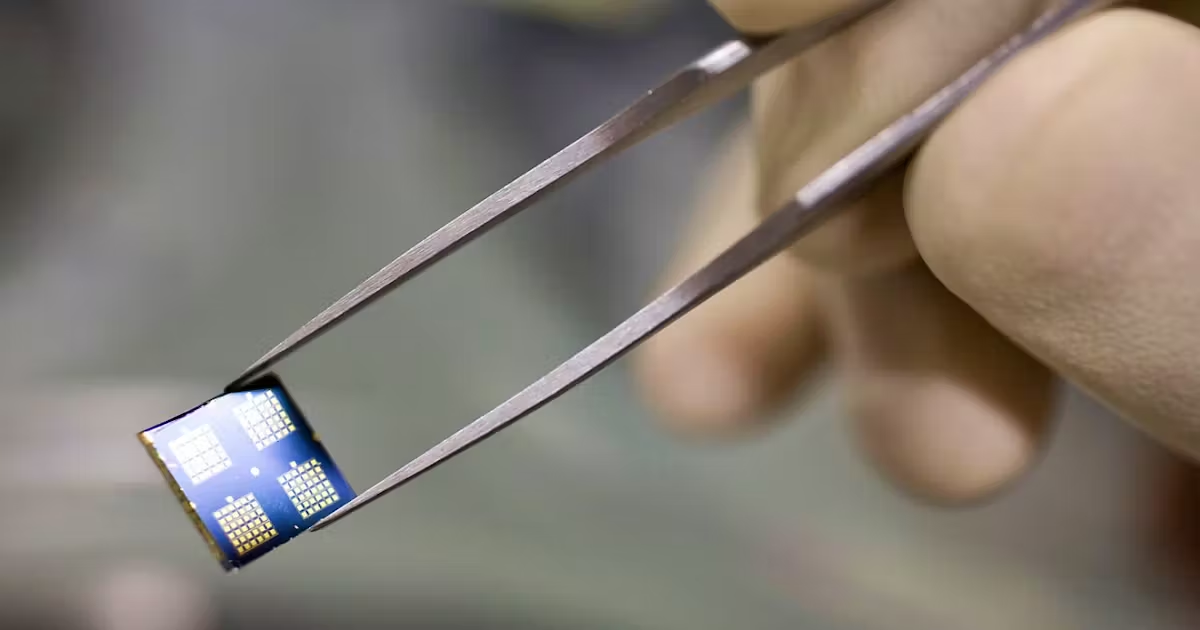

Zhaoxins Century Avenue: Ein tiefer Einblick in Chinas x86-CPU-Ambitionen

Zhaoxins neueste CPU, die KX-7000, mit der neuen "Century Avenue"-Architektur, zielt darauf ab, die Leistungslücke zu Intel-CPUs aus den frühen 2010er Jahren zu schließen. Während sie Fortschritte mit einem breiteren 4-Wide-Kern und höheren Taktraten zeigt, hinkt die KX-7000 bei Cache-Bandbreite, Branch Prediction und der Leistung des Speichersubsystems hinterher. Die Single-Thread-Leistung entspricht ungefähr der von AMDs Bulldozer, übertrifft diese in Floating-Point-Benchmarks, bleibt aber in Multi-Thread-Aufgaben gegenüber Bulldozer und Intel Skylake zurück. Der Artikel legt nahe, dass die KX-7000 nicht darauf ausgelegt ist, direkt mit AMD und Intel zu konkurrieren, sondern Chinas Bedarf an inländischen CPUs zu decken, wobei die technischen und ressourcenbezogenen Herausforderungen bei der Leistungsverbesserung hervorgehoben werden.

Mehr lesen