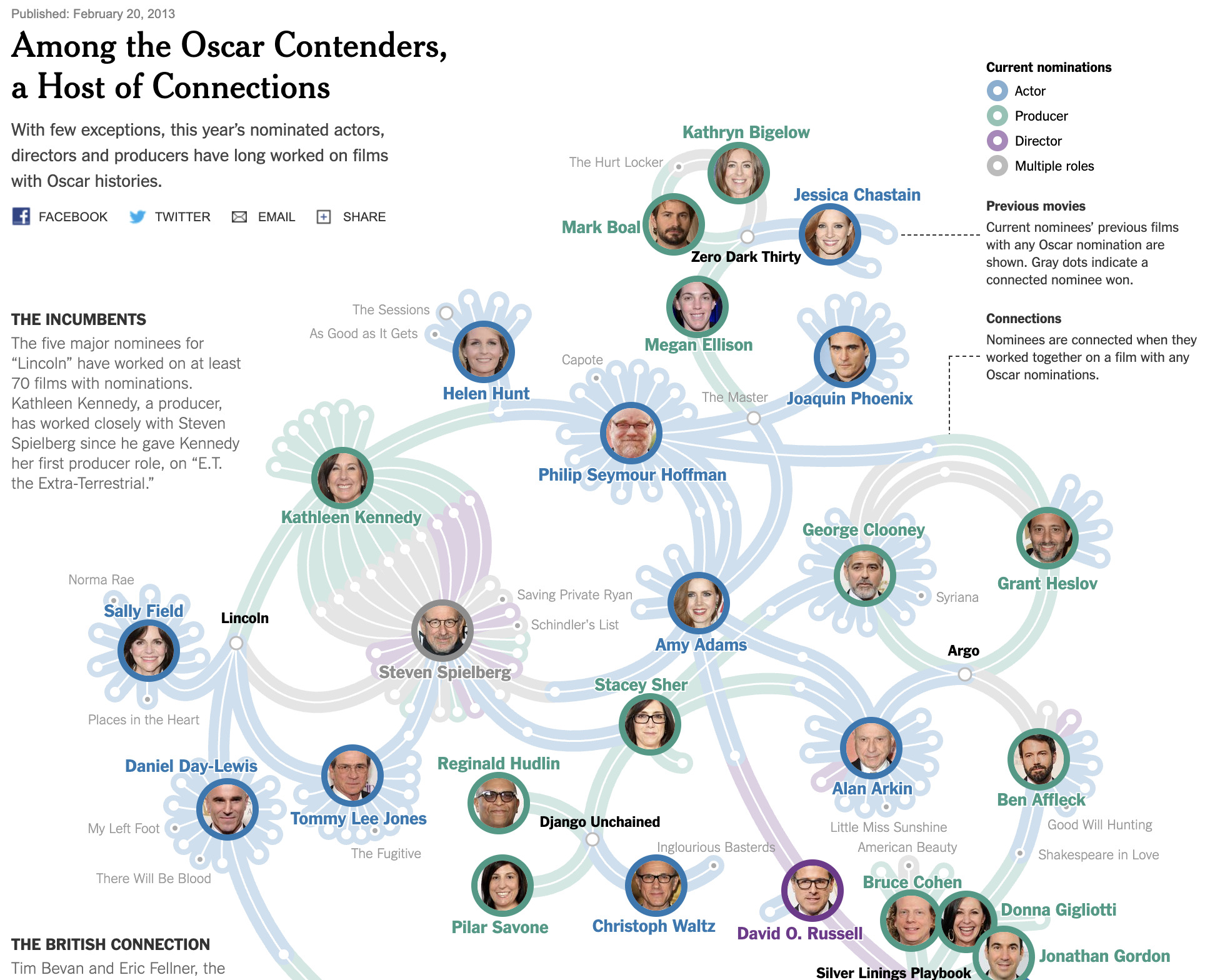

ThorVG: Eine plattformübergreifende Vektorgrafik-Bibliothek, die die WebGPU-Revolution anführt

ThorVG bietet mehrere Implementierungen von Raster-Engines, sodass Sie die beste für Ihre Anwendung und Systemeinstellungen auswählen können. Es ist besonders im Web-Ökosystem führend. Durch die Nutzung der Compute-Shader und des modernen, ressourcenschonenden GPU-Zugriffs von WebGPU ermöglicht ThorVG eine aggressive Optimierung und breitere Anwendungen. Es unterstützt vollständig Vektor-Rendering-Funktionen über WebGPU hinaus und abstrahiert die Hardware-Beschleunigung (Metal, Vulkan, DirectX) für nahtlose plattformübergreifende Kompatibilität.

Mehr lesen