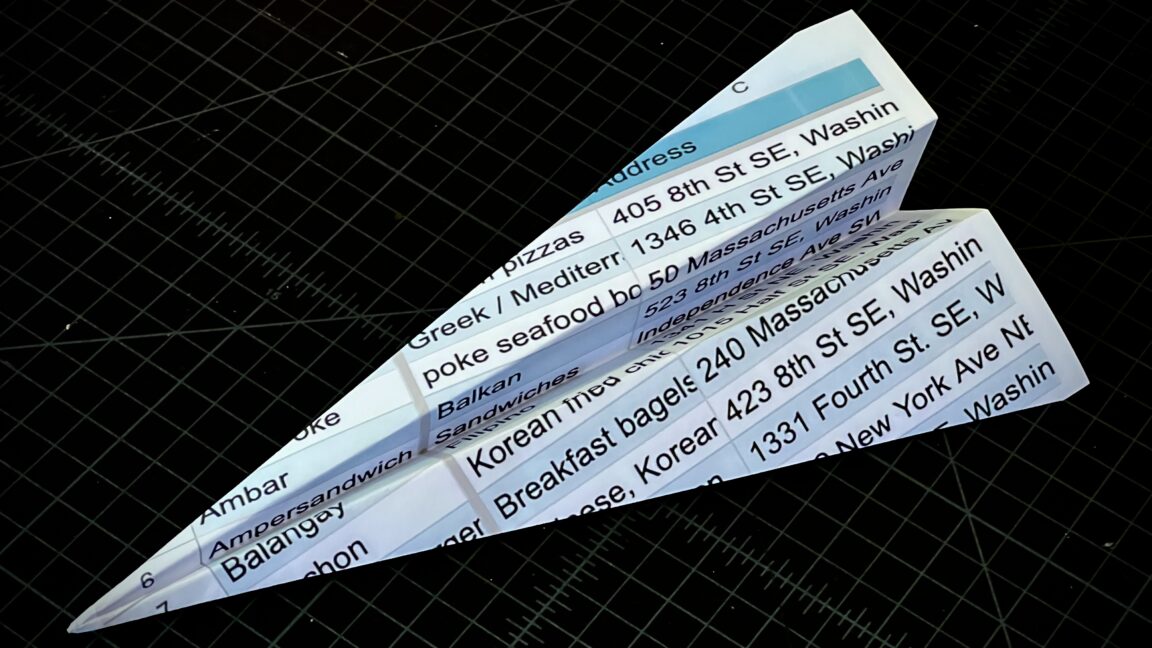

Google Tabellen in praktische Web-Apps verwandeln: Die Geschichte eines Programmierers

Ein Ars-Technica-Reporter berichtet, wie er einfache Google Tabellen mithilfe von Glide in benutzerfreundliche Web-Apps für Smartphones verwandelt hat. Ursprünglich entwickelt, um Bestellungen von Lieferdiensten zu vereinfachen, verwaltet die App Informationen zu lokalen Restaurants mit effizienten Such- und Filterfunktionen. Später erweiterte er seinen Ansatz auf Apps für Rezepte und Vorratsartikel, was seinen Alltag verbesserte. Der Artikel zeigt die Leistungsfähigkeit von No-Code-Tools und wie einfache Lösungen reale Probleme lösen können, wobei er Einfallsreichtum und das Streben nach einer besseren Lebensqualität hervorhebt.

Mehr lesen