Visualisierung von Nebenläufigkeit: Ein Leitfaden zum Verständnis des Zustandsraums eines Programms

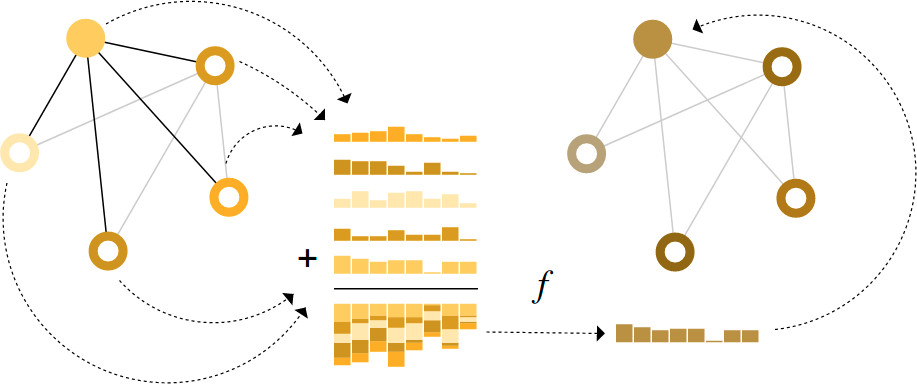

Nebenläufige Programmierung ist notorisch komplex aufgrund der Schwierigkeit, alle möglichen Zustände aufzuzählen. Dieser Artikel verwendet Visualisierung, um zu erklären, wie die Mechanik der Ausführung nebenläufiger Programme zu verstehen ist. Er beginnt mit der Einführung des Konzepts des Programmzustands, der eine Kombination aus Variablenwerten und Befehlspositionen ist, und demonstriert dann den Übergangsprozess von Programmzuständen und die Erzeugung des Zustandsraums anhand eines einfachen Beispiels eines C-ähnlichen Programms. Der Artikel führt dann nebenläufige Programme ein und erklärt anhand zweier nebenläufiger Programme, P und Q, wie der Zustand eines nebenläufigen Programms und die Konstruktion des Zustandsraums dargestellt werden. Schließlich untersucht der Artikel, wie das Modellprüfungstool SPIN und die LTL-Sprache verwendet werden können, um die Korrektheit nebenläufiger Programme zu überprüfen, wobei die wichtige Rolle der Modellprüfung bei der Gewährleistung der Korrektheit nebenläufiger Programme hervorgehoben wird.

Mehr lesen