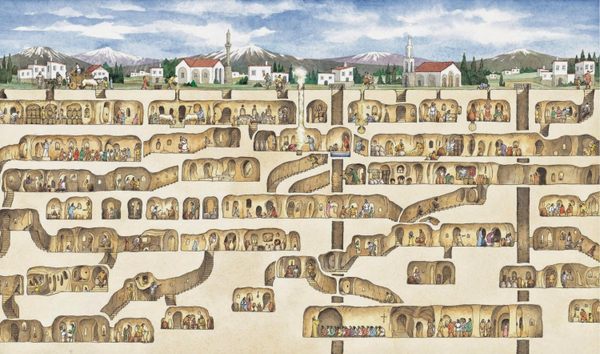

Der arrogante Affe: Das menschliche Ausnahmeverständnis neu denken

Dieser Artikel hinterfragt die Grenzen des Anthropozentrismus und seine negativen Auswirkungen auf Wissenschaft, Umwelt und Tierschutz. Der Autor verwendet zahlreiche wissenschaftliche Beispiele, um die menschliche Unterschätzung der Fähigkeiten von Tieren und die Fehlinterpretation von tierischer Kognition und Emotionen aufzuzeigen. Er betont, wie der Mensch sich oft selbst als Maßstab für andere Arten verwendet und dabei die Vielfalt und die einzigartigen Fähigkeiten verschiedener Arten ignoriert. Der Autor appelliert an uns, die Arroganz des Anthropozentrismus aufzugeben, die Natur mit Ehrfurcht zu betrachten und eine gerechtere und respektvollere Haltung gegenüber Tieren einzunehmen.

Mehr lesen