Axiom.ai招聘合约网页设计师

YC孵化的Axiom.ai,一家开发无代码浏览器自动化工具的盈利性初创公司,正在招聘一名合约网页设计师。该职位需要3年以上经验,熟悉B2B SaaS网站设计,并能提升现有Figma线框图的品牌质感。团队远程办公,工作时间灵活,注重工作与生活的平衡。Axiom.ai的浏览器自动化工具已成为行业领导者,市场前景广阔,现正寻求有才华的设计师加入,共同塑造其品牌形象。

阅读更多

YC孵化的Axiom.ai,一家开发无代码浏览器自动化工具的盈利性初创公司,正在招聘一名合约网页设计师。该职位需要3年以上经验,熟悉B2B SaaS网站设计,并能提升现有Figma线框图的品牌质感。团队远程办公,工作时间灵活,注重工作与生活的平衡。Axiom.ai的浏览器自动化工具已成为行业领导者,市场前景广阔,现正寻求有才华的设计师加入,共同塑造其品牌形象。

阅读更多

作者分享了他独特的数字、颜色和声音联想记忆法,这种方法源于孩童时期学习计算机和记忆技巧的经历。他将0到9的数字分别与特定的颜色和国际音标符号关联,并解释了这些联想的来源,例如IBM CGA显示器的颜色代码和一种语音记忆系统。作者还展示了如何利用这些联想记忆巴士路线号和航班号,并指出这种方法虽然并非日常必需,却能使枯燥的数字和单词更生动有趣。

阅读更多

美国无人机产业发展受阻,其原因并非技术落后,而是FAA过时的法规限制了商业化无人机的大规模应用。与之形成对比的是,欧洲相对宽松的监管环境催生了像Manna这样的无人机公司,其商业成功为军事应用奠定了基础。文章指出,发展蓬勃的商业无人机市场能够重振美国国防工业的竞争力,降低成本,加速创新,摆脱对现有国防承包商的依赖,如同二战时期洛克希德公司因民用飞机生产而受益一样。作者呼吁美国学习欧洲和中国的经验,简化法规,支持商业无人机发展,才能在未来国防竞争中占据优势。

阅读更多

特朗普政府宣布电动汽车并非“关键任务”,下令关闭所有位于联邦大楼的电动汽车充电桩,并将已购置的电动汽车退役。此举紧随暂停已承诺的电动汽车基础设施建设资金之后。此举影响数千辆政府电动汽车,并可能对其他联邦机构造成连锁反应,引发对政府效率和环保承诺的质疑。

阅读更多

这份报告详细分析了一封来自 vooijs.eu 邮箱的邮件的安全属性。邮件通过了 DKIM 验证,但 SPF 记录检查结果显示 HELO 与 SPF 记录不匹配,尽管最终判定为通过。URIBL 检查被阻止,表明邮件发送者的IP地址可能存在风险。邮件内容简短,仅为“This is it”。总体而言,邮件安全等级中等,需要进一步排查潜在风险。

阅读更多

美国交通部下令各州叫停国家电动汽车基础设施计划(NEVI)的实施计划,这将暂停一项旨在资助建设电动汽车充电站的50亿美元项目。该决定可能是非法的,因为它可能违反了法院命令和行政程序法。此举将影响已经在建设中的充电站,并可能损害已经投资该项目的企业。 特斯拉公司也获得了该项目3100万美元的拨款。

阅读更多

一项发表于《自然气候变化》的研究表明,自2000年以来,北极冰川融化已使约1500英里的海岸线重见天日,主要位于格陵兰岛。融化的冰川暴露了珍贵的金属储藏,但也带来了风险:未经冰层固化的海岸线极易遭受侵蚀和山体滑坡。2023年9月,格陵兰东部一个变薄的沿海冰川崩塌,引发了席卷迪克森峡湾的350英尺高海啸,其震动波及全球。这一事件凸显了气候变化带来的严峻挑战和潜在的巨大风险。

阅读更多

美国参议员特德·克鲁兹公布了一份所谓的“觉醒”NSF DEI拨款数据库,声称拜登政府利用联邦机构推行极左意识形态。然而,数据库中搜索“homo”、“hetero”或“race”等关键词的结果却与克鲁兹的指控相矛盾,引发争议。一些研究项目与所谓的“觉醒”理念毫无关联,例如关于无线网络和分子自旋电子学的项目。这表明克鲁兹的批评可能缺乏事实依据,其“恢复科学研究完整性”的呼吁也引发了对美国参议院自身诚信的质疑。

阅读更多

一种简单巧妙的双人远程身份验证方法问世!只需两人共同使用同一设备生成基于时间的动态密码(TOTP)二维码,分别扫描到各自的手机认证应用(如Authy或Google Authenticator)中。日后通话时,一方只需向对方索要6位数的TOTP码即可验证身份,有效防止数字身份冒充。无需复杂的密码设置,安全又便捷!

阅读更多

本文探讨了禁用互联网SSH密码认证的利弊。作者认为,虽然强密码可以有效抵御暴力破解,但禁用密码认证可以额外防止密码被窃取、SSH服务器漏洞利用以及预设账户被入侵等风险。然而,禁用密码认证也存在不便之处,例如在无法使用密钥对的情况下无法登录。作者建议根据自身情况权衡利弊,选择合适的安全策略。

阅读更多

这是一个将Node-RED的JavaScript后端替换为Erlang后端的实验项目。Erlang天生支持并发,旨在利用其优势提升Node-RED的性能。目前已实现部分Node-RED节点的功能,并通过一套基于流程的测试系统保证功能的正确性。该项目采用流程驱动开发,测试流程与代码在不同仓库中维护,方便维护和集成。

阅读更多

Auto-Commit Bot是一个基于Python的工具,它能够自动监控目录变化,使用Google Gemini API生成有意义的提交信息,并将更改提交到Git仓库。该工具完美地自动化了重复性的Git任务,并确保提交信息的一致性。它支持实时文件监控、自动提交、AI生成的提交信息以及自定义扩展等功能。只需安装依赖、设置API密钥并运行命令即可使用。

阅读更多

一位开发者在为任天堂E-Reader开发扫雷游戏时,意外发现其绘图API `DrawLine` 函数的运行时间取决于堆栈顶部的值。最初,他使用循环调用`DrawLine` 绘制迷你地图矩形,却发现线条绘制速度越来越快,最终发现绘制时间由循环计数器与另一个寄存器组合后压入堆栈的值决定。通过将0压入堆栈,他解决了这个问题,并揭开了这个绘图API隐藏的特性。这个案例生动地展现了逆向工程的魅力以及古老处理器架构的特殊性。

阅读更多

Jepsen 的一篇报告揭示了 Amazon RDS for PostgreSQL 多 AZ 集群中存在一个长期存在的事务可见性问题:在主节点和副本节点上,事务可见的顺序可能不同。这并非数据丢失或损坏,也不会影响单 AZ 部署或 Aurora 数据库。该问题与数据库文献中已知的“长分叉”异常有关,它违反了快照隔离。文章详细解释了该问题的原因(与 ProcArray 和 WAL 异步更新有关),并举例说明了它如何导致不一致的结果(例如,Alice 和 Bob 对 Hacker News 上文章排名的不一致观察)。虽然此问题很少影响应用程序的正确性,但修复它对于 PostgreSQL 集群的企业级功能至关重要。AWS 正在与 PostgreSQL 社区合作解决此问题,并提供了变通方案,例如审查应用程序对事务排序的假设,并使用显式同步机制。

阅读更多

本文剖析了Xbox游戏机的安全系统设计与实施中的严重缺陷。微软为了防止游戏复制和运行非授权软件,设计了一个基于信任链的安全系统,然而该系统却充满了设计和实现上的错误。从使用易受攻击的RC4算法作为哈希函数,到忽略Intel CPU的地址空间环绕特性,再到对RAM初始化过程的低估,微软犯了一系列低级错误,最终导致Xbox安全系统被轻松攻破。黑客们利用这些漏洞,成功运行了Linux系统和自制软件,甚至实现了游戏复制。这个案例警示我们,安全系统设计需要周全考虑,切勿为了节省成本而牺牲安全性。

阅读更多

本文探讨了密码学中一个长期存在的问题:随机预言模型(ROM)。ROM在证明密码学方案安全性时被广泛使用,但其假设在现实世界中无法实现。作者分析了Khovratovich, Rothblum 和 Soukhanov 的一篇论文,该论文揭示了基于Fiat-Shamir的零知识证明系统中可能存在的实际攻击。这些攻击利用了在将ROM替换为实际哈希函数时可能出现的漏洞。作者指出,随着零知识证明等技术的应用日益广泛,特别是其在区块链中的递归应用,这种漏洞可能带来严重的安全性风险,甚至可能导致整个系统崩溃。文章强调了对应用于证明系统的程序进行严格安全审计的重要性,并探讨了可能存在的多种攻击场景,从相对温和的到可能导致系统性安全崩溃的极端情况,引发了对区块链安全性的深入思考。

阅读更多

十五年前,菲亚特克莱斯勒(FCA)与广汽集团成立合资公司,意图征服中国汽车市场。然而,这家公司最终以破产告终,负债超过11亿美元。其失败原因在于未能适应中国市场对新能源汽车的强烈需求,以及与广汽集团的合作关系破裂。这反映了西方车企在中国电动化革命中面临的挑战,巨额投资和适应快速变化的市场环境成为其难以逾越的障碍。

阅读更多

游戏开发者Jonathan Blow认为软件抽象会导致文明的终结,他认为过度抽象导致低层编程知识的丧失,最终危及关键软件的维护。本文作者详细驳斥了Blow的观点,指出Blow的论据存在诸多错误和误解,例如对“五九”(99.999% uptime)指标的误用,以及对现代软件健壮性和开发者生产力的低估。作者认为,虽然过度抽象确实存在问题,但软件和硬件技术仍在不断进步,并且开源社区和教育资源的普及也在培养新的低层开发者。最终,作者认为Blow的观点更多是基于个人经验和怀旧情绪,而非客观事实。

阅读更多

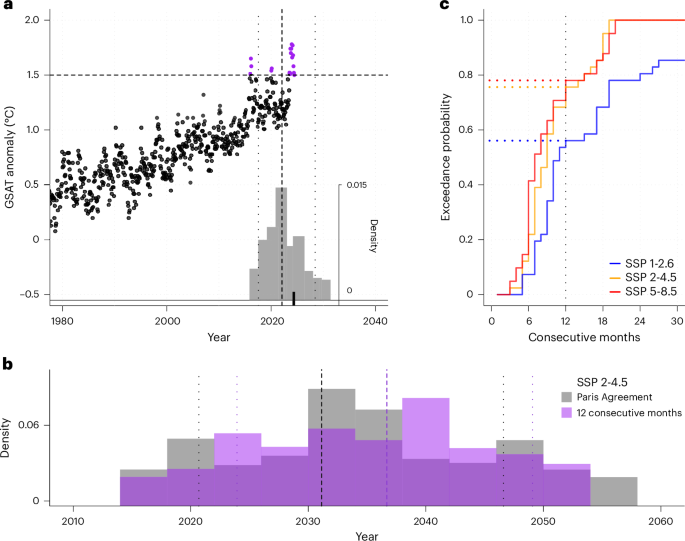

2024年6月,全球平均地表温度连续12个月超过工业化前水平1.5°C,这是有记录以来的第一次。虽然联合国气候变化框架公约设定了将全球变暖限制在不超过1.5°C的目标,但这指的是长期平均温度。研究人员利用气候模型预测,结合观测数据,评估了长期平均温度是否已超过1.5°C。结果表明,考虑到最近创纪录高温,巴黎协定目标可能已提前达成,这与强厄尔尼诺现象有关。但模型中可能缺少一些驱动因素,例如2022年汤加火山喷发和2020年航运法规的改变等,这些都可能导致对实际情况的偏差。未来需要更及时地将最新的驱动因素纳入模型,以便更准确地预测巴黎协定目标达成的时机。

阅读更多

本文介绍了一种名为“七步文档模型”的全新文档编写方法,它将焦点从文档类型转移到用户需求上。该模型围绕七个用户行为(评估、理解、探索、实践、记忆、开发、故障排除)展开,帮助技术作家创建更有效、更以用户为中心的文档。它并非要取代现有的框架,而是补充它们,使文档既符合结构要求,又能真正满足用户需求,最终提升产品采用率和用户满意度。

阅读更多

在即将迎来20周年之际,Valve出人意料地公开了Team Fortress 2的完整客户端和服务器源代码,鼓励玩家们自由修改、扩展甚至重写游戏。这一举动旨在回馈社区,并延续这款经典射击游戏的生命力。尽管近年来Team Fortress 2饱受机器人困扰,但其忠实玩家群体依旧坚挺。此次开源,无疑将激发社区的创造力,诞生更多令人惊喜的Mod甚至全新游戏。但需要注意的是,所有模组必须免费发布。

阅读更多

ISC 激动地宣布 Kea 3.0.0 正式发布!这是 Kea 的首个长期支持 (LTS) 版本,带来了许多重大变化,包括开源 12 个以前商业许可的 Kea hook,提升了系统安全性,并改进了安装过程和客户端分类。Kea 3.0 还引入了基于 Meson 的现代化构建系统,并支持通过 HTTP 和 TLS 本地访问 API,无需 Kea 控制代理。此次发布标志着 Kea 向更开放、更易于维护的方向迈进了一大步。

阅读更多

美国众议员Zoe Lofgren提出《外国反数字盗版法案》,允许版权所有者获得法院命令,要求互联网服务提供商封锁境外盗版网站,并强制DNS提供商进行封锁。该法案得到了电影协会等组织的支持,但引发了公众担忧,被批评为“审查制度”和“互联网杀毒开关”。该法案规定了豁免条款,并声称尊重第一修正案,但批评者认为它赋予了版权所有者过大的权力。

阅读更多

圣路易斯联邦储备银行、范德比尔特大学和哈佛大学的一项研究发现,生成式人工智能帮助员工节省了大量工作时间。研究表明,使用生成式AI的员工每小时平均效率提高33%。高频用户节省时间更多,表明存在学习曲线。信息服务业员工节省时间最多,而休闲服务业员工节省时间最少。尽管AI的广泛应用尚属近期现象,其对整体生产力增长的最终影响仍存在不确定性,部分员工可能将节省的时间用于休息而非提高生产效率。

阅读更多

一项由巴塞罗那自治大学进行的研究发现,市售茶包在冲泡过程中会释放出数百万纳米塑料和微塑料。研究首次表明,这些颗粒能够被人体肠道细胞吸收,进而进入血液循环,扩散到全身。研究人员使用了多种先进技术对不同类型的茶包(尼龙-6、聚丙烯和纤维素材质)进行分析,发现聚丙烯释放的颗粒最多,达每毫升12亿个。这些微塑料甚至可以进入细胞核。研究强调需要进一步研究慢性接触对人体健康的影响,并制定法规来减少食品包装中塑料的污染。

阅读更多

一篇新论文研究了将阶乘分解为尽可能大因数的问题。Erdős等人曾提出一个关于此问题的猜想,但由于证明丢失而成为未解之谜。本文通过巧妙地利用素数定理和近似分解的方法,给出了新的上下界,部分解决了这个长期悬而未决的问题,并为完全解决剩余部分提供了新的思路。

阅读更多

DNS4EU公共服务对所有最终用户完全免费,虽然主要面向欧盟用户,但并不限制其他地区用户使用。然而,该服务并非为政府机构、企业或通信服务提供商(CSP)优化。内置的DoS保护和速率限制措施使其不适合处理ISP或大型企业通常会产生的海量DNS流量。速率限制措施适用于普通用户(共享或专用IP地址),但不适用于高流量的企业或CSP使用。对于更高级别的DNS保护,请参考我们为连接提供商、政府组织和企业提供的专用服务。

阅读更多

Slipstream是一个使用Python构建的数据流模型,旨在简化有状态流式应用程序的开发。它支持多种数据源(如Kafka、流式API)和数据接收器(如Kafka、RocksDB、API),并允许使用普通的Python代码进行任意状态化操作(连接、聚合、过滤)。通过一个简单的计时器示例演示了其易用性,只需几行代码即可实现定时任务。Slipstream的核心在于其简洁性、灵活性和速度,通过优化的默认配置快速启动并运行。

阅读更多

OpenAI的星门计划并非简单的软件升级,而是斥资5000亿美元打造的AI工业革命基础设施。位于德克萨斯州阿比林的第一个星门占地900英亩,耗电1.2吉瓦,建设成本高达120亿美元,旨在生产、分发和垄断全球AI算力。该计划涉及能源生产、芯片获取、模型设计、分销和盈利等整个AI供应链,标志着AI从云计算时代进入能源密集型工业时代,并可能重塑资本市场、劳动力结构和国家安全政策。

阅读更多

本文深入探讨了C++中的原子操作和内存排序,并以此构建了一个简单的无锁队列。作者首先解释了原子操作的不可分割性和不同内存排序模式(relaxed, release-acquire, seq_cst)对并发编程的影响,并用多个例子说明了它们如何避免数据竞争。随后,作者尝试使用原子操作和内存排序构建一个基于链表的无锁队列,并解释了enqueue和dequeue操作的实现细节,但同时也指出了该实现未解决ABA问题。文章内容深入浅出,适合有一定C++并发编程基础的读者学习。

阅读更多