Die überraschend schnelle Methode zum Auffinden von Vokalen in Zeichenketten

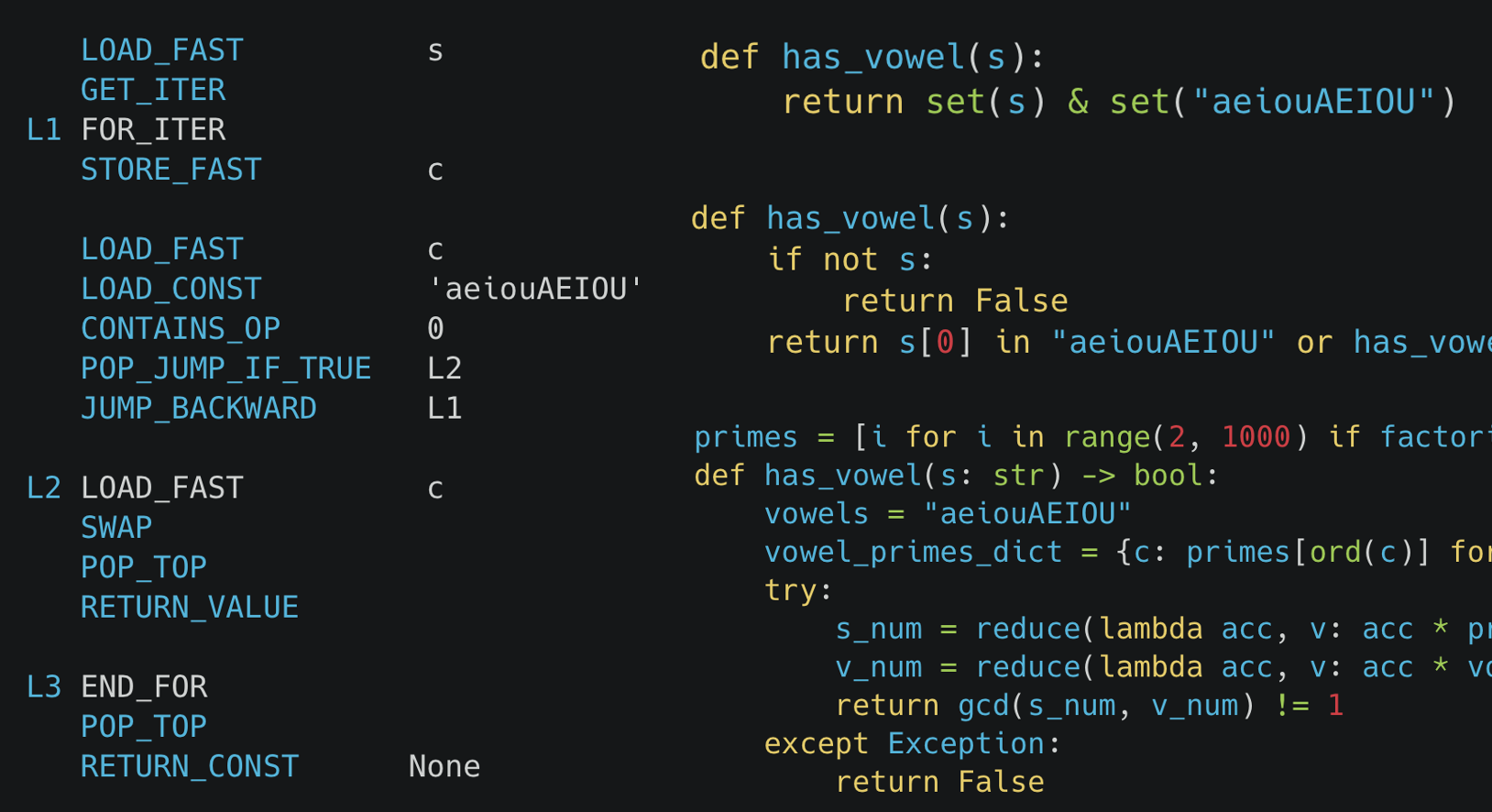

Dieser Artikel vergleicht elf verschiedene Methoden zum Erkennen von Vokalen in Zeichenketten, von einfachen Schleifen bis hin zu regulären Ausdrücken und sogar einem Ansatz, der auf Primzahlen basiert. Überraschenderweise übertreffen reguläre Ausdrücke durchweg andere Methoden, sogar einfache Schleifen, bei verschiedenen Zeichenkettenlängen. Ein tiefer Einblick in den Python-Bytecode und die CPython-Regex-Engine offenbart den Grund für die Geschwindigkeit von regulären Ausdrücken. Der Autor kommt zu dem Schluss, dass, obwohl reguläre Ausdrücke in den meisten Fällen am schnellsten sind, einfachere Methoden ausreichen, es sei denn, man arbeitet mit Millionen von Zeichenketten.

Mehr lesen