Zähmen Sie Ihren amnesischen LLM-Codierassistenten: Der ultimative Cursor-Regel-Trick

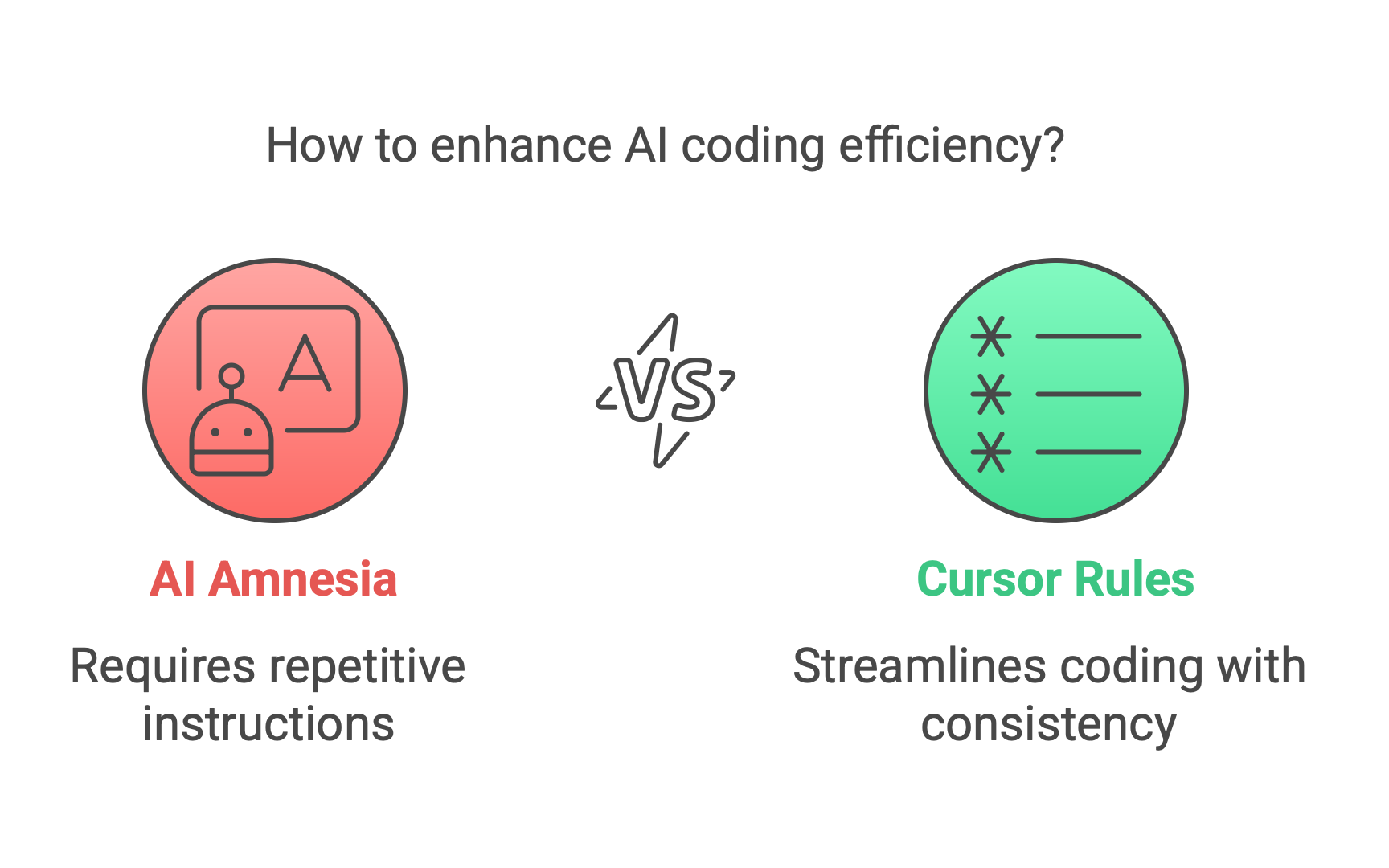

LLMs wie Cursor für das Codieren zu verwenden ist fantastisch, aber sie haben einen kleinen Makel: Sie vergessen alles zwischen den Sitzungen. Das bedeutet, dass man die KI ständig an die eigenen Codierkonventionen, die Projektstruktur und die Präferenzen erinnern muss. Die Lösung? Eine Meta-Regel. Erstellen Sie eine Regelvorlage, die die KI bei der Erstellung anderer projektspezifischer Regeln anleitet. Dies systematisiert die Wissensübertragung, spart Zeit und sorgt für Konsistenz in Ihren Projekten. Diese kleine Vorabinvestition in die Erstellung einer Meta-Regel zahlt sich langfristig enorm aus.

Mehr lesen