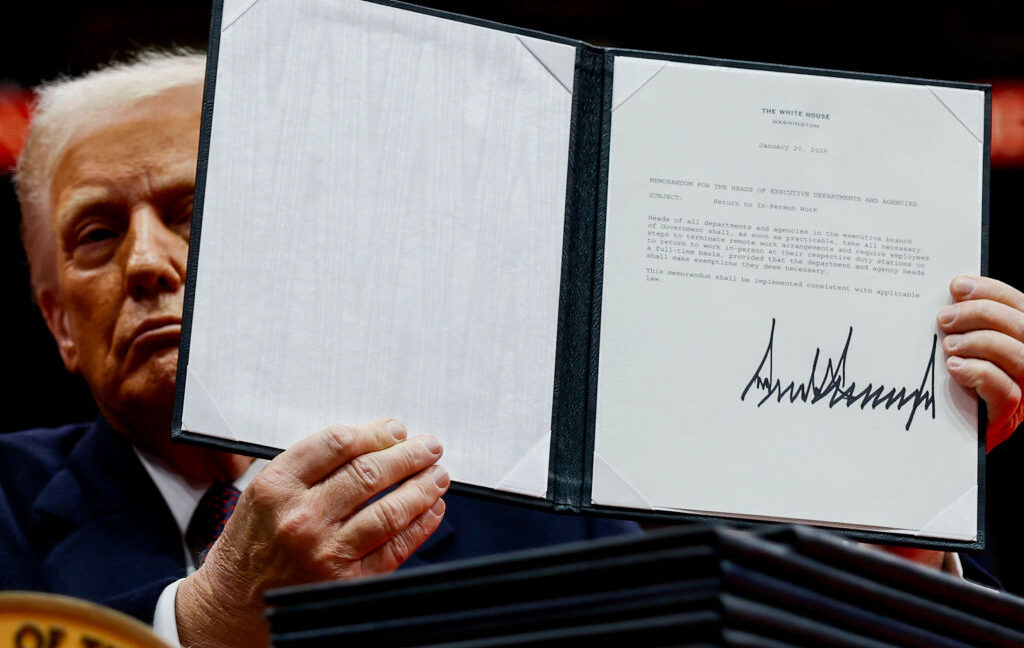

Eine Studie des Pew Research Center zeigt, dass die Amerikaner Elon Musk und Mark Zuckerberg größtenteils negativ bewerten. Zuckerbergs neu entdecktes Interesse an Haute Couture hat zwar in Silicon Valley für Aufsehen gesorgt, doch der Meta-CEO ist weniger beliebt als Elon Musk, ein enger Berater von Präsident Trump. Etwa 54 % der amerikanischen Erwachsenen sehen Musk negativ, während ein beträchtlicher Anteil von 67 % eine negative Meinung über Zuckerberg hegen. Beide Tech-Manager stehen seit Beginn der zweiten Amtszeit von Präsident Trump verstärkt in der Kritik; beide waren bei seiner Amtseinführung anwesend und spendeten an seinen Amtseinführungsfonds. Zuckerberg hat langjährige Richtlinien zur Inhaltsmoderation bei Meta geändert, um die Faktenprüfung und Maßnahmen gegen Hassreden einzuschränken, während Musk eine Schlüsselrolle in Trumps Regierung spielte. Im ersten Monat von Trumps Präsidentschaft beteiligte sich Musk aktiv an den Operationen der US-Regierung und nutzte seine politischen Verbindungen, um Regierungsbehörden wie die USAID zu schwächen. Musks DOGE übertrieb zudem den Einfluss der milliardenschweren Budgetkürzungen. Aufgrund von Musks Verbindung zu Trump äußerten 85 % der befragten Demokraten oder demokratisch orientierten Befragten eine negative Meinung über den Tesla-CEO. Umgekehrt sahen 73 % der republikanisch oder republikanisch orientierten Befragten Musk positiv. Zuckerberg stößt jedoch auf breitere Ablehnung, wobei die Kritik von linksgerichteten Personen stärker ausfällt. Während 60 % der republikanischen und republikanisch orientierten Befragten Zuckerberg negativ sehen, teilen 76 % ihrer demokratischen Kollegen diese Meinung. Trotz Zuckerbergs Versuchen, ein cooles Image zu kultivieren, scheinen seine Bemühungen die öffentliche Meinung nicht beeinflusst zu haben. Die Pew-Studie befragte zwischen dem 27. Januar und dem 2. Februar 2025 5.086 zufällig ausgewählte amerikanische Erwachsene und bietet somit einen Einblick in die jüngste öffentliche Meinung.

Mehr lesen