Linux wird 34: Vom Hobby-Projekt zur Weltherrschaft

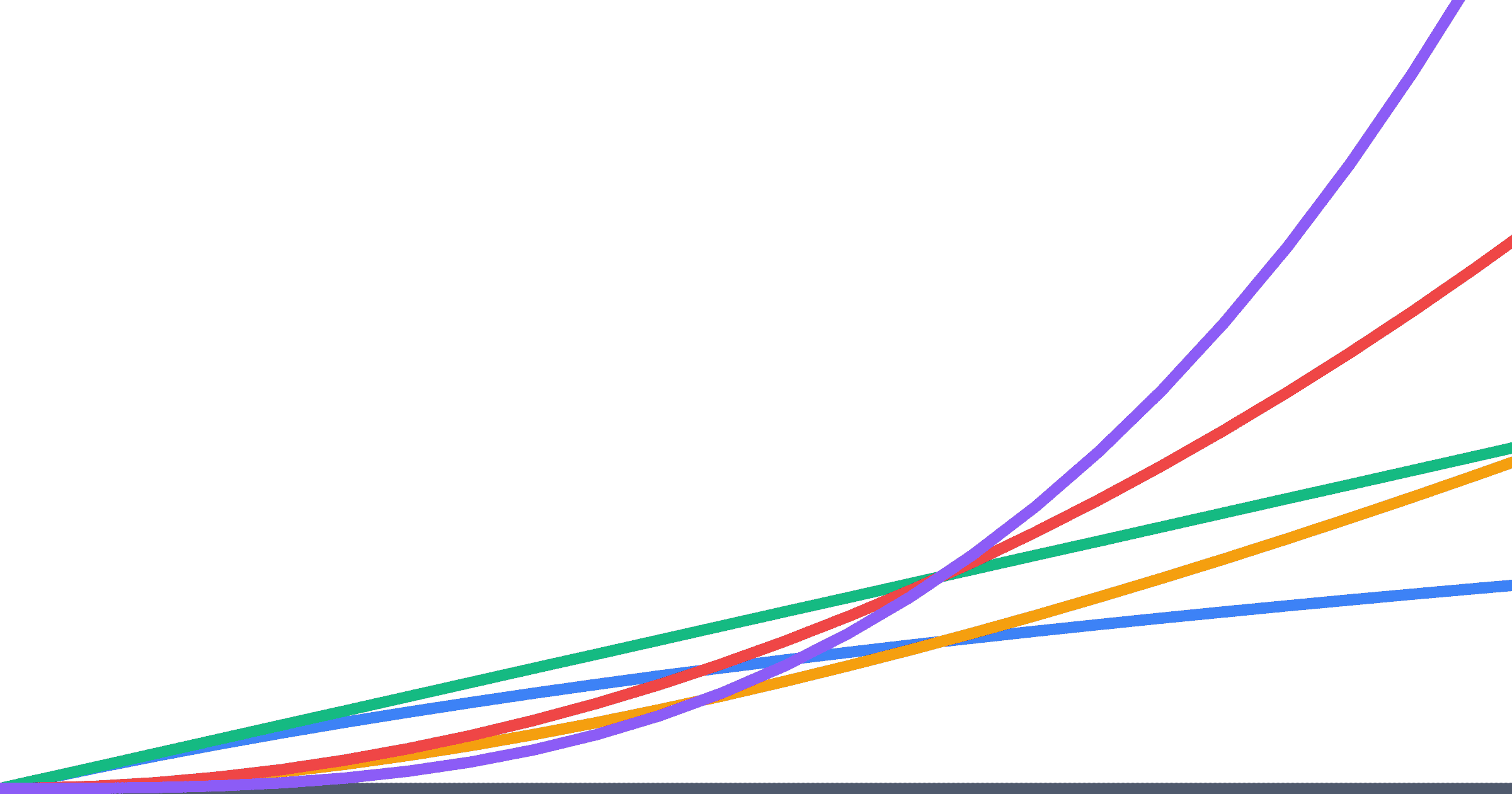

Vor 34 Jahren kündigte ein unbekannter finnischer Informatikstudent, Linus Torvalds, ein freies Betriebssystemprojekt an, das ursprünglich als Hobby gedacht war. Heute treibt Linux eine riesige Bandbreite an Geräten an – ein Beweis für seinen Erfolg. Dieser Artikel erzählt von den bescheidenen Anfängen von Linux: Torvalds holte sich Feedback in einer Newsgruppe, bevor er Version 0.01 veröffentlichte. Interessanterweise war der Name „Linux“ nicht Torvalds' Wahl; ein Kollege benannte ihn in letzter Minute. Von seinem ursprünglichen Namen „Freax“ bis zu seiner heutigen globalen Prominenz zeigt die Geschichte von Linux den Triumph von Open-Source-Software und ihre bemerkenswerte Portabilität und Anpassungsfähigkeit.

Mehr lesen