decode-kit: Eine leichte TypeScript-Bibliothek zur Laufzeitvalidierung von Daten

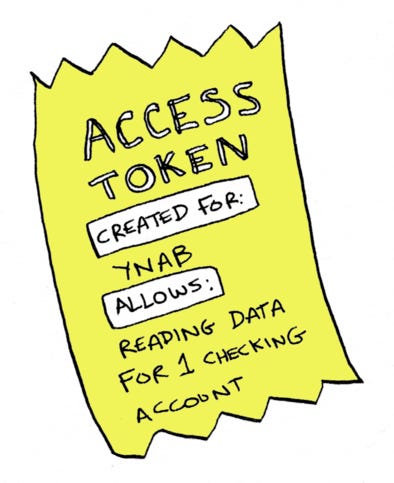

decode-kit ist eine leichte, abhängigskeitsfreie TypeScript-Bibliothek zur Validierung beliebiger Laufzeitdaten. Sie verwendet assertionsbasierte Validierung, die Ihre Typen direkt verfeinert – kein Klonen, keine Transformationen und minimaler Laufzeitaufwand. decode-kit validiert Ihre Daten und verengt ihren Typ direkt; Ihre ursprünglichen Werte bleiben unverändert. Sie verwendet einen Fail-Fast-Ansatz und löst bei der ersten Validierungsfehlers einen detaillierten Fehler aus, einschließlich des Standorts und des erwarteten Schemas. Sie unterstützt verschiedene Datentypen (Strings, Zahlen, Booleans, Arrays, Objekte) mit konfigurierbaren Regeln. decode-kit übertrifft Bibliotheken wie Zod aufgrund ihrer direkten Typ-Assertion, was sie ideal für performancekritische Anwendungen macht.

Mehr lesen