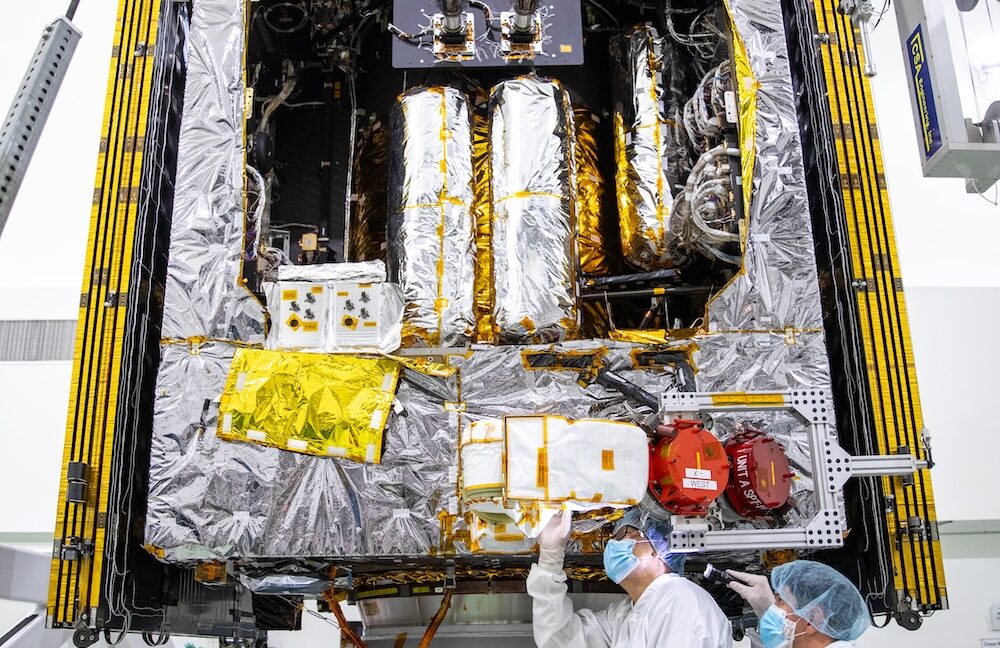

China erreicht Meilenstein mit Thorium-Reaktor: Online-Nachladung

China hat bedeutende Fortschritte in der Nukleartechnologie erzielt. Ein kleiner Thorium-Reaktor, der seit Juni 2024 in Betrieb ist, hat kürzlich eine Online-Nachladung erfolgreich durchgeführt, einen Meilenstein für die Thorium-Reaktortechnologie. Obwohl der Reaktor klein ist und nur zwei Megawatt Wärme erzeugt, hat diese Leistung bedeutende Auswirkungen auf die Zukunft der Kernenergie, insbesondere angesichts des schnellen Fortschritts Chinas im Nuklearbereich und des weltweiten Interesses an alternativen Brennstoffen und fortschrittlichen Reaktordesign. Diese Technologie, die ursprünglich in den USA umfassend erforscht wurde, verzeichnet nun in China bedeutende Fortschritte und bietet vielversprechende neue Möglichkeiten für die Entwicklung der weltweiten Kernenergie.