Festnahme von Tufts-Studentin löst Protest aus

Ein Protest brach im Powder House Park aus, nachdem die Tufts-Studentin Rumeysa Ozturk von Bundesbehörden festgenommen worden war. Ozturk, Doktorandin, wurde auf dem Weg zu einem Ramadan-Iftar verhaftet. Der Protest, organisiert von verschiedenen Aktivistengruppen, verurteilte die Festnahme und hob Bedenken hinsichtlich der Rechte von Migranten und die Ausrichtung auf Migrantengemeinden hervor. Die Redner forderten die Beteiligung der Gemeinde und kritisierten Politiker dafür, Erklärungen abzugeben, ohne konkrete Maßnahmen zu ergreifen. Die Veranstaltung unterstrich die Notwendigkeit eines anhaltenden Widerstands gegen das, was die Demonstranten als ungerechte Praktiken ansehen.

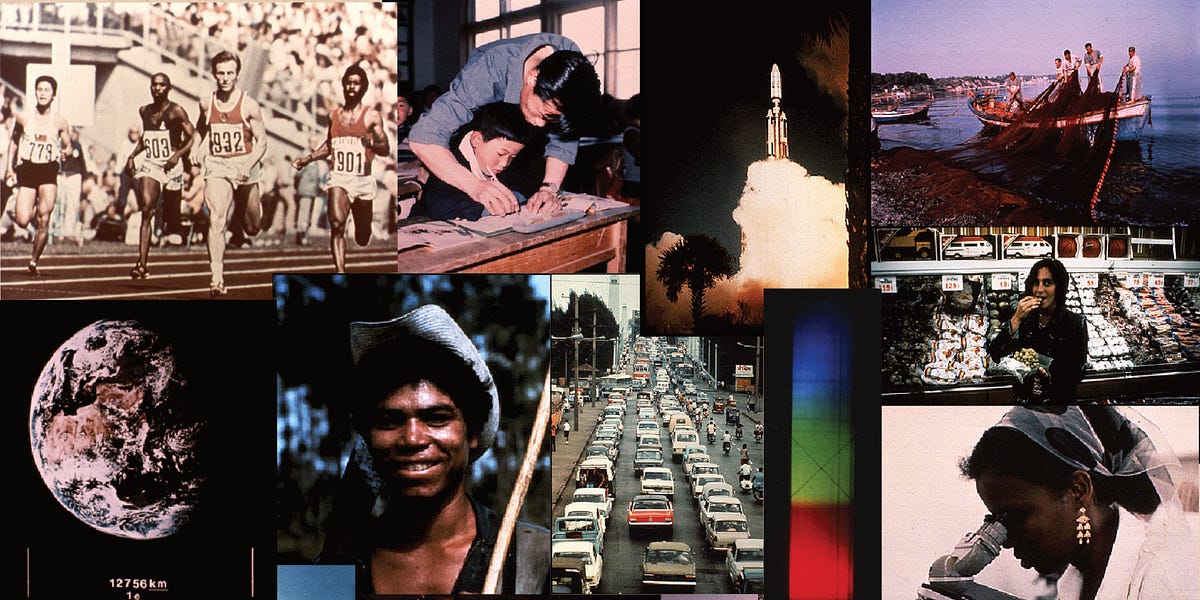

Mehr lesen/https%3A%2F%2Ftf-cmsv2-smithsonianmag-media.s3.amazonaws.com%2Ffiler_public%2Fcb%2Fac%2Fcbacbdbe-56dc-4a1a-8921-80151be9ef33%2F2.jpg)