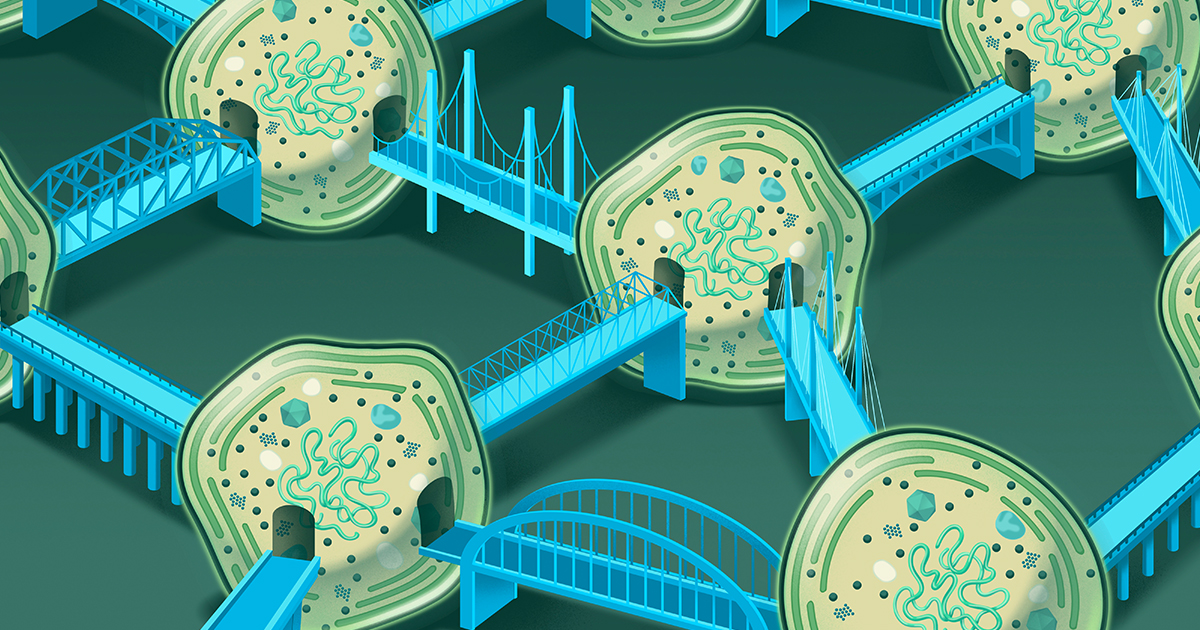

Netzwerke aus bakteriellen Nanoröhrchen im Ozean: Eine revolutionäre Entdeckung der mikrobiellen Vernetzung

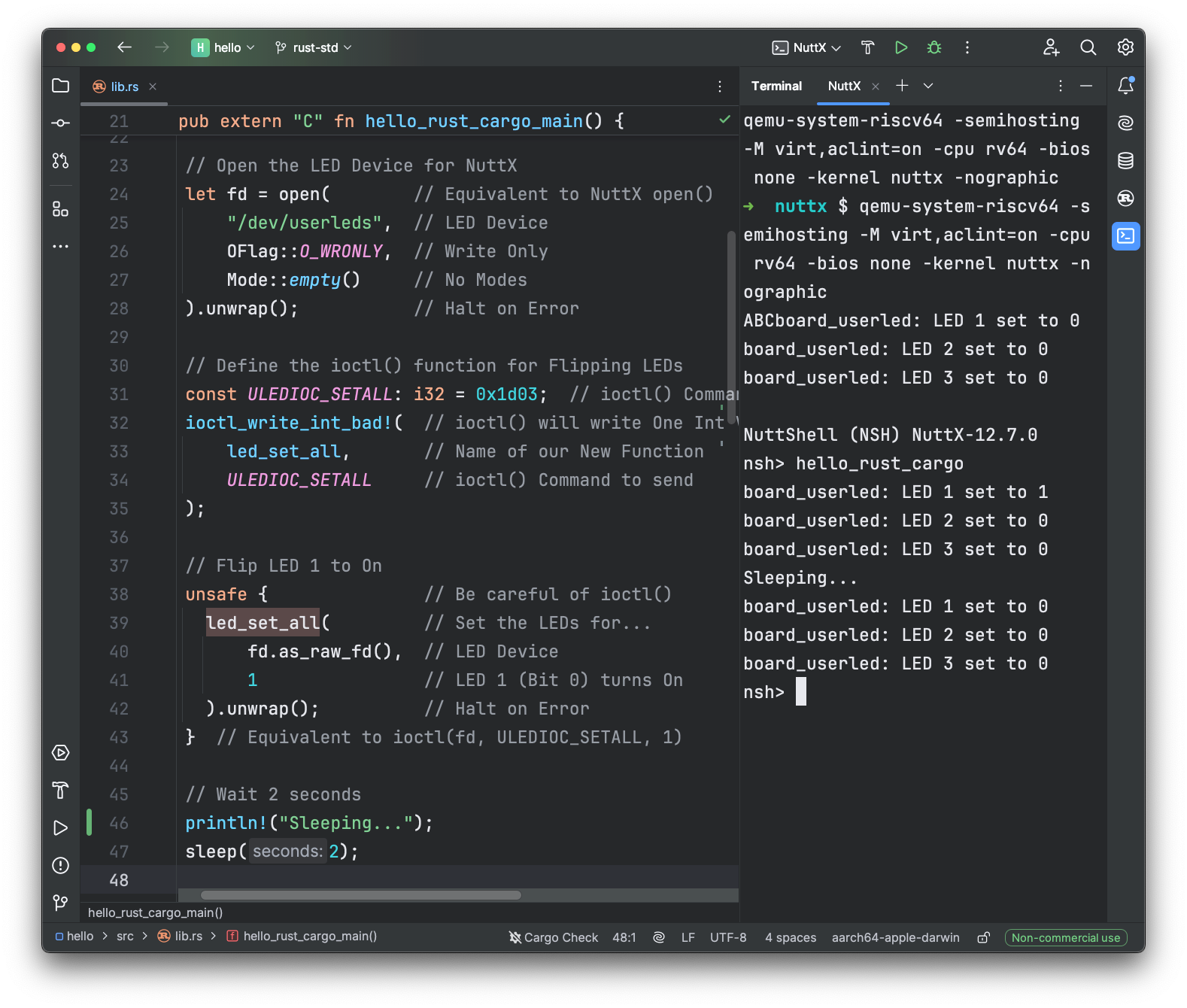

Eine bahnbrechende Entdeckung enthüllt komplexe Netzwerke bakterieller Nanoröhrchen, die die häufigsten photosynthetischen Bakterien im Ozean, Prochlorococcus, miteinander verbinden. Diese Nanoröhrchen wirken wie winzige Brücken, die die Innenräume der Bakterienzellen miteinander verbinden und den Austausch von Nährstoffen und Informationen ermöglichen. Dies stellt die traditionelle Vorstellung von Bakterien als isolierte Individuen in Frage und zeigt eine viel stärker vernetzte mikrobielle Welt, als bisher angenommen. Diese Vernetzung könnte tiefgreifende Auswirkungen auf den Sauerstoff- und Kohlenstoffkreislauf der Erde haben.

Mehr lesen