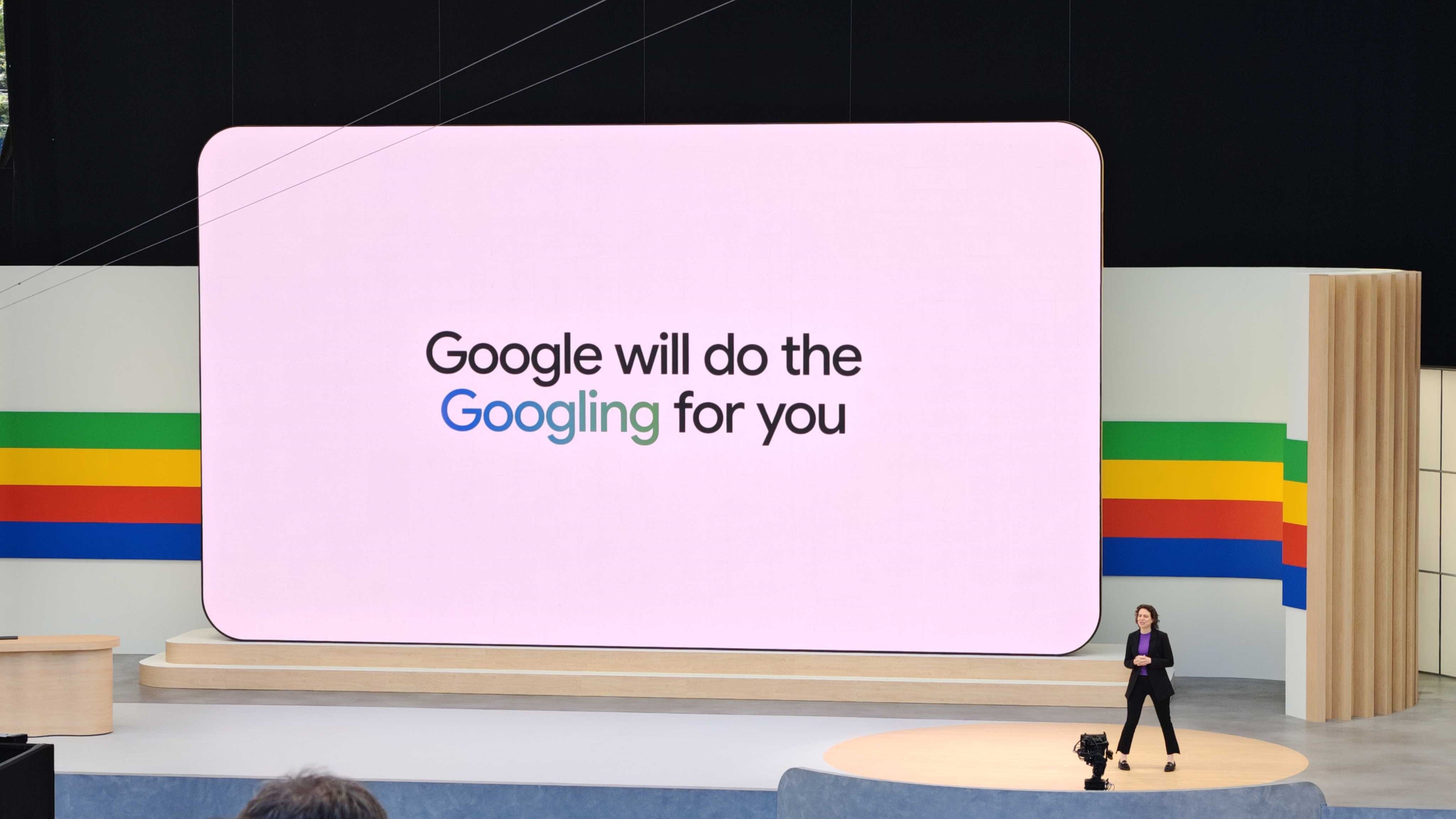

Googles KI-Überblicke führen Benutzer in Betrug

Mehrere Benutzer haben berichtet, Opfer von Betrug geworden zu sein, nachdem sie auf betrügerische Telefonnummern geleitet wurden, die von Googles KI-Überblicken bereitgestellt wurden. Betrüger gaben sich als Kundendienst aus und brachten Benutzer dazu, ihre Bildschirme zu teilen und Geld zu senden. Google räumt das Problem ein und arbeitet an Verbesserungen, aber Benutzer werden dringend gebeten, wachsam zu bleiben. Dies unterstreicht die Grenzen der KI bei der Überprüfung von Informationen und die Verbreitung von Fehlinformationen online.

Mehr lesen