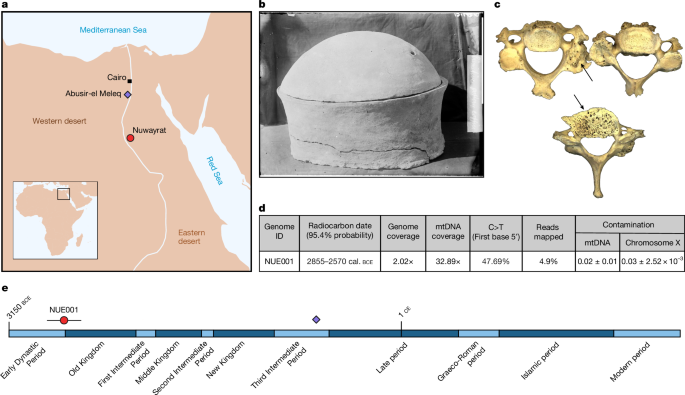

Ägyptische Genomik: Die Entschlüsselung der Ursprünge und Entwicklung der Nil-Zivilisation

Eine groß angelegte Studie unter Verwendung alter DNA-Technologien untersucht die genetische Geschichte der alten ägyptischen Zivilisation. Die Forscher analysierten alte ägyptische Genome aus der Jungsteinzeit bis zur nachrömischen Zeit und enthüllten die komplexe Zusammensetzung der alten ägyptischen Bevölkerung, einschließlich des Genflusses aus dem Nahen Osten, sub-sahara-afrikanischen Regionen und dem Mittelmeerraum. Die Studie verfolgt auch Veränderungen in Ernährung, Lebensstil und Krankheiten bei alten Ägyptern und bietet neue Einblicke in den Aufstieg und Fall dieser alten Zivilisation. Diese Forschung bereichert nicht nur unser Verständnis der alten ägyptischen Geschichte, sondern liefert auch eine wertvolle Fallstudie für die Forschung in der alten Populationsgenetik.

Mehr lesen