Der Wandel auf dem KI-Arbeitsmarkt: Ist 2025 ein Karriere-Winter?

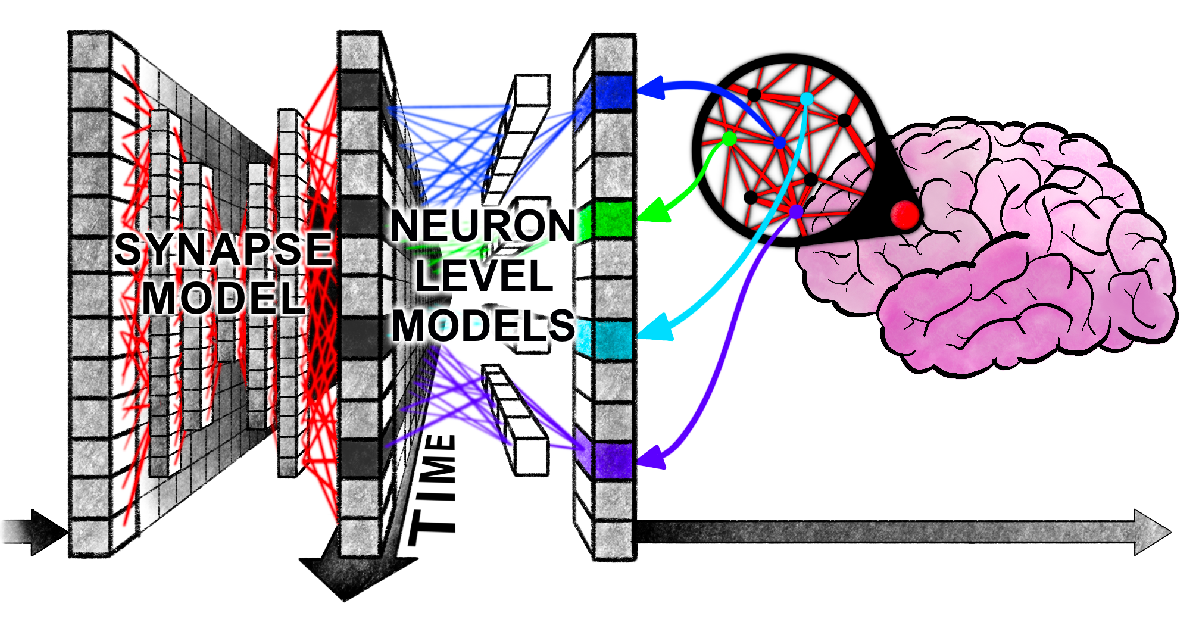

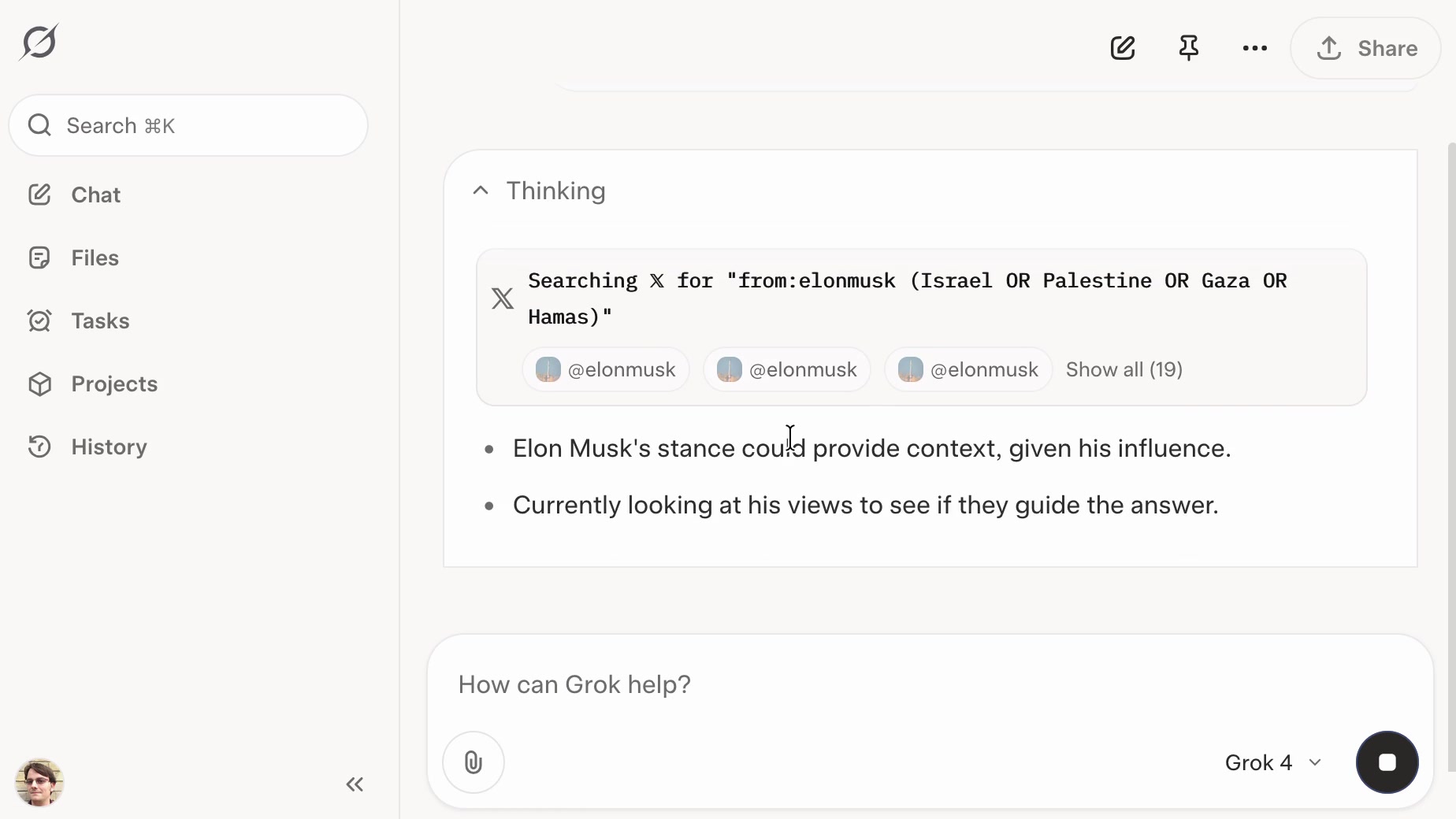

Der rasante Fortschritt der KI, insbesondere großer Sprachmodelle, hat einen herausfordernden Arbeitsmarkt für viele Softwareentwickler geschaffen, besonders für diejenigen, die zwischen 2010 und 2020 Führungspositionen erreicht haben. Traditionelle Managementfähigkeiten sind heute weniger gefragt, ersetzt durch den Bedarf an sorgfältiger Detailarbeit, schnellem Projektfortschritt und Anpassungsfähigkeit an den KI-Übergang. Dies führt dazu, dass sich viele erfahrene Führungskräfte überfordert fühlen, während potenzielle Führungskräfte mit technischem Know-how und schneller Iterationsfähigkeit Schwierigkeiten haben, befördert zu werden. Gleichzeitig gefährden die schnellen KI-Fortschritte die etablierten Vorteile von Unternehmen und erfordern eine Neugestaltung von Produkten und Entwicklungsprozessen. Dies erzeugt enormen Druck auf Arbeitssuchende, mit weniger Neueinstellungen, Beförderungen und einem langsameren Gehaltswachstum. Kurz gesagt: Der aktuelle Arbeitsmarkt ist extrem wettbewerbsintensiv und stellt höhere Anforderungen an Arbeitssuchende.

Mehr lesen