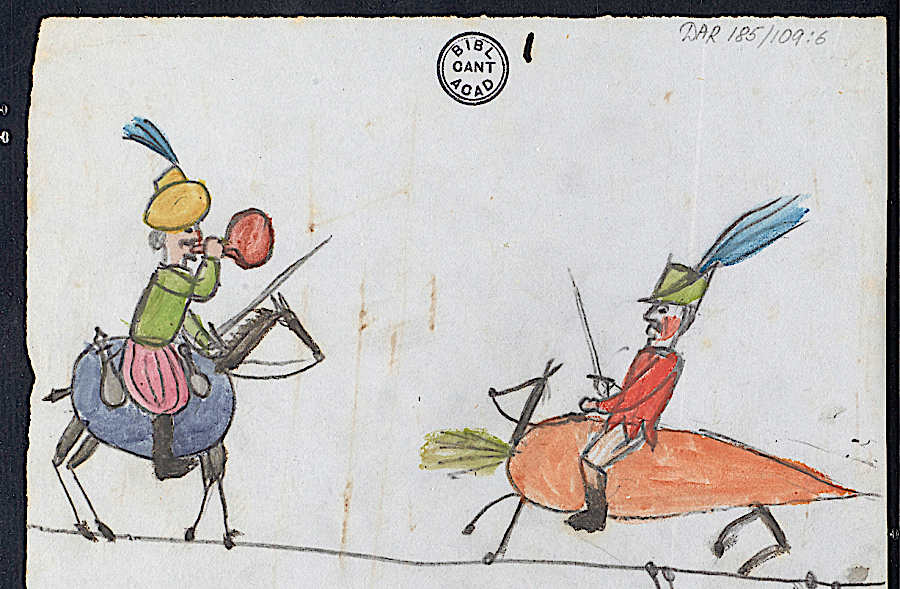

178 Jahre alte antisklavistische Schriftrolle in Massachusetts-Archiv entdeckt

Eine pensionierte Lehrerin, die ehrenamtlich in den amerikanischen Baptistenarchiven in Groton, Massachusetts, arbeitet, stieß auf eine 178 Jahre alte handgeschriebene Schriftrolle mit dem Titel „Eine Resolution und ein Protest gegen die Sklaverei“. Das 1,5 Meter lange Dokument, das 1847 von 116 Ministern aus Neuengland unterzeichnet wurde, galt als verloren. Seine Entdeckung wirft Licht auf die wachsende antisklavistische Stimmung im Nordosten vor dem Bürgerkrieg und unterstreicht die internen Spaltungen innerhalb der Baptistenkirche in dieser Frage. Die mutige Erklärung der Minister, die zu einer Zeit abgegeben wurde, als viele zögerten, sich zu äußern, unterstreicht ihr Engagement für Gerechtigkeit und Freiheit.

Mehr lesen