Typenverwechslungs-Schwachstelle im macOS coreaudiod-Daemon

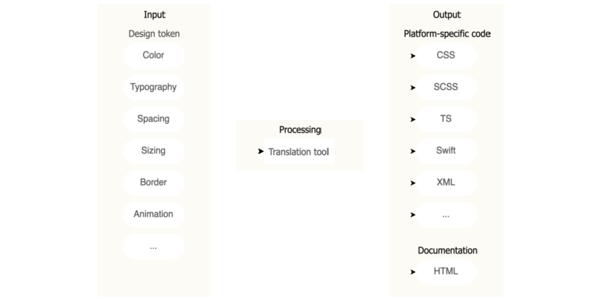

Ein Sicherheitsingenieur von Google Project Zero hat eine hochriskante Typenverwechslungs-Schwachstelle im macOS coreaudiod-Daemon entdeckt und ausgenutzt, indem er einen wissensbasierten Fuzzing-Ansatz verwendet hat. Die Schwachstelle liegt in der Verarbeitung von Mach IPC-Nachrichten, wodurch Angreifer Mach-Nachrichten manipulieren können, um Sandbox-Beschränkungen zu umgehen und möglicherweise Code auszuführen. Der Forscher hat sein benutzerdefiniertes Fuzzing-Harness veröffentlicht und den Exploitationsprozess sowie den Patch von Apple detailliert beschrieben.

Mehr lesen