Quantensignale über kommerzielle Glasfaser mit Standard-Internetprotokoll gesendet

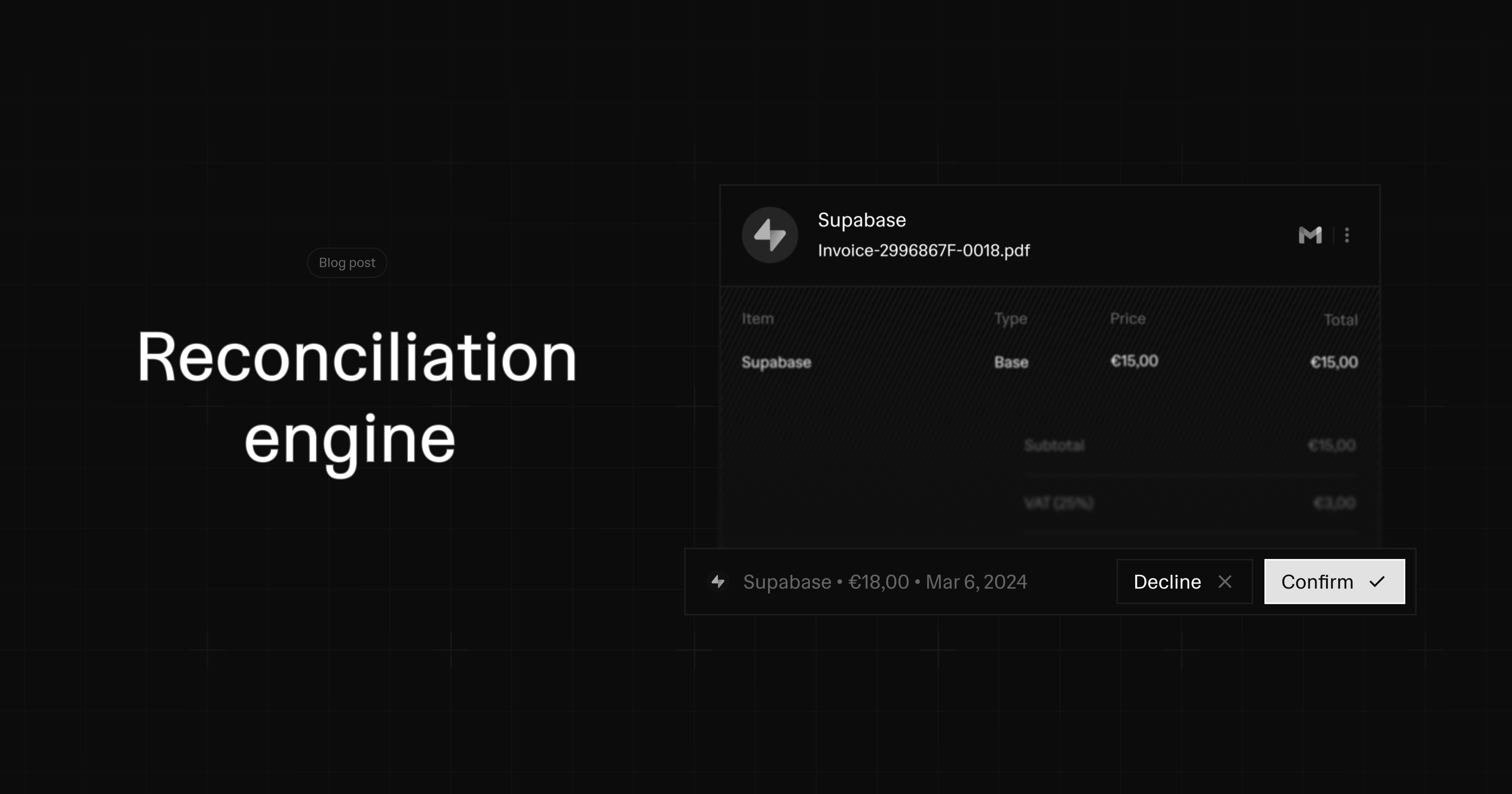

Forscher der University of Pennsylvania haben eine bahnbrechende Leistung vollbracht: die Übertragung von Quantensignalen über kommerzielle Glasfaserkabel unter Verwendung des Standard-Internetprotokolls (IP). Ihr innovativer Q-Chip koordiniert Quanten- und klassische Daten und verpackt sie in Standard-Internetpakete. Dies überwindet die Fragilität von Quantensignalen und stellt einen entscheidenden Schritt in Richtung eines praktischen Quanten-Internets dar, das eine schnellere und energieeffizientere KI sowie Fortschritte im Design von Medikamenten und Materialien verspricht.

Mehr lesen