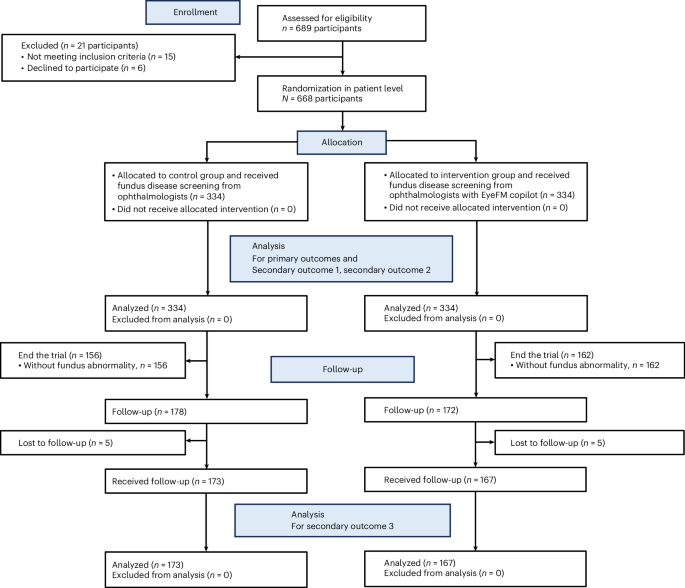

Globale Zusammenarbeit nutzt KI für die Glaukomdiagnose

Hunderte von Augenärzten und KI-Forscher aus Dutzenden von Institutionen weltweit haben an einem Deep-Learning-System zur Glaukomdiagnose zusammengearbeitet. Die Studie integrierte umfangreiche klinische Datensätze und wurde einer strengen Validierung unterzogen, was eine deutlich verbesserte Genauigkeit bei der Früherkennung von Glaukom und bessere Patientenergebnisse verspricht.

Mehr lesen

_-_4.jpg)