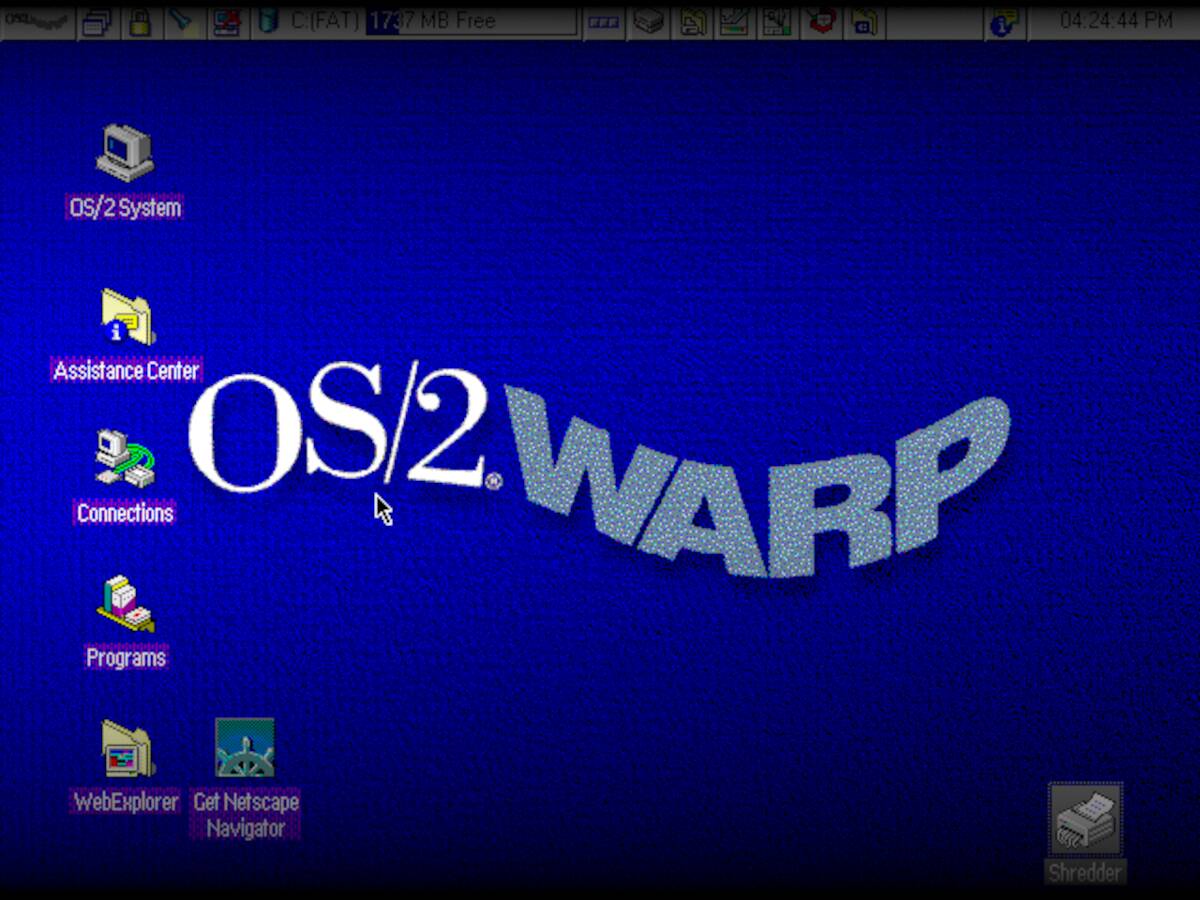

Der Fehlschlag von OS/2: Wie IBMs Engagement die moderne Software prägte

Ein Rückblick auf einen Usenet-Beitrag von 1995 von Gordon Letwin, Microsofts Chefarchitekt des OS/2-Projekts, enthüllt den wahren Grund für das Scheitern von OS/2. Es war nicht das Fehlen nativer Anwendungen, sondern IBMs Engagement, OS/2 für bereits verkaufte 286-Maschinen zu entwickeln, wodurch die Chance verpasst wurde, den 386-Prozessor und sein Potenzial zu nutzen. Dies ermöglichte es Windows 3.0, sich durchzusetzen und den Markt zu dominieren. Der Artikel argumentiert, dass IBMs Einhaltung von Kundenversprechen, obwohl scheinbar verantwortungsbewusst, letztendlich zum Scheitern von OS/2 führte und die Richtung moderner Software tiefgreifend beeinflusste, wie beispielsweise die ständig wachsende Größe von Programmen.

Mehr lesen