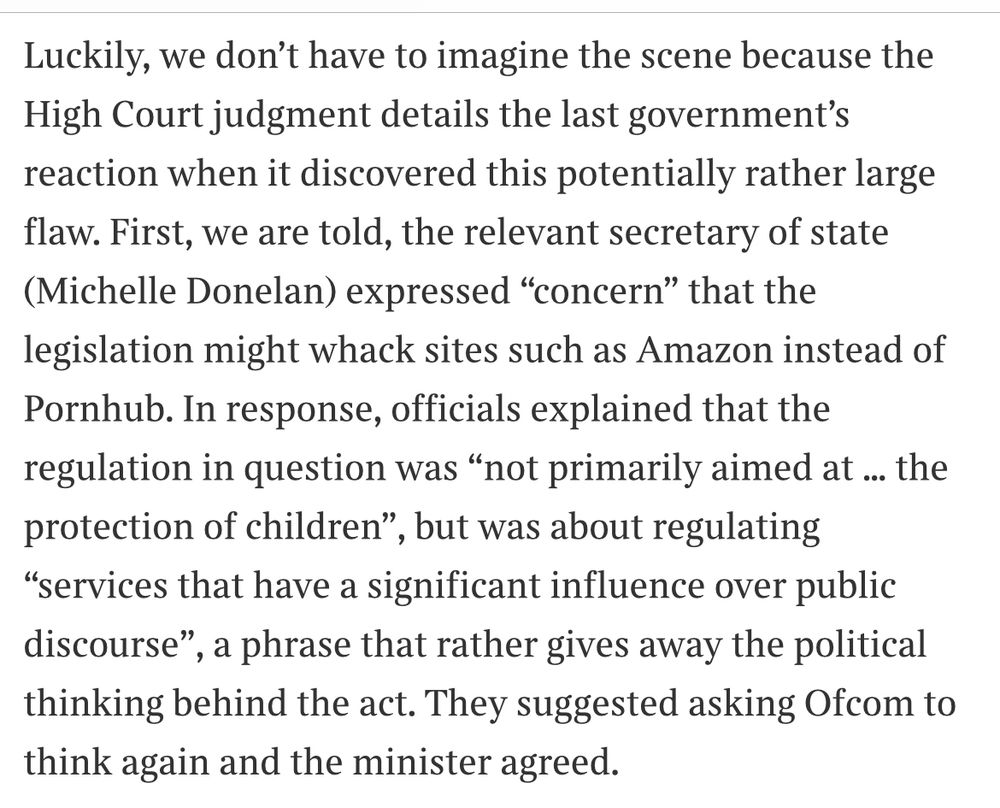

Britisches Online-Sicherheitsgesetz: Nicht in erster Linie zum Schutz von Kindern

Ein Blogbeitrag enthüllt, dass das britische Online-Sicherheitsgesetz, wie in einem kürzlich geführten Verfahren vor dem High Court zugegeben, nicht in erster Linie zum Schutz von Kindern gedacht war, sondern zur Regulierung von „Diensten, die einen erheblichen Einfluss auf die öffentliche Meinungsbildung haben“. Dies deutet darauf hin, dass das eigentliche Ziel des Gesetzes darin bestehen könnte, den Fluss von Informationen im Internet zu kontrollieren, nicht nur die Sicherheit von Kindern.

Mehr lesen