LaTeX 3. Auflage Beispielpaket veröffentlicht

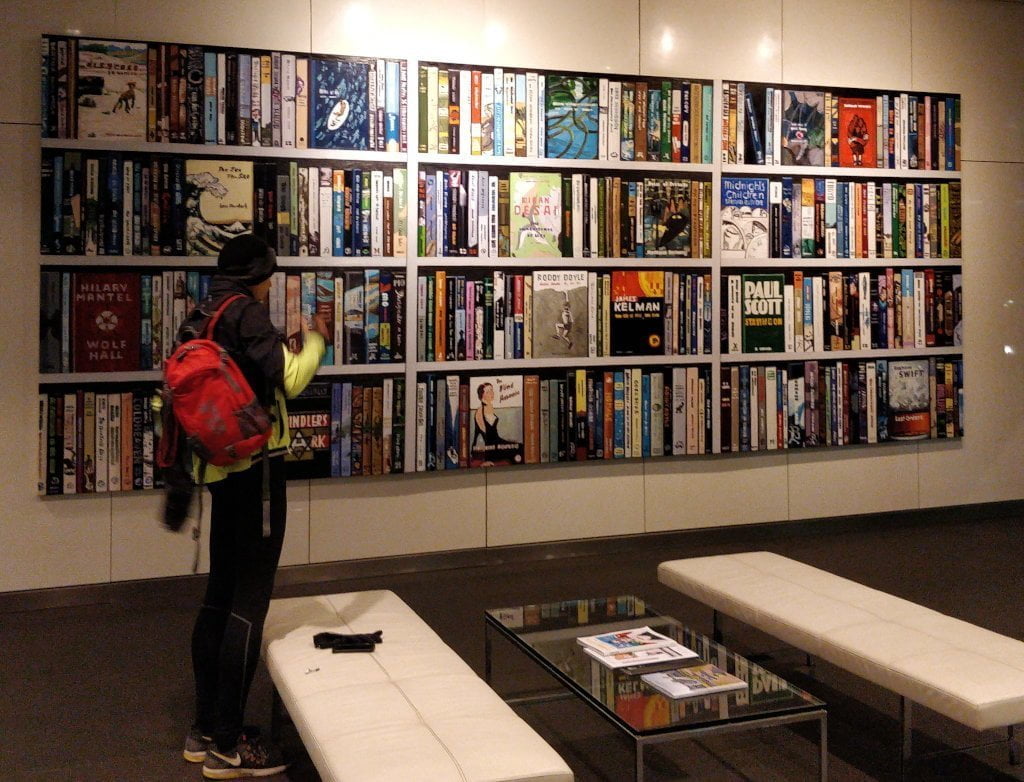

Frank Mittelbach hat ein umfassendes Paket veröffentlicht, das alle PDF-Dateien, den Quellcode und die Support-Dateien für die Beispiele aus der dritten Auflage seines LaTeX-Buchs (Addison-Wesley, 2023) enthält. Diese Ressource bietet eine Fülle von Beispielen, die die Fähigkeiten von LaTeX demonstrieren und somit ideal zum Lernen und Nachschlagen sind. Das Paket ist auf GitHub unter der LaTeX Project Public License 1.3c verfügbar.

Mehr lesen