Die Entwicklung der 80387 FPU-Zustandsspeicherung: Eine Geschichte von dokumentierten Fehlern

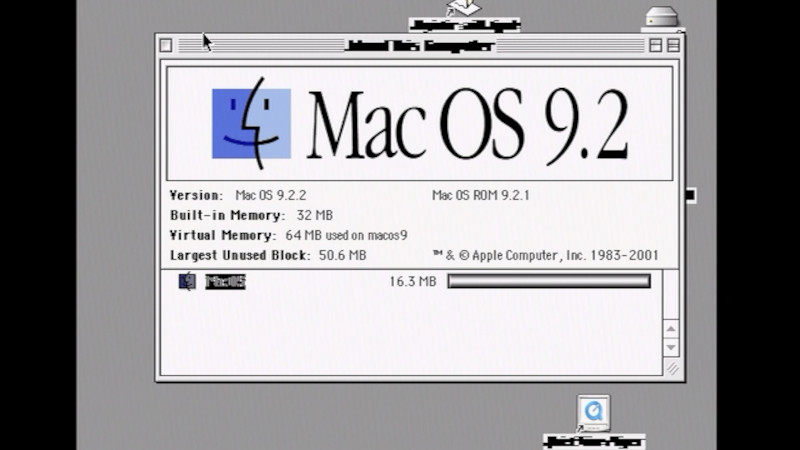

Bei der Untersuchung des Verhaltens von x87-Fließkommaeinheiten (FPUs) und deren Mechanismen zur Speicherung des Zustands (FSTENV/FLDENV- und FSAVE/FRSTOR-Instruktionen) entdeckte der Autor Unstimmigkeiten zwischen der älteren Intel-Dokumentation und späteren Überarbeitungen bezüglich des Zustands der FPU im 32-Bit-geschützten Modus. Die ältere 80387-Dokumentation ließ den Fließkomma-Opcode im 32-Bit-geschützten Modus-FPU-Zustand aus, während die aktualisierte Dokumentation ihn enthielt. Dies führte dazu, dass mehrere Drittanbieter-Referenzbücher die veralteten Informationen jahrelang weiterverbreiteten. Die Geschichte beleuchtet die Entwicklung der technischen Dokumentation und wie Fehler über lange Zeiträume in der technischen Literatur bestehen bleiben können.

Mehr lesen