Reveal: Ein offenes Tor zu Ihren laufenden Clojure-Programmen

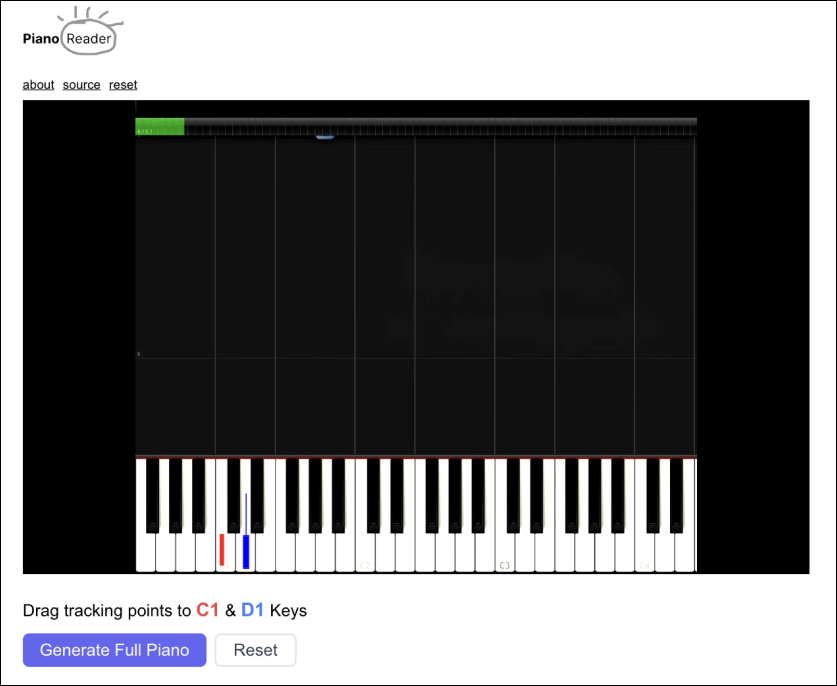

Reveal ist ein Clojure-orientiertes Dateninspektions-Toolkit, das entwickelt wurde, um den Prozess der Untersuchung von Objekten in Ihrer JVM zu vereinfachen. Es bietet sowohl interaktive REPL-Bedienfelder als auch Tools und unterstützt lokale und Remote-Prozesse. Es ist in einer kostenlosen, Open-Source-Version und einer kostenpflichtigen Pro-Version verfügbar (kostenlos für ukrainische Staatsbürger). Reveal ermöglicht es Benutzern, Datenstrukturen tiefgreifend zu inspizieren. Umfangreiche Dokumentation, Tutorials und Videos führen Benutzer durch die Funktionen und machen es zu einem unschätzbaren Werkzeug für Clojure-Entwickler.

Mehr lesen