MongoDB: Proaktiver Ansatz zur Datenkorruption in der Cloud

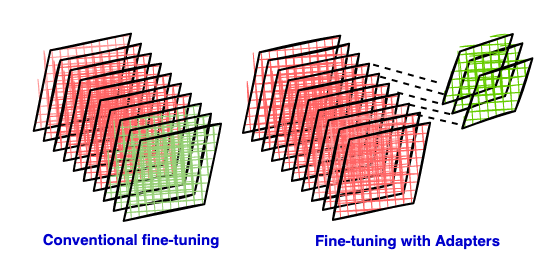

MongoDB Atlas, ein globaler Cloud-Datenbankservice, begegnet der Herausforderung der stillen Datenkorruption im Petabyte-Maßstab. Der Artikel beschreibt detailliert die Software-Lösungen von MongoDB, darunter Prüfsummenvalidierung, Nutzung von Indizes und Replikation sowie redundante Replikate zur Reparatur. Dieser dreistufige Prozess – proaktive Überwachung, präzise Lokalisierung und Datenreparatur – gewährleistet die Datenintegrität selbst bei Hardwarefehlern oder zufälligen Fehlern. Der Ansatz von MongoDB schützt Kunden effektiv vor den Komplexitäten der Hardwareverwaltung und garantiert Datenzuverlässigkeit und -sicherheit.

Mehr lesen