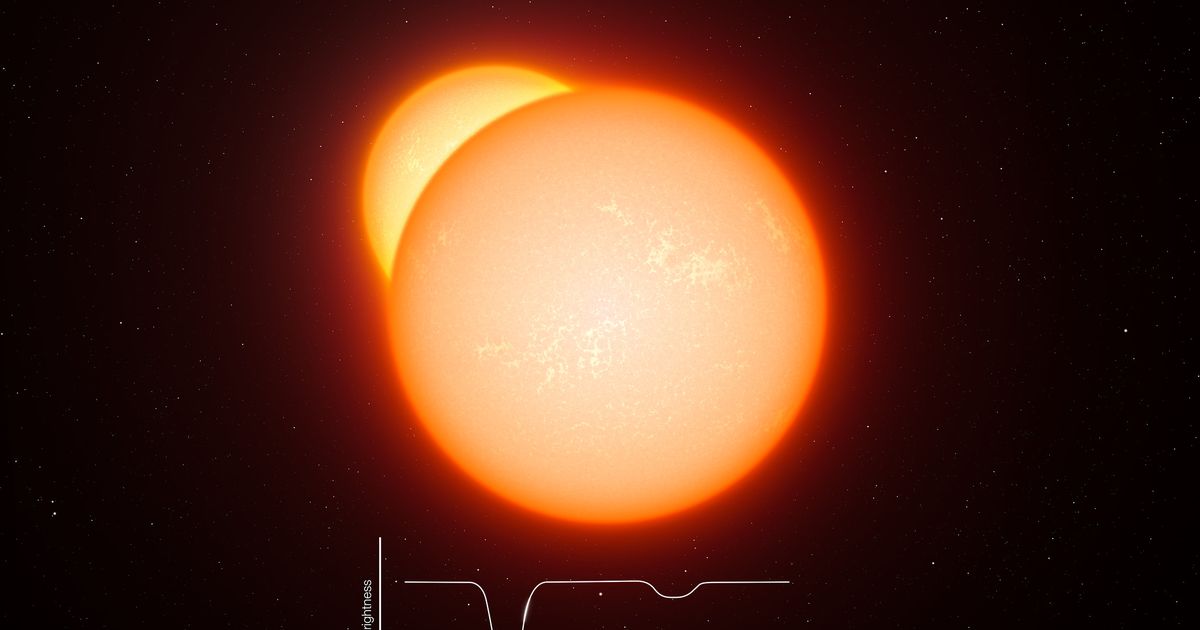

Amiga 3000UX und Sun: Ein Deal, der nie zustande kam?

Dieser Artikel untersucht unbestätigte Gerüchte über einen Deal zwischen Amiga 3000UX und Sun Microsystems. Widersprüchliche Berichte von Commodore-Ingenieuren Dave Haynie und Bryce Nesbitt – einer behauptet Suns Interesse am OEM-Geschäft mit dem Amiga 3000UX, der andere deutet auf den Versuch von Commodore hin, Amiga UNIX an Sun zu lizenzieren – werden analysiert. Der Autor stellt diese Berichte in Frage, indem er den Markt- und Technologiekontxt untersucht und vermutet, dass es sich wahrscheinlich um übertriebene interne Gerüchte handelt. Der Artikel schlussfolgert, dass das Fehlen konkreter Beweise die Bestätigung eines substanziellen Deals verhindert; gemeinsame Marketingbemühungen sind eine plausiblere Erklärung.

Mehr lesen